Bitdefender schließt Partnerschaft mit secunet, um souveräne Cybersicherheit und sicheres Hosting in Deutschland bereitzustellen. Jetzt mehr erfahren >>

Datensouveränität ist ein Begriff, der den Grundsatz beschreibt, dass Daten den Gesetzen und der Verfügungsgewalt des Ursprungslandes (oder der Ursprungsgemeinschaft) unterliegen, wodurch die Idee der territorialen Hoheit („Staatssouveränität“) auf den digitalen Bereich ausgedehnt wird. Die Daten selbst sind inzwischen zu einer Ressource geworden, die Wirtschaft, Governance und Alltag maßgeblich mitbestimmt. Sie können Wirtschaft und öffentlichen Dienst prägen, aber gleichzeitig auch Dilemmas hinsichtlich der individuellen Rechte aufwerfen. Solche Daten sollten unter legitimen gesetzlichen Schutz gestellt werden. Hierbei ist das Hauptargument, dass auf diese Weise die Autonomie und das Vertrauen der Welt in die digitalen Systeme erhalten bleiben kann. Einfach ausgedrückt: Als Bürger oder Unternehmen ist es nicht einfach, den digitalen Systemen, die die meisten von uns nutzen, zu vertrauen, wenn man nicht weiß, durch wessen Gesetze unsere Daten geschützt sind. Daher ist Datensouveränität eng mit Cybersicherheit verknüpft.

Datensouveränität ist nicht dasselbe wie Datenresidenz (dabei geht es um den physischen Speicherort der Daten) oder Datenlokalisierung (die lediglich die gesetzlichen Anforderungen beschreibt, um Daten innerhalb der Landesgrenzen zu halten). Datensouveränität bedeutet Hoheitsgewalt, also das Recht, Daten zu verwalten und zu schützen. Dabei spielt es keine Rolle, wo sie gespeichert sind.

Wie erwartet, führt die Datensouveränität zu einer starken Spannung zwischen nationalen Interessen und der globalen Abhängigkeit verschiedener Staaten, Nationen, Gemeinschaften, ethnischer Gruppen usw. voneinander. Die Regierungen versuchen natürlich, die Rechte ihrer Bürger und strategische digitale Vermögenswerte zu schützen. Unternehmen streben nach hoher Rentabilität und versuchen, möglichst reibungslos über Grenzen hinweg zu agieren. Diese doch recht unterschiedlichen Ziele bringen zahlreiche Herausforderungen im Zusammenhang mit digitaler Governance mit sich.

Die Einrichtung von Datensouveränität ist kein besonders einfaches Unterfangen, und Daten, die auf den Servern eines Landes gespeichert sind, fallen nicht immer unter die Gesetze dieses Landes. Wessen Gesetze für digitale Informationen gelten, hängt davon ab, wo sich die Daten befinden, aber auch davon, wer sie kontrolliert und welche Regierung die Verfügungsgewalt darüber beansprucht.

Ein Unternehmen kann Daten an einem Ort sammeln, sie an einem anderen Ort verarbeiten und sie dann ganz woanders speichern. Jeder Rechtsraum kann die rechtliche Verfügungsgewalt beanspruchen, wobei die Regeln einander widersprechen können. Dies führte zur Entstehung des „digitalen Rechtsraums“, der modernen Vorstellung, dass die Autorität eines Staates bezüglich der Daten nicht nur von der Geografie abhängt, sondern auch davon, wem die Daten gehören und wie sie sich auf Bürger oder Institutionen auswirken. Die traditionellen Territorialgesetze wurden für physische Grenzen geschrieben; Daten bewegen sich allerdings viel schneller und bleiben selten an einem Ort.

Die dadurch entstehende Verwirrung ist nicht nur theoretischer Natur. Im Fall Microsoft gegen Irland (2013) weigerte sich Microsoft, einige von den US-Behörden geforderte E-Mails herauszugeben. Die Begründung war, dass eine richterliche Anordnung aus den USA nicht für in Irland gespeicherte Daten gelten könne und dass damit europäische Datenschutzbestimmungen verletzt würden. Der Fall zog sich bis 2018 hin, als der CLOUD Act den USA die ausdrückliche Befugnis gab, die Herausgabe von Daten amerikanischer Unternehmen unabhängig von deren Sitz zu erzwingen. Allerdings beschränkt die EU-Datenschutzgrundverordnung (DSGVO) die Weitergabe von europäischen personenbezogenen Daten nach außerhalb der EU. In der Praxis bedeutet dies, dass ein amerikanisches Unternehmen, das sich an ein Gesetz hält, gegen ein anderes verstoßen kann – ein Rechtsstreit, den niemand vollständig gewinnt.

Datensouveränität erfordert nicht zwangsläufig Datenlokalisierung. Es wird lediglich vorausgesetzt, dass die Daten unabhängig von ihrem Speicherort durch den jeweils geltenden Rechtsrahmen geschützt bleiben.

Bei der Frage der Datensouveränität ist der wichtigste zu klärende Punkt: „Wer macht die Regeln?“ Die Geografie spielt dabei eine wichtige Rolle, aber letztendlich entscheidet der Rechtsraum über die Frage der Souveränität. Ein Server in Frankfurt kann dennoch Washington unterstehen, wenn das dahinterstehende Unternehmen in den USA ansässig ist.

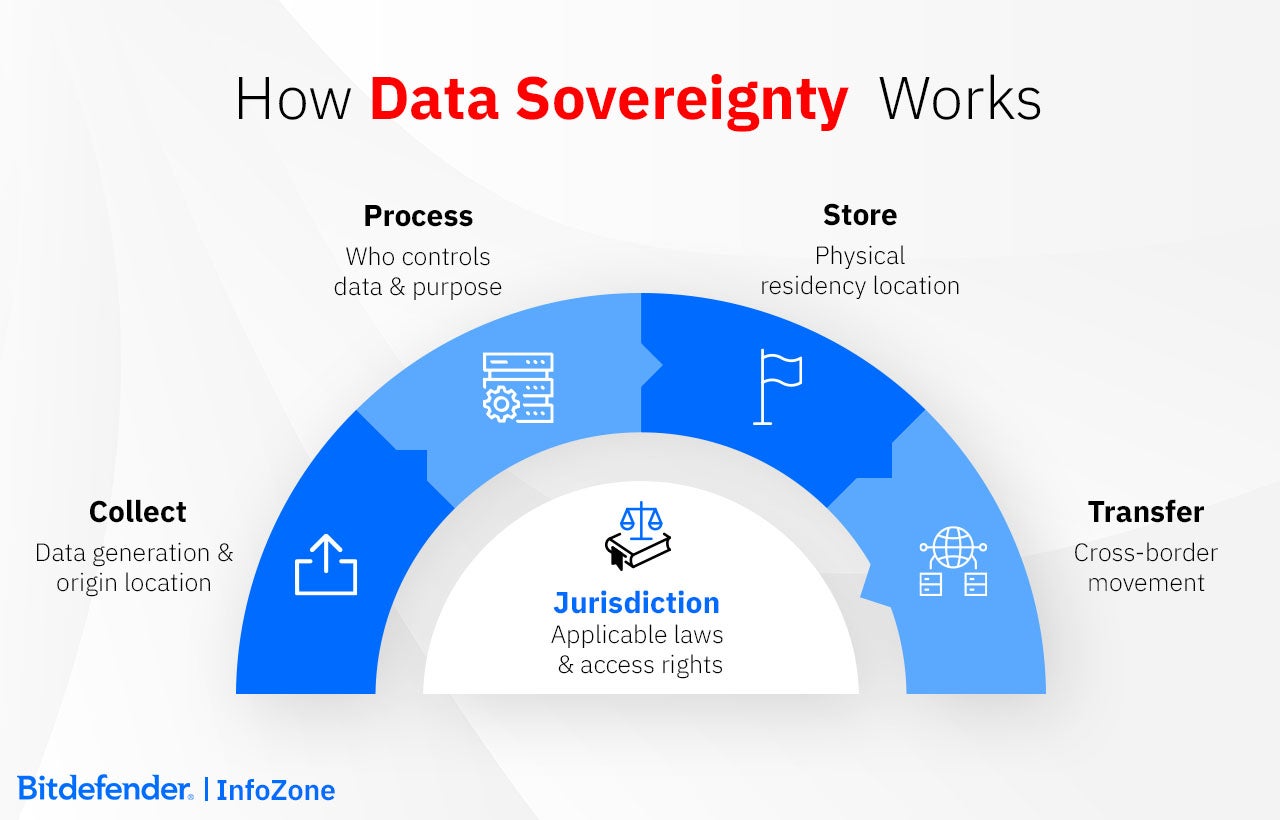

Das Framework besteht aus vier miteinander verbundenen Schichten, die voneinander abhängig sind.

Bei der geografischen Datenkontrolle wird verfolgt, wo die Daten gespeichert sind und wohin sie übertragen werden. Der Ort bestimmt, welche Gesetze zuerst Anwendung finden. Das ist alles.

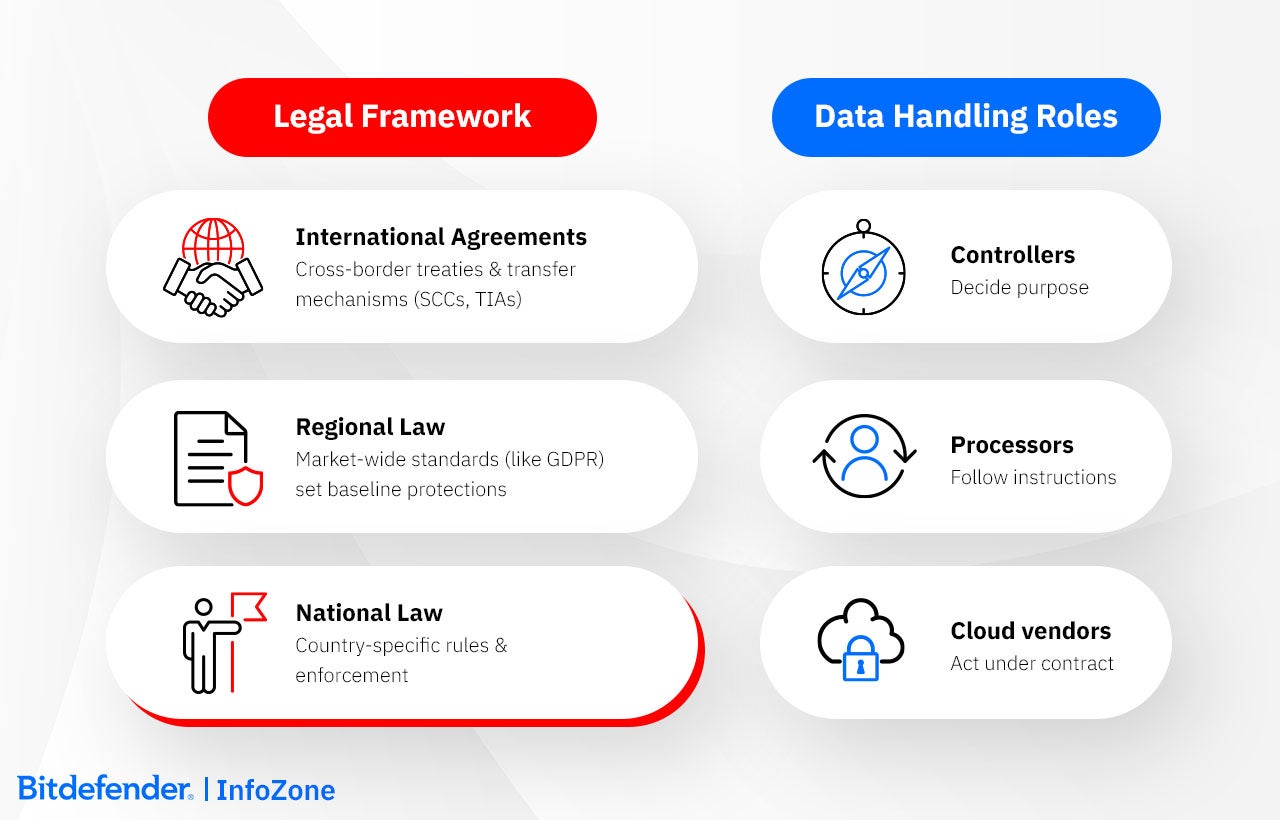

Durch die gesetzliche Verfügungsgewalt wird festgelegt, wer tatsächlich zuständig ist. Hierbei prallen oft unterschiedliche Rechtssysteme aufeinander, beispielsweise wenn die DSGVO auf den CLOUD Act der USA trifft. Standardvertragsklauseln (SCCs) und Transferfolgenabschätzungen (TIAs) werden als Hilfsmittel bei der Bewältigung dieser Konflikte eingesetzt, da sie unter anderem zur Klärung der Frage dienen, welche Gerichte und Behörden tatsächlich auf die Daten zugreifen dürfen.

Sicherheits- und Zugriffs-Governance setzt diese gesetzlichen Anforderungen in die Praxis um. Die Authentifizierung erfolgt über einen lokalen Schlüsselspeicher. Für die geografischen Einschränkungen werden Geofence-Identitäten genutzt. Berechtigungsstufen basieren auf Zero-Trust-Architekturen. Diese technischen Kontrollmechanismen machen abstrakte Datensouveränität konkret.

Regulatorische Compliance-Frameworks wie DSGVO, NIS2, DORA und HIPAA überprüfen die Funktionsfähigkeit des Systems, oft mithilfe von Audits und Berichtspflichten, die von den Unternehmen eingehalten werden müssen.

Einfach gesagt: Der Ort, an dem die Daten gespeichert sind, bestimmt den Ausgangskontext. Dann übernimmt das Gesetz die Kontrolle. Durch Sicherheitsmaßnahmen werden die gesetzlichen Vorgaben erfüllt. In Compliance-Prüfungen wird bestätigt, dass das Ganze keine graue Theorie bleibt.

Der Begriff der Souveränität war früher ausschließlich Staaten und Regierungen vorbehalten, doch in der digitalen Welt wird er durch neue Konzepte erweitert:

Was als Rechtskonzept auf Regierungsebene begann, ist zum Gegenstand gemeinsamer Verantwortung von Staaten, Unternehmen und Einzelpersonen geworden. Die Verantwortung folgt den Daten, wohin auch immer sie gelangen.

Es wurde eine Reihe von Konzepten entwickelt, mit denen verschiedene Dimensionen der Datenverwaltung beschrieben werden. Gesetzliche Verfügungsgewalt, geografische Lage und individuelle Rechte interagieren in der Praxis, und das Verständnis, wie diese Faktoren zusammenhängen, hilft dabei, diese Wechselwirkungen zu verdeutlichen.

Datenresidenz bezieht sich auf den geografischen Aspekt der Datensouveränität. Sie betrifft den physischen Ort, an dem die Daten gespeichert oder verarbeitet werden. Dieser wird in der Regel eher durch die Geschäftsstrategie oder die Effizienz der Infrastruktur als durch gesetzliche Vorschriften bestimmt. So könnte ein Unternehmen die Daten seiner europäischen Kunden in einem Rechenzentrum in Frankfurt hosten, um die Leistungserwartungen zu erfüllen. Diese Entscheidung allein ändert jedoch nichts daran, welches nationale Recht dafür gilt. Residenz beschreibt also, wo sich die Daten befinden, nicht, wessen Regeln dafür gelten.

Durch das Prinzip der Datenlokalisierung wird diese Wahlmöglichkeit eliminiert. Es ist gesetzlich vorgeschrieben, dass bestimmte Daten innerhalb der Landesgrenzen verbleiben müssen. Lokalisierungsgesetze stehen oft im Zusammenhang mit nationaler Sicherheit, dem Zugang für Strafverfolgungsbehörden oder dem Wunsch, heimische Technologiebranchen zu fördern. So verpflichtet Russland die Unternehmen dazu, die Daten russischer Staatsbürger innerhalb seines Staatsgebiets zu speichern. In solchen Fällen wird der Standort durch das Recht bestimmt und ist keine Frage der Zweckmäßigkeit.

Datenschutz regelt den Umgang mit personenbezogenen Daten: wer sie erhebt, wie sie verwendet werden und wann sie gelöscht werden können. Durch Gesetze wie die europäische DSGVO oder CCPA erhalten Einzelpersonen klare Rechte in Bezug auf diesen Prozess. Diese Rechte sind an die jeweilige Person gebunden, nicht an den Ort, an dem die Daten zufällig gespeichert sind.

Eine Vermischung dieser Konzepte kann dann aber doch Probleme verursachen. Wenn Daten innerhalb eines Landes gespeichert sind, bedeutet nicht immer, dass sie vollständig unter das Recht dieses Landes fallen. Dieselben Daten können auf einem lokalen Server gespeichert sein, aber dennoch unter der Kontrolle eines ausländischen Unternehmens stehen, das einem anderen Rechtssystem unterliegt. In der Praxis entstehen Konflikte gerade aus diesen Überschneidungen, und es ist Aufgabe der Datensouveränität, diese zu lösen.

Datensouveränität prägt inzwischen die Funktionsweise ganzer Wirtschaftsbereiche - dies war die Folge der ganzen geopolitischen Ereignisse, die das Vertrauen in die grenzenlose Cloud erschüttert haben. Digitale Systeme überschreiten Grenzen schneller, als Gesetze folgen können, und Regierungen wie auch Unternehmen erkennen, dass die Kontrolle über Informationen weit mehr ist als eine Frage der Compliance.

Bei Unternehmen wird festgelegt, welche Regulierungsbehörden tätig werden können, welche Strafen verhängt werden und wo Streitigkeiten beigelegt werden. Gemäß der EU-Datenschutz-Grundverordnung können Verstöße extrem kostspielig sein; die Strafen können Hunderte von Millionen betragen. Globale Unternehmen betrachten Finanzen und Reputation als zentrale Säulen ihres Risikomanagements, und heute zählt auch die Datensouveränität dazu.

Für Regierungen geht Datensouveränität über reine Strategiepapiere hinaus. Sie betrifft die nationale Sicherheit, die Vertraulichkeit von Daten und die Verfügungsgewalt über die Daten der Bürger.

Wenn Daten als strategisches Gut behandelt werden, so stehen vertrauliche Aufzeichnungen und kritische Systeme unter lokaler Zuständigkeit und nicht unter ausländischer Aufsicht. Die Art und Weise, wie der Zugriff geregelt wird, beeinflusst das Vorgehen der Polizei, die Koordinierung der Versorgung in Krankenhäusern und sogar die Wiederherstellung von Energienetzen während einer Krise. Und wenn wichtige Daten im Ausland gespeichert sind, wandert auch ein Teil der nationalen Resilienz und der Fähigkeit eines Landes, unabhängige Entscheidungen zu treffen, dorthin. Die Gewährleistung, dass essentielle Daten weiterhin unter die nationale Verfügungsgewalt fallen, ist daher zu einer Frage strategischer Unabhängigkeit und öffentlichen Vertrauens geworden – der Grundlage für nationale Resilienz heutzutage.

Reputation und Vertrauen folgen unmittelbar auf die Regulierung. Wenn ein Unternehmen nicht garantieren kann, welche Gesetze die Daten ihrer Kunden schützen, schwindet das Vertrauen. Der Verlust dabei ist nicht nur finanzieller Natur; es wird auch die Glaubwürdigkeit in Märkte untergraben, in denen digitales Vertrauen die Grundlage jeder Transaktion bildet. Umgekehrt ist eine klare und rechtskonforme Daten-Governance inzwischen ein Wettbewerbsvorteil. Unternehmen, die nachweisen können, wo die Daten gespeichert sind und welchem Rechtssystem sie unterliegen, haben bessere Chancen, Aufträge, Partnerschaften und das Vertrauen der Öffentlichkeit zu gewinnen.

Das gleiche Dilemma tritt im Finanzwesen deutlich zutage. Open Banking und die europäische PSD2-Richtlinie fördern zwar Datenportabilität und Innovation, setzen Finanzinformationen aber gleichzeitig widersprüchlichen nationalen Vorschriften aus. Banken müssen es den Kunden erlauben, Kontodaten an berechtigte Dritte weiterzugeben. Wenn diese Daten über die Grenzen nationaler Systeme hinaus weitergegeben werden, gewinnen Fragen der Souveränität große Bedeutung.

Die Welt der Daten ist kleinteilig, und durch Datensouveränität lässt sich Vertrauen schaffen, da grenzüberschreitende Datenflüsse aus rechtlicher Sicht nicht länger unsicher sind, sondern durch einen einvernehmlich vereinbarten Rahmen geregelt werden.

Überraschenderweise sind die Daten betreffenden Regeln nicht alle gleich; sie basieren auf unterschiedlichen Kontrollkonzepten.

In den Vereinigten Staaten erfolgt die Organisation anhand von rechtmäßigem Zugriff und Sektoren. Der CLOUD Act verpflichtet zur Herausgabe von Daten, die unter der Kontrolle eines US-Unternehmens stehen, selbst wenn sie im Ausland gespeichert sind, während FISA 702 die Erfassung ausländischer Geheimdienstinformationen regelt. Da es kein einheitliches US-Bundesgesetz zum Datenschutz gibt, ist durch die Gesetze der einzelnen Bundesstaaten (z. B. Kalifornien) eine parallele Ebene von Rechten und Pflichten entstanden.

In der EU geht es beim Schutz vor allem um die Rechte. Die DSGVO reicht über die Grenzen der EU hinaus und beschränkt Datentransfers, es sei denn, es werden gleichwertige Schutzmaßnahmen zusammen mit den Daten übermittelt. Mit dem Schrems-II-Urteil des Gerichtshofs der Europäischen Union aus dem Jahr 2020 wurde der EU-US-Datenschutzschild wegen unzureichender Datenschutzvorkehrungen für ungültig erklärt. Dies zwang die Unternehmen dazu, sich auf Standardvertragsklauseln (SCCs) zu stützen, die durch Transfer Impact Assessments (TIAs) ergänzt werden. Diese dokumentieren, ob das Zielland vergleichbare rechtliche Schutzmaßnahmen bietet.

Mit der EU-Datenverordnung wird der Anwendungsbereich auf Industrie- und IoT-Daten ausgeweitet. Dadurch wird das Bestreben der Union nach Rechtssicherheit über personenbezogene Daten hinaus erweitert.

Mehrere EU-Mitgliedstaaten haben den allgemeinen Rahmen der DSGVO erweitert, um ihre eigene digitale Souveränität zu stärken.

Frankreich hat das Modell der Cloud de Confiance („Vertrauens-Cloud“) eingeführt, um vertrauliche oder staatliche Daten unter nationaler Kontrolle zu halten und vor der Verfügungsgewalt von Nicht-EU-Staaten zu schützen. Die SecNumCloud-Zertifizierung, die von der Cybersicherheitsbehörde ANSSI verwaltet wird, fordert von zugelassenen Cloud-Anbietern die Einhaltung strenger Sicherheits- und Souveränitätskriterien.

Deutschland verfolgt mit seiner Bundescloud-Initiative und lokalen Cloud-Zentren für Regierungsdaten einen ähnlichen Weg. Der C5-Kriterienkatalog (des BSI) formuliert Sicherheitserwartungen für Cloud-Anbieter und begrenzt das Risiko ausländischer Rechtsansprüche wie beispielsweise des US-amerikanischen CLOUD Act.

Italien und Spanien orientieren sich zwar grundsätzlich an der DSGVO, wenden aber nationale Auslegungen und branchenspezifische Regeln an, die ihre eigenen Datenschutztraditionen widerspiegeln. Zusammengenommen markieren diese Bemühungen Europas umfassenderen Wandel hin zur digitalen und Cloud-Souveränität gemäß EU-Recht, eine Richtung, die nun im Cloud-Souveränitäts-Framework (2025) der Europäischen Kommission formalisiert wurde und Metriken für rechtliche, operative und technologische Unabhängigkeit fördert.

China hat Gesetze zur staatlichen Sicherheit und Kontrolle erlassen. Das dortige Cybersicherheitsgesetz, das Datensicherheitsgesetz und das PIPL (Gesetz zum Schutz personenbezogener Daten) definieren kritische oder „wichtige“ Daten und schreiben Sicherheitsüberprüfungen für deren Übermittlung vor. Russlands Datenschutzgesetz 242-FZ verfolgt eine strikte Lokalisierungslinie: Personenbezogene Daten russischer Bürger müssen auf russischem Boden gespeichert werden, was entsprechend durchgesetzt wird.

In Indien wurde mit dem DPDP Act 2023 ein hybrides Modell geschaffen: Datentransfers über Grenzen hinweg sind generell erlaubt, außer in Länder, für die dies von der Regierung eingeschränkt wurde. Regulierungsbehörden für einzelne Sektoren (z. B. Zahlungsverkehr) schreiben dann in der Praxis ein noch strengeres Vorgehen für die Lokalisierung vor.

Über die Landesgrenzen hinaus schaffen Regeln für einzelne Sektoren eine zweite Verpflichtungsachse: Finanzwesen (PCI-DSS, GLBA), Gesundheitswesen (HIPAA) und Verteidigung/kritische Infrastruktur (FedRAMP, CMMC, FISMA). In diesen Sektoren kann die Art der verarbeiteten Daten genauso wichtig sein wie deren Übertragungsweg.

Indigene Datensouveränität steht im Zusammenhang mit der Selbstbestimmung der Gemeinschaft; sie ist eng mit den CARE-Prinzipien verknüpft. Hierzu gehören: Gemeinwohl, Kontrollbefugnis, Verantwortung und Ethik. In der Praxis dürfen Gesundheitsdaten der First Nations nur dann für ein externes Projekt genutzt werden, wenn die Gemeinschaft dem Zugriff und der Nutzung zustimmt. Auch das Datenmanagement muss den kulturellen Werten der Nationen gerecht werden.

Eine schriftlich festgehaltene Richtlinie allein wird als Compliance-Nachweis nicht mehr akzeptiert, da Aufsichtsbehörden und Kunden zunehmend wissen wollen, wie die Datensouveränität in der Praxis funktioniert, insbesondere in Bezug auf die Steuerelemente, Audits und die Dokumentation der Beweisführung. Dieser Nachweis erfolgt üblicherweise in Form von im Laufe der Zeit gesammelten Zertifikaten:

In Europa hat der Begriff „Zusicherung“ seine eigene Bedeutung. Systeme wie der EU-Verhaltenskodex für Cloud-Dienste, das EUCS-Cloud-Sicherheitsframework und die französische SecNumCloud-Zertifizierung sind regionale Synonyme für die Einhaltung der EU-Souveränitätsregeln.

Wenn sich die Anforderungen überschneiden, ist immer ein Standard maßgeblich. Die meisten Teams entscheiden sich dafür, sich an die strengstes Vorschriften bezüglich ihrer Daten zu halten, also an diejenigen, das wahrscheinlich am ehesten bei einem Audit geprüft werden. Das ist eine praktische Strategie, die dafür sorgt, dass grenzüberschreitende Transaktionen sowohl rechtmäßig als auch vertrauenswürdig bleiben.

Es gibt keine Software, die Datensouveränität erzwingt, dies geschieht durch Governance. Die Herausforderung beginnt lange bevor jegliche technische Steuerung greift: Es gilt zu verstehen, welche Daten vorhanden sind, wohin sie fließen und in welchem Rechtsraum sie beansprucht werden. Eine Aufgabe, die von den Unternehmen bewältigt werden muss, um weitere Probleme zu vermeiden, besteht in der Zuordnung und Klassifizierung von Daten anhand ihrer Herkunft und ihres Datenflusses. Sobald dies geklärt ist, geht es bei der Einhaltung der Vorschriften darum, jeden Datensatz mit den geltenden Gesetzen abzugleichen und sich dabei an die strengsten zu halten. Warum die strengsten? Weil es einfacher ist, einen einheitlichen hohen Standard als Maßstab zu nehmen, als mit konkurrierenden lokalen Ausnahmen zu jonglieren.

Grenzüberschreitende Datenbewegungen sind der Punkt, an dem aus Theorie Risiko werden kann. Jede Datenübertragung muss schriftlich begründet werden. Dies geschieht durch eine Transferfolgenabschätzung zur Dokumentation der Risiken, Standardvertragsklauseln zur Zuweisung von Verantwortlichkeiten und regelmäßige Kontrollen, um sicherzustellen, dass diese Verpflichtungen auch eingehalten werden. Die gleiche Disziplin muss in der gesamten Lieferkette gewahrt bleiben. Lieferanten und Unterauftragnehmer übernehmen Ihre Verpflichtungen. Daher sollte deren Einhaltung nicht einfach vorausgesetzt, sondern tatsächlich überprüft werden.

Damit Datensouveränität langfristig nachhaltig sein kann, sind Richtlinien zu Aufbewahrung, Datenminimierung und Zugriff erforderlich. Als Faustregel gilt: Je weniger Daten gespeichert sind und je weniger Menschen darauf zugreifen können, desto kleiner ist die rechtliche Angriffsfläche. Bei Audits wird überprüft, ob die Richtlinien eingehalten werden: Es müssen Nachweise erbracht werden, dass sich die Daten am angegebenen Ort befinden und dass der administrative Zugriff nur innerhalb der Grenzen des Rechtsraums erfolgt. Eine Organisation ist dann für ein Audit bereit, wenn sie Nachweise vorlegen kann, ohne dazu Daten verschieben zu müssen.

Die meisten Fehler treten im vorgelagerten Bereich auf, weil Wohnsitz mit Hoheitsgebiet verwechselt wird, aber auch, weil privilegierte Anmeldungen aus dem Ausland nicht unterbunden werden oder die Teams es zulassen, dass Schatten-IT Informationen so lange streut, bis die Kontrolle verloren geht. Die so entstandenen Sicherheitslücken sind nicht technischer Natur, sondern beruhen auf Governance-Versäumnissen. Die Einhaltung der Datensouveränität lässt sich nicht anhand von Infrastrukturdiagrammen nachweisen; vielmehr bedarf es einer schriftlichen Dokumentation, die die Gesetzeskonformität der Daten nachweist. Dies ist die einzige wirkliche Methode, um sicherzustellen, dass das System der Prüfung durch jegliche Regulierungsbehörde standhält.

|

Best Practices |

Anwendung |

|

1. Daten zuordnen und klassifizieren |

Informieren Sie sich darüber, welche Daten gespeichert sind, wohin sie übertragen werden und welche Gesetze für sie gelten. Aktualisieren Sie die Zuordnung regelmäßig, und verfolgen Sie versteckte Datenflüsse wie Datensicherungen oder Schatten-IT. |

|

2. Die richtigen Gesetze und Transfer-Tools anwenden |

Ordnen Sie jede Datenmenge dem dafür geltenden Gesetz zu (DSGVO, PIPL, HIPAA). Dokumentieren Sie mithilfe von SCCs und TIAs einen gleichwertigen Schutz für grenzüberschreitende Datentransfers. |

|

3. Die strengste Regel befolgen |

Halten Sie bei sich überschneidenden Gesetzen das strengste ein. Es ist einfacher, einen hohen Standard einzuhalten als mit vielen Ausnahmen zu operieren. |

|

4. Anbieter in die Pflicht nehmen |

Souveränitätsklauseln in Verträge aufnehmen und den Nachweis der Einhaltung überprüfen. Unterauftragnehmer haben dieselben rechtlichen Pflichten wie Sie, daher sollten Sie alles überprüfen und sich nicht auf Vermutungen verlassen. |

|

5. Häufige Compliance-Lücken vermeiden |

Datenresidenz darf nicht mit Datensouveränität verwechselt werden. Achten Sie auf nicht zugelassene Tools und Zugriffe von außerhalb des betreffenden Rechtsraums. |

Datensouveränität bringt Kontrolle, aber die hat ihren Preis. Dazu gehören das Betreiben paralleler Systeme für jede Region, Übersetzung derselben Regeln in verschiedene Rechtssprachen, Koordination der Zusammenarbeit mit verschiedenen Regulierungsbehörden, die selten einer Meinung sind, usw. All dies zusammen ergibt das, was oft informell als „Souveränitätssteuer“ bezeichnet wird.

Und der Preis ist nicht nur finanzieller Natur. Auch die mangelnde Einfachheit wird als Belastung empfunden. Jedes neue Rechtssystem bringt eine weitere Ebene von Verträgen, Audits und betrieblichen Beschränkungen mit sich. Diese Faktoren können den Informationsfluss, der bei den Unternehmen einst reibungslos funktionierte, erheblich verlangsamen.

Konflikte zwischen den einzelnen Gesetzen verschärfen diese Spannung. Die eine Behörde fordert Transparenz, die andere verbietet jegliche Offenlegung. Bei globalen Geschäftsvorgängen kann eine einzelne Transaktion gleichzeitig unter mehrere Rechtsordnungen fallen, die alle nicht vollständig miteinander vereinbar sind. Interoperabilität wird viel häufiger versprochen als sie tatsächlich existiert, und Unternehmen verbringen mehr Zeit damit, Überschneidungen bei der Einhaltung von Vorschriften zu erfassen, als Innovationen voranzutreiben.

Datenschutz und Sicherheit spielen eine Rolle, aber auch die Wirtschaftlichkeit, d. h. die Daten und die damit generierten Gewinne sollen im eigenen Land bleiben. Diese Strategie könnte sich positiv auf die heimische Wirtschaft auswirken, birgt aber auch die Gefahr, den digitalen Markt in viele kleine Teile zu zersplittern. Höchstwahrscheinlich werden kleinere Akteure Schwierigkeiten haben, im globalen Wettbewerb zu bestehen.

Es gab Bestrebungen, eine gemeinsame Basis zu finden. Das europäische Projekt Gaia-X und die International Data Spaces Association experimentieren mit föderierten Systemen, in denen sich Kontrolle und Offenheit nicht gegenseitig ausschließen. Das Ziel ist es letztendlich, die Last der Souveränität in ein wünschenswertes Ergebnis umzuwandeln, das nachweist, dass Daten verantwortungsvoll verwaltet werden.

Bitdefender GravityZone vereint Prävention, Compliance und Transparenz auf einer einzigen Plattform, die vollständig in der Europäischen Union entwickelt und betrieben wird. Allen Unternehmen, die nicht nur nachweisen müssen, dass ihre Daten geschützt sind, sondern auch, wo dies geschieht, bietet GravityZone die entsprechenden Mittel dazu. So werden regulatorische Anforderungen messbar und in Dashboards, Protokollen und Audits sichtbar.

GravityZone läuft auf souveränen Cloud-Infrastrukturen, die mit europäischen Partnern betrieben werden: SysEleven in Deutschland und OVHcloud in Frankreich. Alles bleibt unter EU-Hoheit, sodass Kundendaten, Konfigurationen und Sicherheitstelemetriedaten Europa niemals verlassen. Dadurch wird eine wichtige Quelle der Unsicherheit beseitigt, und indem die gesamte Kontrollkette innerhalb der EU verbleibt, vermeiden die Unternehmen die üblichen grenzüberschreitenden Spannungen zwischen der DSGVO und Gesetzen wie dem CLOUD Act in den USA.

Compliance Manager bietet einen klaren Überblick darüber, wie Systeme Frameworks wie DSGVO, ISO 27001, NIS2 oder SOC 2 einhalten. Dabei werden die Prüfungen automatisiert und die von den Auditoren erwarteten Berichte erstellt. Das System zeigt auch, ob die Kontrollmechanismen im Alltag tatsächlich funktionieren.

GravityZone Cloud Security Posture Management (CSPM+) erweitert diese Transparenz auf Cloud-Ressourcen und zeigt, ob Konfigurationen und Zugriffsberechtigungen noch den Souveränitätsanforderungen der Organisation entsprechen. Risk Management und External Attack Surface Management (EASM) gehen noch einen Schritt weiter: Sie erfassen gefährdete Ressourcen sowie Abhängigkeiten von Drittanbietern, die die Verpflichtungen hinsichtlich der Datensouveränität gefährden könnten.

Manchmal besteht die größte Herausforderung bei der Compliance darin, juristische Formulierungen in einen konkreten Sicherheitsplan umzusetzen. Bitdefender Cybersecurity Advisory Services hilft, diese Lücke zu schließen, indem es mit Rechts- und Compliance-Teams zusammenarbeitet, um Richtlinien, Audit-Frameworks und Verfahren zu entwickeln, die einer Überprüfung standhalten.

Datensouveränität legt fest, wer die Verfügungsgewalt über die Daten hat, aber erst durch Cybersicherheit lässt sich nachweisen, dass diese Verfügungsgewalt auch tatsächlich durchgesetzt werden kann. Sobald durch Gesetze festgelegt ist, wo Daten gespeichert werden und wer sie verwaltet, müssen die Sicherheitsteams diese Regeln in die Praxis umsetzen: Sie müssen entscheiden, wo Schlüssel aufbewahrt werden, wie der Zugriff geografisch eingeschränkt wird und wie Sicherheitsvorfälle lokal erkannt oder gemeldet werden.

Kurz gesagt: Datensouveränität schafft die Regeln, Cybersicherheit setzt sie in die Praxis um. Der zweite Artikel dieser Reihe befasst sich damit, wie diese Durchsetzung in der Praxis aussieht, von rechtsraumspezifischen Zugriffsbeschränkungen bis hin zu lokal betriebenen Überwachungs- und Verschlüsselungsmodellen. Mehr dazu erfahren Sie in einem weiteren Artikel, der sich mit dem Zusammenhang zwischen Cybersicherheit und Datensouveränität befasst.

Im Wesentlichen bezeichnet Datensouveränität die rechtliche Verfügungsgewalt über Daten. Bei der Cybersouveränität geht es vor allem darum, die Kontrolle im weiteren digitalen Umfeld zu behalten, in dem Daten übertragen werden. Auf einer virtuellen Karte würde Datensouveränität veranschaulichen, wo die Daten gespeichert sind und welche Gesetze für sie gelten (in wessen Rechtsraum sie sich befinden). Cybersouveränität ist ein verwandtes Prinzip, und man könnte sagen, dass damit eine Grenze rund um die gesamte digitale Landschaft gezogen wird, die alles von Kabeln, Servern, Plattformen bis hin zu den Diensten umfasst, mit denen diese Daten übertragen werden. Die Grenzen auf einer Karte sind nicht wörtlich zu nehmen: Sie entstehen durch die Kontrolle, die mit der Cybersouveränität über Infrastruktur, Datenflüsse und Plattformen ausübt wird, und sie definieren, wo der digitale Rechtsraum eines Staates endet und der eines anderen beginnt.

Im Laufe der Zeit wurde für den Umgang mit Daten ein guter Weg gefunden, der sich durch eine Handvoll Regeln beschreiben lässt, die derzeit am deutlichsten in der Struktur der DSGVO zum Ausdruck kommen. Diese in den Vorschriften verwendeten Grundsätze beziehen sich unter anderem darauf, (1) dass personenbezogene Daten rechtmäßig verwendet werden und dass der Zweck ihrer Nutzung dabei unzweideutig angegeben wird. Außerdem gilt: (2) Erfassen Sie nur, was auch tatsächlich benötigt wird, (3) halten Sie die gesammelten Daten korrekt, und (4) bewahren Sie die Daten nicht länger auf als nötig. (5) Die Daten müssen außerdem (technisch und bei ihrer Verarbeitung) sicher aufbewahrt werden, um Datenlecks oder Missbrauch zu verhindern. (6) Es muss nachgewiesen werden können, dass diese Konzepte nicht nur in den Richtlinien stehen, sondern auch tatsächlich in der Praxis umgesetzt werden.

Die Verordnung führt außerdem alle Aspekte der Datenerhebung auf deren Zweck zurück (7): Daten, die für einen bestimmten Zweck erhoben wurden, dürfen nicht stillschweigend ohne Einwilligung für einen anderen Zweck verwendet werden, und die Verantwortlichkeit hierfür gilt durchgehend. Bei diesen sieben Prinzipien – Fairness, Zweckbegrenzung, Minimierung, Genauigkeit, Speicherkontrolle, Sicherheit und Verantwortlichkeit – geht es weniger um das Abhaken von Punkten in einer Checkliste als vielmehr um den Respekt vor den Daten und den Menschen, die dahinterstehen.