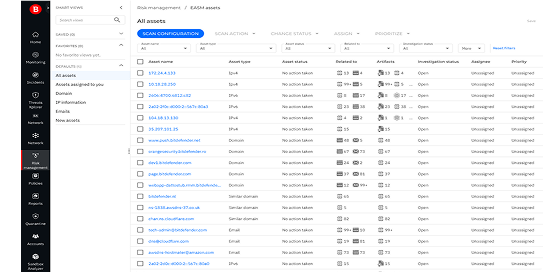

Descubra continuamente todos os ativos voltados para a internet, incluindo TI paralela, serviços mal configurados e subdomínios esquecidos. Obtenha visibilidade completa dos sistemas não gerenciados que os invasores podem atacar facilmente.

Melhore o gerenciamento proativo da exposição priorizando facilmente a remediação de vulnerabilidades de alta gravidade que afetam ativos expostos à internet e, portanto, facilmente exploráveis.

Unifique o gerenciamento de segurança, risco e conformidade em uma única plataforma. Experimente uma visibilidade holística de dentro para fora e de fora para dentro para descobrir exposições e aprimorar a priorização e mitigação da exposição.

Identifique e corrija exposições em ativos voltados para a internet.

O GravityZone EASM é uma solução proativa e sempre ativa que identifica e atenua as exposições externas antes que os invasores possam explorá-las. Entenda e assuma o controle de sua superfície de ataque externa.

Com base nos resultados do Teste de proteção no mundo real, Teste de proteção contra malware, Teste de proteção avançada contra ameaças, Teste de proteção e resposta de endpoints

(Janeiro de 2021 a janeiro de 2025).

O Bitdefender GravityZone Endpoint Security recebeu o Prêmio AV-TEST 2023 de Melhor Proteção e Melhor Desempenho na categoria de usuários corporativos.

O Bitdefender alcançou 100% de cobertura analítica para Linux e macOS, com zero Falsos Positivos (FPs) em ambos os casos.

Customers' Choice in Gartner® Peer Insights™

Voz do cliente para EPPs

Sua superfície de ataque externa inclui todos os sistemas voltados para a internet: domínios, aplicativos, APIs, IPs, serviços em nuvem e muito mais. Esses ativos, especialmente quando desconhecidos ou mal configurados, oferecem pontos de entrada fáceis para invasores que monitoram a internet 24 horas por dia, 7 dias por semana.

O GravityZone EASM permite descoberta contínua, priorização de riscos e remediação acionável, ajudando você a reduzir sua exposição sem adicionar sobrecargas desnecessárias.

O GravityZone EASM usa verificações baseadas na nuvem, sem agentes, para detectar continuamente ativos expostos vinculados à sua organização, incluindo TI paralela, serviços mal configurados, domínios esquecidos e sistemas de terceiros não autorizados. Nenhuma implantação ou acesso ao endpoint é necessário.

O GravityZone EASM inclui monitoramento de ativos de terceiros, permitindo que as organizações rastreiem e avaliem a exposição externa e a postura de risco de fornecedores, afiliados e parceiros da cadeia de suprimentos, fortalecendo todo o ecossistema de segurança cibernética.

Ambos podem se beneficiar. Analistas de segurança utilizam-no para busca proativa de ameaças e priorização de vulnerabilidades, enquanto administradores de TI o utilizam para aplicar políticas, realizar correções e reduzir exposições externas. Ele foi projetado para oferecer suporte a várias funções com visualizações e alertas personalizados.

O GravityZone EASM está disponível como um complemento pago para:

Para MSPs, o complemento GravityZone EASM pode ser ativado sobre as soluções de segurança GravityZone MSP (Secure, Secure Plus, Secure Extra).

Saiba mais sobre nossa solução aqui.

Estamos aqui para ajudar você a escolher a solução ou o serviço certo para sua empresa. Ver todos os produtos