Bitdefender s’associe à OVHcloud pour fournir une cybersécurité souveraine et un hébergement sécurisé en France. En savoir plus >>

Le terme « souveraineté des données » décrit le principe selon lequel les informations sont soumises aux lois et à l'autorité de la nation (ou de la communauté) d'origine. Il étend ainsi le concept de souveraineté territoriale (« souveraineté de l'État ») à la sphère numérique. Les données elles-mêmes sont devenues une ressource qui façonne l'économie, la gouvernance et la vie quotidienne. Elles peuvent orienter l'économie et les services publics, tout en soulevant des dilemmes concernant les droits individuels. Ces informations doivent rester protégées par la loi ; c'est à cette condition que l'autonomie et la confiance dans le numérique pourront être préservées à travers le monde. Pour le dire simplement, en tant que citoyen ou entreprise, il est difficile de faire confiance aux systèmes numériques que la plupart d'entre nous utilisent sans connaître les lois qui protègent vos informations. C'est pourquoi la souveraineté des données est étroitement liée à la cybersécurité.

La souveraineté des données est à distinguer de la résidence des données (qui fait référence à leur emplacement physique) et de leur localisation (qui décrit uniquement les exigences légales de conservation des données à l'intérieur des frontières d'un pays). La souveraineté concerne le contrôle juridictionnel, en d'autres termes, le droit de régir et de protéger les données. Peu importe l'endroit où elles se trouvent.

Comme on pouvait s'y attendre, la souveraineté des données engendre une forte tension entre l'intérêt national et l'interdépendance mondiale des différents États, nations, communautés, groupes ethniques, etc. Les gouvernements cherchent évidemment à protéger les droits des citoyens et les actifs numériques stratégiques. Les organisations visent une rentabilité élevée et s'efforcent d'opérer au-delà des frontières avec le moins de contraintes possibles. Ces objectifs différents engendrent de nombreux défis lorsque l'on parle de gouvernance numérique.

La souveraineté des données n'est pas un processus simple, et les données stockées sur les serveurs d'un pays ne sont pas toujours soumises à la législation de ce pays. Les lois qui s'appliquent aux informations numériques dépendent de l'endroit où se trouvent les données, mais aussi de la personne qui les contrôle et du gouvernement dont elles relèvent.

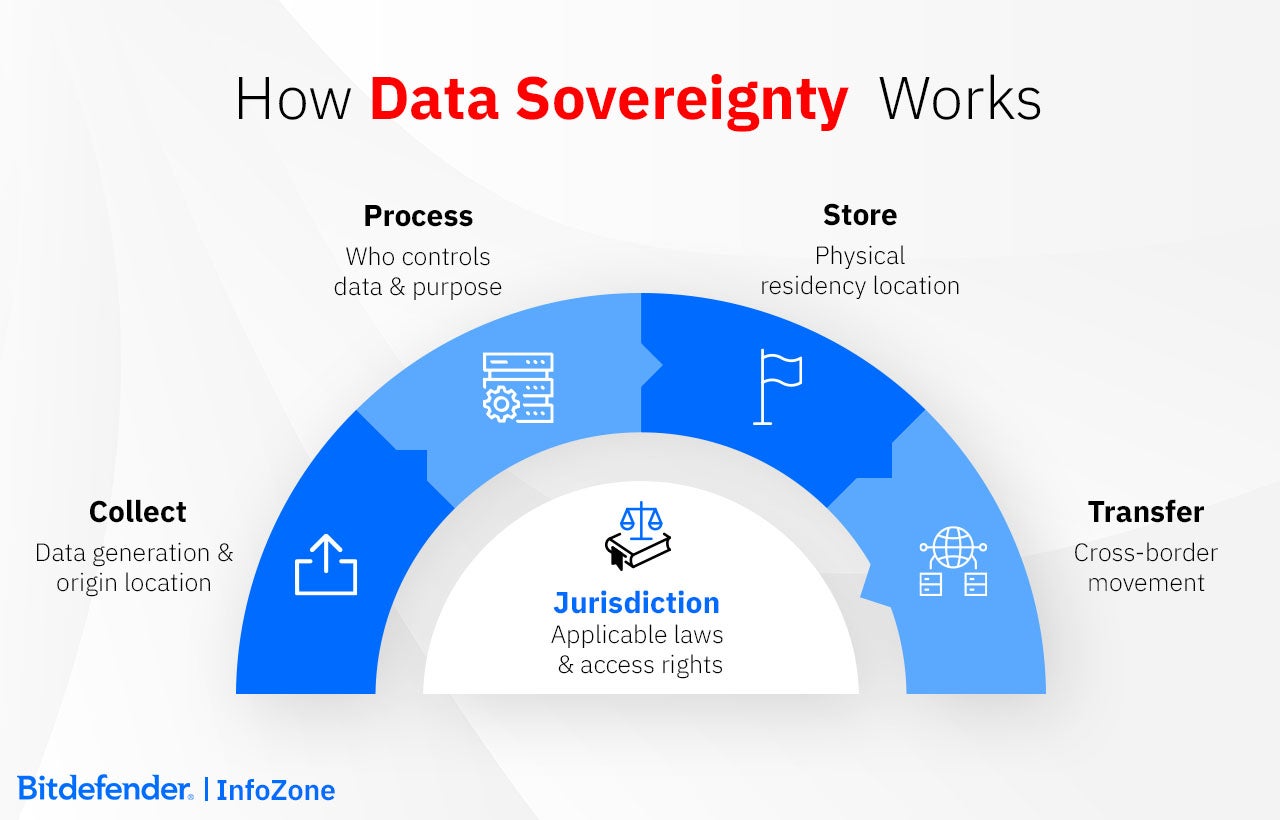

Une entreprise peut collecter des données à un endroit, les traiter à un autre et les conserver encore ailleurs. Chaque juridiction peut se prévaloir d'une autorité juridique et leurs règles peuvent être contradictoires. C'est ce qui a donné naissance à la notion de « juridiction numérique », l'idée moderne selon laquelle l'autorité d'un État sur les données dépend non seulement de la géographie, mais aussi de la nature des données et de la manière dont elles affectent les citoyens ou les institutions. Les lois territoriales traditionnelles ont été rédigées pour des frontières physiques ; les données se déplacent beaucoup plus rapidement et restent rarement en place.

La confusion que cela entraîne n'est pas théorique. Dans l'affaire Microsoft Ireland (2013), Microsoft a refusé de remettre certains e-mails exigés par les autorités américaines, affirmant qu'un mandat américain ne pouvait pas s'appliquer à des données stockées en Irlande et que cela pourrait enfreindre les règles européennes en matière de protection de la vie privée. Cette situation a perduré jusqu'en 2018, lorsque le CLOUD Act a donné aux États-Unis le pouvoir explicite d'exiger des entreprises américaines de leur fournir des données, quel que soit leur lieu de résidence. Toutefois, le règlement général sur la protection des données (RGPD) de l'UE a restreint la manière dont les données à caractère personnel européennes peuvent quitter l'Union, ce qui signifie en pratique qu'une entreprise américaine qui respecte une loi peut en enfreindre une autre - une guerre juridique dont personne ne sort vraiment gagnant.

La souveraineté des données ne passe pas obligatoirement par leur localisation. Elle exige seulement que les données restent sous la protection du cadre juridique applicable, quel que soit l'endroit où elles se trouvent.

Lorsqu'il s'agit d'établir la souveraineté des données, la question la plus importante à poser est : « Qui fixe les règles ? ». La géographie a son importance, mais c'est la juridiction qui a le dernier mot concernant la souveraineté. Un serveur à Francfort peut toujours répondre à Washington si l'entreprise qui le gère est américaine.

Le cadre comporte quatre niveaux interdépendants les uns des autres.

Le contrôle des données géographiques permet de savoir où se trouvent les informations et où elles se déplacent. Le lieu détermine les lois qui s'appliquent en premier. Ni plus ni moins.

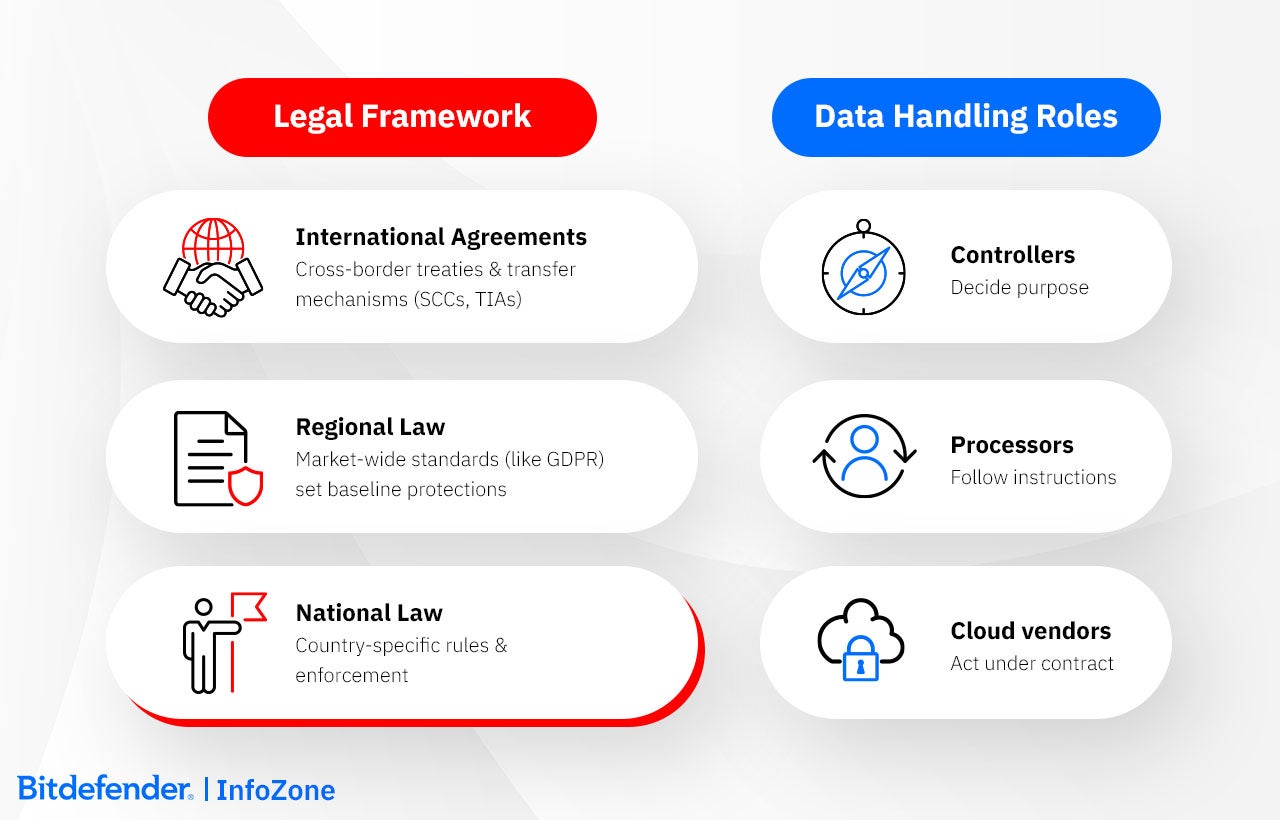

L'autorité juridique juridictionnelle détermine qui est réellement responsable. Différents systèmes juridiques s'affrontent souvent sur cette question, comme lorsque le RGPD se heurte au CLOUD Act. Les clauses contractuelles types (CCT) et les analyses d'impact des transferts (AITD) sont utilisées pour aider à gérer ces conflits, car elles permettent notamment de préciser quels tribunaux et quels organismes peuvent effectivement accéder aux données.

La gouvernance de la sécurité et de l'accès met en pratique ces exigences légales. L'authentification s'effectue via le stockage local des clés. Les contraintes géographiques reposent sur la délimitation des identités selon des critères géographiques. Les niveaux de privilèges se basent sur des architectures de confiance zéro. Ces contrôles techniques rendent la souveraineté concrète.

Les cadres de conformité réglementaire (RGPD, NIS 2, DORA, HIPAA, etc.) vérifient le bon fonctionnement du système, souvent à l'aide d'audits et d'obligations de déclaration qui forcent les organisations à se mettre en conformité.

Voici une manière simple d'expliquer la situation : l'emplacement des données établit le contexte initial. La loi prend alors le dessus. Les contrôles de sécurité permettent d'appliquer ce que la loi exige. Les contrôles de conformité confirment que la loi est bien appliquée.

Le concept de souveraineté appartenait autrefois exclusivement aux États et aux gouvernements, mais, dans le domaine numérique, de nouveaux concepts repoussent les limites :

Ce qui était au départ un concept juridique au niveau gouvernemental est devenu une responsabilité partagée entre les nations, les entreprises et les individus. La responsabilité suit les données, où qu'elles aillent.

Plusieurs concepts ont été élaborés pour décrire les différentes dimensions de la gouvernance des données. L'autorité juridique, la situation géographique et les droits individuels s’influencent mutuellement dans la réalité. Analyser ces interactions permet de mieux saisir leur fonctionnement.

La résidence des données relève de la géographie. Il s'agit du lieu physique où l'information est stockée ou traitée, généralement déterminé par la stratégie de l'entreprise ou l'efficacité de l'infrastructure plutôt que par la loi. Une entreprise peut héberger les données de ses clients européens dans un centre de données situé à Francfort afin de répondre à leurs attentes en matière de performances, mais cette décision ne change en rien la législation applicable. La résidence décrit l'endroit où se trouvent les données, et non les règles qui s'appliquent.

La localisation des données supprime cet élément de choix. La loi exige que certains types de données restent à l'intérieur des frontières nationales. Les lois concernant la localisation sont souvent liées à la sécurité nationale, à l'accès des forces de l'ordre ou à la volonté de développer des industries technologiques nationales. La Russie, par exemple, oblige les entreprises à stocker les données des citoyens russes sur son territoire. Dans de tels cas, la localisation devient une obligation légale, et non plus un choix motivé par des raisons pratiques.

La protection de la vie privée régit la manière dont les informations personnelles sont traitées : qui les collecte, comment sont-elles utilisées et quand peuvent-elles être effacées ? Plusieurs lois, telles que le RGPD européen ou la loi californienne CCPA, confèrent aux individus des droits clairs sur ce processus. Ces droits sont liés à la personne, et non au lieu où se trouvent les données.

Mélanger ces idées peut encore poser des problèmes. Le stockage de données dans un pays n’implique pas nécessairement leur conformité totale à la législation de ce pays. Le même ensemble de données peut être stocké sur un serveur local tout en restant sous le contrôle d'une société étrangère relevant d'une autre juridiction. Dans la pratique, c'est ce chevauchement qui est à l'origine des conflits que la souveraineté des données tente de résoudre.

Suite aux nombreux événements géopolitiques qui ont ébranlé la confiance numérique dont bénéficiait auparavant le cloud sans frontières, la souveraineté des données façonne aujourd'hui le fonctionnement de l'ensemble de l'économie. Les systèmes numériques traversent les frontières trop rapidement pour que les lois s'adaptent. Les gouvernements, tout comme les organisations, prennent donc conscience que le contrôle de l'information est bien plus qu'une simple question de conformité.

Pour les entreprises, il détermine quels organismes de régulation peuvent agir, quelles sanctions s'appliquent et où les litiges sont tranchés. En vertu du règlement général sur la protection des données de l'UE, tout manquement peut s'avérer extrêmement coûteux, les amendes atteignant Dans certains cas plusieurs centaines de millions d'euros. Les entreprises internationales considèrent les finances et la réputation comme les piliers fondamentaux de la gestion des risques, auxquels s'ajoute aujourd'hui la souveraineté des données.

Pour les gouvernements, la souveraineté des données va au-delà des textes de politique générale. Elle touche à la sécurité nationale, à la confidentialité des données et au contrôle des informations des citoyens.

Considérer l'information comme un actif stratégique permet de garder les dossiers sensibles et les systèmes critiques sous le contrôle des autorités locales plutôt que sous la surveillance d'un pays étranger. La manière de gérer les accès a une incidence sur la réponse des forces de l'ordre, sur la coordination des soins dans les hôpitaux, et même sur la remise en marche des réseaux énergétiques en cas de crise. Et lorsque des données essentielles sont hébergées à l'étranger, c'est une partie de la résilience d'une nation et de sa capacité à prendre des décisions indépendantes qui s'y déplace également. Le maintien des informations essentielles dans le cadre du droit national est donc devenu une question d'indépendance stratégique et de confiance publique, fondement sur lequel repose désormais la résilience nationale.

La réputation et la confiance sont étroitement liées à la réglementation. Lorsqu'une entreprise ne peut garantir que les lois protègent les données de ses clients, la confiance s'estompe. La perte n'est pas seulement financière. Sur les marchés où la confiance numérique est le fondement de chaque transaction, sa crédibilité peut également être mise à mal À l'inverse, une gouvernance claire et légale des données est devenue un véritable atout concurrentiel. Les entreprises qui peuvent montrer où se trouvent leurs données et à quelles juridictions elles sont soumises sont plus à même de remporter des contrats, des partenariats et la confiance du public.

Le même dilemme apparaît clairement dans le domaine financier. L'Open Banking et la directive européenne PSD2 favorisent la portabilité des données et l'innovation, mais exposent également les informations financières à des règles nationales contradictoires. Les banques doivent permettre à leurs clients de partager les données relatives à leurs comptes avec des tiers autorisés. Lorsque ces données sortent des systèmes nationaux, les questions de souveraineté prennent une importance considérable.

Le monde des données est divisé, et la souveraineté des données permet d'instaurer une relation de confiance. Les flux de données transfrontaliers ne sont donc plus source d'incertitude d'un point de vue juridique, mais ils sont encadrés par un accord mutuel.

Étonnamment, les règles relatives aux données ne sont pas toutes identiques et reposent sur différentes théories du contrôle.

Les États-Unis structurent leur système en fonction de l'accès légal et en fonction des secteurs d'activité. Le CLOUD Act oblige les entreprises américaines à fournir les données qu'elles gèrent, même si elles sont stockées à l'étranger, tandis que la loi FISA 702 encadre la collecte de renseignements à l'étranger. En l'absence d'une loi fédérale unique sur la protection de la vie privée, les lois des États (par exemple, la Californie) ajoutent un niveau supplémentaire de droits et d'obligations.

Dans l'UE, la protection est avant tout une question de droits. Le RGPD dépasse les frontières de l'UE et limite les transferts, sauf si des garanties équivalentes accompagnent les données. L'arrêt Schrems II est une décision rendue en 2020 par la Cour de justice de l'Union européenne qui a invalidé le bouclier de protection de la vie privée UE-États-Unis en raison de l'insuffisance des garanties en matière de protection de la vie privée. Cela a contraint les entreprises à s'appuyer sur des clauses contractuelles types (CCT) étayées par des analyses d'impact des transferts (AIPD) qui indiquent si le pays de destination offre des garanties juridiques comparables.

La loi européenne sur les données élargit le champ d'application aux données industrielles et aux données des objets connectés, étendant ainsi la volonté de l'Union européenne d'assurer la sécurité juridique au-delà des données à caractère personnel.

Plusieurs États membres de l'UE ont élargi le cadre général du RGPD pour renforcer leur propre souveraineté numérique.

La France a introduit le « Cloud de Confiance » pour garder les données sensibles ou gouvernementales sous contrôle national et à l'abri de la juridiction non européenne. Sa certification SecNumCloud, gérée par l'agence de cybersécurité ANSSI, impose aux fournisseurs de services cloud agréés de respecter des critères stricts en matière de sécurité et de souveraineté.

Avec son projet Bundescloud et ses centres cloud locaux destinés aux données gouvernementales, l'Allemagne est engagée dans une voie similaire. La norme de conformité C5 (de l'agence allemande BSI) définit les exigences en matière de sécurité pour les fournisseurs de services cloud et limite l'exposition aux poursuites judiciaires étrangères, telles que celles prévues par la loi américaine CLOUD Act.

L'Italie et l'Espagne, bien que principalement alignées sur le RGPD, appliquent des interprétations nationales et des règles sectorielles spécifiques qui reflètent leurs propres traditions en matière de protection de la vie privée. Ensemble, ces efforts marquent un tournant plus vaste pour l'Europe vers la souveraineté numérique et du cloud en vertu du droit communautaire. Il s'agit d'une orientation désormais officialisée dans le Cloud Sovereignty Framework de la Commission européenne (2025), qui promeut des normes mesurables en matière d'indépendance juridique, opérationnelle et technologique.

La Chine légifère en matière de sécurité et de contrôle de l'État. Sa loi sur la cybersécurité, sa loi sur la sécurité des données et sa loi sur la protection des informations personnelles (PIPL) permettent de localiser les données critiques ou « importantes » et exigent des contrôles de sécurité avant tout transfert. La loi russe 242-FZ adopte une position ferme en matière de localisation : les données personnelles des citoyens russes doivent être stockées sur le sol russe, sous peine de sanctions.

En Inde, la loi DPDP Act 2023 adopte un modèle hybride : les transferts transfrontaliers sont généralement autorisés, sauf vers les pays soumis à des restrictions gouvernementales, tandis que les régulateurs sectoriels (notamment pour les paiements) continuent d'imposer une localisation plus stricte dans la pratique.

Au-delà des frontières, les règles sectorielles créent un deuxième niveau d'obligations : dans le secteur financier (les réglementations PCI-DSS, GLBA), dans le secteur de la santé (la réglementation HIPAA) et dans le secteur de la défense et des infrastructures critiques (les réglementations FedRAMP, CMMC et FISMA). Dans ces secteurs, le type de données que vous traitez peut avoir autant d'importance que leur destination.

La souveraineté des données autochtones est liée à l'autodétermination des communautés et est étroitement liée aux principes CARE. Il s'agit des principes suivants : le bénéfice collectif, l'autorité de contrôle, la responsabilité et l'éthique. Dans la pratique, les données sur la santé des Premières Nations ne peuvent être utilisées dans le cadre d'un projet externe que si la communauté a consenti à leur accès et à leur utilisation. En outre, la gestion des données doit rester fidèle aux valeurs culturelles des nations.

Une déclaration écrite n'est plus acceptée comme preuve de conformité, car les régulateurs et les clients exigent de plus en plus de voir comment la souveraineté fonctionne dans les opérations réelles en matière de contrôles, d'audits et de pistes d'audits. Cette preuve prend généralement la forme de certifications obtenues au fil du temps :

En Europe, l'assurance dispose de sa propre terminologie. Des dispositifs tels que le code de conduite de l'UE sur le cloud, le cadre de sécurité du cloud de l'EUCS et la certification française SecNumCloud constituent les références régionales en matière de conformité aux règles de souveraineté de l'UE.

Lorsque les exigences se recoupent, une norme donne toujours le ton. La plupart des équipes choisissent de se conformer au régime le plus strict applicable à leurs données, celui qui est le plus susceptible d'être contrôlé lors d'un audit. C'est une bonne habitude qui garantit que les transactions transfrontalières soient à la fois licites et fiables.

Il n'existe pas de logiciels permettant d'assurer la souveraineté des données, celle-ci étant assurée par la gouvernance. Le défi commence bien avant tout contrôle technique : il faut comprendre quelles sont les données concernées, où elles circulent et quelles juridictions les revendiquent. La cartographie et la classification des données en fonction de leur origine et de leur flux sont des éléments qu'une entreprise doit gérer pour éviter d'autres problèmes. Une fois que l'image est claire, la conformité se résume à faire correspondre chaque ensemble de données avec les lois qui les régissent, tout en s'alignant sur la plus stricte d'entre elles. Pourquoi la plus stricte ? Parce qu'il est plus facile d'appliquer une norme unique très stricte que de jongler avec des exceptions locales divergentes.

Les mouvements transfrontaliers sont le point de rencontre entre la théorie et le risque. Chaque transfert doit être justifié sur papier. Ce processus s'effectue grâce à une analyse d'impact des transferts qui permet de consigner l'exposition, de clauses contractuelles types qui permettent d'attribuer les responsabilités et de contrôles réguliers qui permettent de garantir le respect de ces engagements. La même discipline doit s'appliquer à la chaîne d'approvisionnement. Les fournisseurs et les sous-traitants sont soumis aux mêmes obligations que vous, leur conformité ne doit donc pas être simplement supposée, elle doit être vérifiée.

Ce sont les politiques en matière de conservation, de minimisation et d'accès qui rendent la souveraineté durable à long terme. En règle générale, en réduisant la quantité de données conservées et les personnes qui peuvent y accéder, on réduit également les risques juridiques. Les audits permettent de s'assurer de la véracité des politiques : ils recherchent des preuves que les données se trouvent bien là où elles sont déclarées et que l'accès administratif reste dans les limites juridictionnelles. Une organisation prête pour un audit est une organisation capable de montrer des preuves sans avoir à déplacer des données.

La plupart des échecs surviennent en amont parce que les équipes confondent résidence et souveraineté, mais aussi parce qu'elles autorisent des connexions privilégiées depuis l'étranger ou laissent l'informatique fantôme disperser les informations jusqu'à en perdre le contrôle. Les lacunes créées ne sont pas d'ordre technique, elles sont dues à des défaillances dans la gouvernance. La conformité en matière de souveraineté est impossible à prouver à l'aide de schémas d'infrastructure ; elle nécessite en réalité des écrits qui relient les données à la loi. C'est la seule méthode efficace pour garantir la conformité du système aux exigences de tout organisme de réglementation.

|

Bonne pratique |

Comment faire |

|

1. Cartographier et classer les données |

Sachez quelles données vous conservez, où elles circulent et quelles lois les régissent. Mettez ces informations à jour régulièrement et suivez les flux cachés, tels que les sauvegardes ou l'informatique fantôme. |

|

2. Appliquer les lois appropriées et utiliser les bons outils de transfert |

Faites correspondre chaque ensemble de données avec la loi qui le régit (RGPD, PIPL, HIPAA, etc.). Utilisez les CCT et les AITD pour les transferts transfrontaliers afin de garantir une protection équivalente. |

|

3. Suivre la règle la plus stricte |

En cas de chevauchement des lois, appliquez la plus stricte. Il est plus facile de gérer une norme stricte que de nombreuses exceptions. |

|

4. Responsabiliser les fournisseurs |

Ajoutez des clauses de souveraineté dans les contrats et vérifiez les preuves de conformité. Les sous-traitants partagent vos obligations légales, donc ne faites pas de suppositions, vérifiez. |

|

5. Éviter les erreurs courantes en matière de conformité |

Ne confondez pas résidence et souveraineté. Surveillez les outils non autorisés et les accès provenant d'une juridiction non autorisée. |

La souveraineté des données offre un certain contrôle, mais cela a un coût. Gérer des systèmes parallèles pour chaque région, traduire les mêmes règles dans différentes langues juridiques, coordonner des régulateurs qui sont rarement d'accord, etc. Tous ces éléments constituent ce que l'on appelle souvent de manière informelle la « taxe de souveraineté ».

Et le prix à payer n'est pas seulement financier. La perte de simplicité est également considérée comme un fardeau. Chaque nouvelle juridiction ajoute un niveau supplémentaire de contrats, d'audits et de limites opérationnelles. Résultat, le flux d'informations que les entreprises considéraient autrefois comme ininterrompu peut être nettement ralenti.

Les conflits entre les lois accentuent ces contraintes. Une autorité exige la transparence quand une autre interdit la divulgation. Dans le cadre d'opérations mondiales, une même transaction peut tomber sous le coup de plusieurs systèmes juridiques en même temps, jamais tout à fait compatibles. L'interopérabilité est promise bien plus souvent qu'elle n'existe réellement, et les entreprises passent plus de temps à cartographier les chevauchements de conformité qu'à innover.

Le respect de la vie privée et la sécurité sont à prendre en compte, mais l'aspect économique aussi, c'est-à-dire le fait de garder les données et la richesse qu'elles génèrent près de chez soi. Cette politique pourrait avoir un effet positif sur l'économie locale, mais elle risque aussi de diviser le marché numérique en plusieurs morceaux. Le résultat le plus probable est que les petits acteurs auront du mal à être compétitifs au niveau mondial.

La recherche d'un terrain d'entente a progressé. Le projet européen Gaia-X et l'Association internationale des espaces de données expérimentent des systèmes fédérés dans lesquels contrôle et ouverture ne vont pas à l'encontre l'un de l'autre. L'objectif final est de transformer le fardeau de la souveraineté en un résultat positif qui prouve que les données sont gérées de manière responsable.

Bitdefender GravityZone réunit la prévention, la conformité et la visibilité au sein d'une plateforme unique, entièrement construite et gérée dans l'Union européenne. GravityZone donne aux organisations les moyens de prouver non seulement que leurs données sont protégées, mais aussi où elles le sont. La plateforme transforme les exigences réglementaires en éléments mesurables, visibles dans les tableaux de bord, les journaux et les audits.

GravityZone fonctionne à l'aide d'infrastructures cloud souveraines exploitées avec des partenaires européens : SysEleven en Allemagne et OVHcloud en France. Tout reste sous la juridiction de l'UE : les données des clients, les configurations et les données télémétriques de sécurité ne quittent jamais le territoire européen. Cela élimine une source d'incertitude importante et, en conservant l'ensemble de la chaîne de contrôle au sein de l'UE, les organisations évitent les tensions transfrontalières habituelles entre le RGPD et certaines lois, telles que le CLOUD Act américain.

La solution Compliance Manager offre une vision claire montrant comment les systèmes se conforment aux différents cadres réglementaires (RGPD, ISO 27001, NIS2, SOC 2, etc). Elle automatise les contrôles et élabore les rapports que les auditeurs attendent. Elle indique également si les contrôles fonctionnent réellement au jour le jour.

GravityZone Cloud Security Posture Management (CSPM+) étend cette visibilité aux ressources du cloud, en vérifiant que les configurations et les droits d'accès répondent toujours aux exigences de souveraineté de l'organisation. Les modules Risk Management et External Attack Surface Management (EASM) vont plus loin, en cartographiant les actifs exposés et les dépendances vis-à-vis de tiers qui pourraient mettre en péril les engagements en matière de souveraineté.

Parfois, l'étape la plus difficile de la mise en conformité consiste à traduire le langage juridique en un véritable plan de sécurité. Les Cybersecurity Advisory Services de Bitdefender aident à combler cette lacune, en travaillant avec les équipes juridiques et de conformité pour élaborer des politiques, des cadres d'audit et des procédures qui résisteraient à un audit.

La souveraineté des données détermine qui a autorité sur l'information, mais c'est la cybersécurité qui prouve que cette autorité peut réellement être appliquée. Une fois que les lois définissent où se trouvent les données et qui les gouverne, les équipes de sécurité doivent rendre ces règles opérationnelles : décider où sont conservées les clés, comment la géographie limite l'accès et comment les incidents sont détectés ou signalés localement.

En bref, la souveraineté crée les règles, la cybersécurité les met en œuvre. Le deuxième article de cette série examine comment cette application se traduit dans la pratique, depuis les contrôles d'accès tenant compte des juridictions jusqu'aux modèles de surveillance et de chiffrement localisés. Pour en savoir plus, consultez l'article consacré au lien entre cybersécurité et souveraineté des données.

Par essence, la souveraineté des données fait référence à l'autorité légale en matière d'information. La souveraineté numérique concerne davantage le contrôle de l'environnement numérique au sens large dans lequel circulent les informations. La souveraineté des données, illustrée à l'aide d'une carte virtuelle, faciliterait la localisation des données et l'établissement des réglementations à suivre (en fonction de la juridiction compétente). La souveraineté numérique est un principe similaire, et on pourrait dire qu'elle trace les frontières de l'ensemble du paysage numérique, à l'instar des câbles, des serveurs, des plateformes et des services qui transportent ces données. Les frontières sur une carte ne sont pas tangibles : elles sont établies par le contrôle exercé sur les infrastructures, les flux de données et les plateformes, définissant ainsi où s'arrête la juridiction numérique d'un État et où commence celle d'un autre.

Au fil du temps, la manière appropriée de gérer les données s’est affinée et se résume désormais à un ensemble de principes clairement définis dans la structure du RGPD. Ces principes utilisés dans les règlements font référence à des éléments tels que (1) l'utilisation licite et transparente des informations à caractère personnel. De plus, (2) vous ne devez collecter que ce dont vous avez vraiment besoin, (3) les informations collectées doivent être exactes et (4) vous ne devez pas les conserver plus longtemps que nécessaire. (5) Les données doivent également être sécurisées (sur le plan technique et pendant leur traitement) afin d'éviter les fuites ou les abus. (6) Vous devez être en mesure de prouver que ces idées ne sont pas seulement inscrites dans les réglementations, mais qu'elles sont réellement mises en pratique.

Le règlement revient également sur (7) l'objectif : les données recueillies dans un but précis ne peuvent être utilisées pour une autre raison sans consentement, et la responsabilité reste omniprésente. Ces sept principes, à savoir, l'égalité, la limitation des usages, la minimisation, l'exactitude, le contrôle de la conservation, la sécurité et la responsabilité, ne consistent pas tant à cocher des cases qu'à faire preuve de respect envers les données et les personnes qu'elles concernent.