Monitora continuamente tutte le risorse connesse a Internet, tra cui shadow IT, servizi configurati in modo errato e sottodomini dimenticati. Ottieni una visibilità completa sui sistemi non gestiti che gli aggressori possono facilmente prendere di mira.

Migliora la gestione proattiva dell'esposizione dando facilmente priorità alla correzione delle vulnerabilità di elevata gravità che influiscono sulle risorse connesse a Internet e quindi facilmente sfruttabili.

Unifica la gestione di sicurezza, rischi e conformità in un'unica piattaforma. Ottieni una visibilità olistica dall'interno verso l'esterno e viceversa per scoprire le esposizioni e migliorare la definizione delle priorità e la mitigazione delle esposizioni.

Identifica e correggi le esposizioni tra le risorse connesse a Internet.

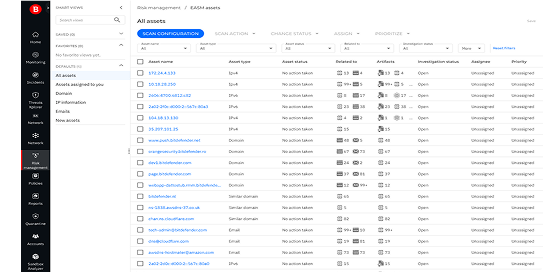

GravityZone EASM è una soluzione proattiva e sempre operativa che identifica e mitiga le esposizione esterne prima che gli aggressori possano sfruttarle. Comprendi e assumi il controllo della tua superficie di attacco esterna.

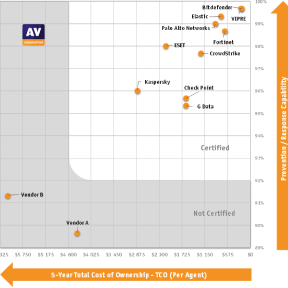

Bitdefender ha ottenuto la migliore prevenzione dalle violazioni e il TCO più basso, ed è stato l'unico fornitore a bloccare il 100% degli attacchi durante la prima fase.

Bitdefender GravityZone Endpoint Security ha ricevuto i riconoscimenti Best Protection e Best Performance negli Award 2023 di AV-TEST nella categoria utenti aziendali.

Bitdefender ha ottenuto una copertura analitica del 100% sia per Linux che per macOS, con zero falsi positivi (FP) in entrambi i casi.

Customers' Choice in Gartner® Peer Insights™

Voice of the Customer for EPPs

La superficie di attacco esterna include tutti i sistemi connessi a Internet: domini, app, API, IP, servizi cloud e altro ancora. Queste risorse, soprattutto se sconosciute o configurate in modo errato, offrono facili punti di accesso per gli aggressori che esaminano il web 24/7.

GravityZone EASM consente il rilevamento continuo, la definizione delle priorità dei rischi e un risanamento attuabile, aiutandoti a ridurre l'esposizione senza aggiungere costi non necessari.

GravityZone EASM utilizza scansioni prive di agente basate su cloud per rilevare continuamente le risorse esposte legate alla tua organizzazione, tra cui shadow IT, servizi configurati in modo errato, domini dimenticati e sistemi di terze parti non autorizzati. Non è richiesto alcun accesso all'implementazione o all'endpoint.

GravityZone EASM include il monitoraggio delle risorse di terze parti, consentendo alle organizzazioni di monitorare e valutare l'esposizione esterna e la postura di rischio di fornitori, affiliati e partner della supply chain, rafforzando l'intero ecosistema di cybersecurity.

Entrambi possono beneficiarne. Gli analisi della sicurezza lo utilizzano per cercare le minacce e dare le priorità alle vulnerabilità, mentre gli amministratori IT lo sfruttano per l'applicazione delle policy, l'installazione delle patch e la riduzione dell'esposizione esterna. È progettato per supportare più ruoli con visuali e allerte personalizzate.

GravityZone EASM è disponibile come add-on a pagamento per:

Per MSP, l'add-on GravityZone EASM può essere attivato in aggiunta alle soluzioni di sicurezza di GravityZone MSP (Secure, Secure Plus, Secure Extra).

Scopri maggiori informazioni sulla nostra soluzione qui.

Siamo qui per aiutarti a scegliere la soluzione o il servizio più adatto alla tua attività. Vedi tutti i prodotti