La souveraineté des données consiste à maintenir les informations numériques sous l'autorité juridique de leur lieu ou communauté d'origine, étendant ainsi la souveraineté territoriale au monde virtuel. Son application dépend fortement de la cybersécurité. En effet, même si les lois peuvent déterminer où les données doivent être conservées et qui peut y avoir accès, seuls des systèmes techniques peuvent garantir le respect de ces limites. En l'absence de contrôles de sécurité, le respect des obligations en la matière est difficile à vérifier dans la pratique.

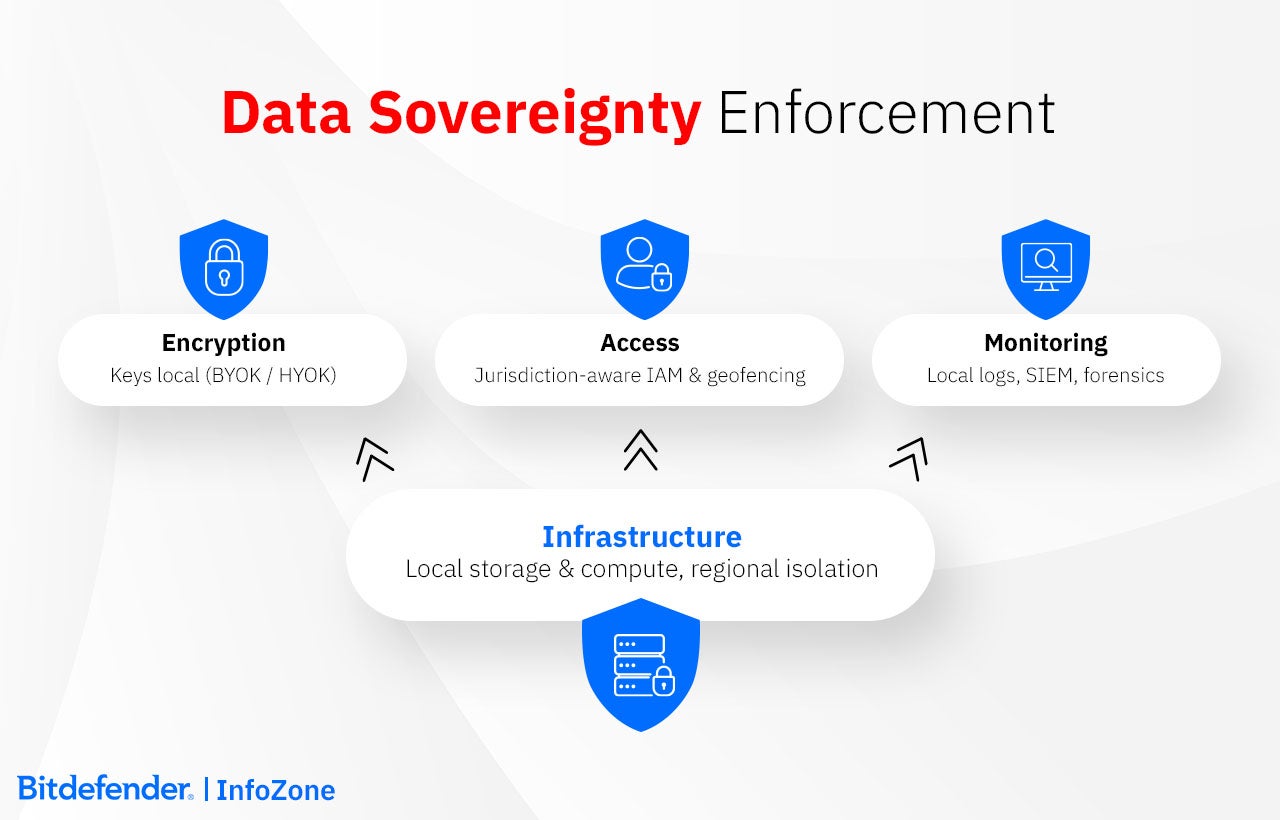

Le chiffrement permet de protéger les données où qu'elles aillent, mais la souveraineté ajoute une deuxième règle : les clés doivent être conservées sous contrôle local. La gestion des accès établit un lien entre l'identité et la géographie, empêchant ainsi toute personne se connectant depuis l'étranger d'accéder à des données protégées par la loi locale. Les réseaux segmentés et les journaux localisés fournissent maintenant aux régulateurs les preuves qu'ils attendent : qui a accédé à quelles données, à partir de quel endroit et sous l'autorité de qui.

Les lois actuelles considèrent ces mécanismes comme des obligations et non comme des options. Dans le cadre de normes et règlements que le RGPD et la directive NIS2 de l'UE, la loi PIPL chinoise ou encore la réglementation européenne DORA pour les institutions financières, les mesures de sécurité sont devenues une composante essentielle du paysage juridique. Une entreprise qui ne protège pas ses données selon les règles établies est non seulement vulnérable, mais elle est aussi en situation de non-conformité.

Les lois peuvent revendiquer leur autorité sur les données, ce qui constitue un vaste sujet en soi (voir cet article InfoZone). Or, seule la cybersécurité permet de vérifier l'application de la loi. Ensemble, ces deux aspects forment la structure de la confiance numérique, dans laquelle l'un fixe les règles, tandis que l'autre prouve qu'elles fonctionnent.

La souveraineté des données n'est viable que s'il existe des systèmes efficaces pour la faire respecter. Il s'agit d'abord d'établir des périmètres juridiques, mais il faut ensuite les traduire en paramètres techniques. Ceux-ci sont basés sur des exigences concrètes concernant l'emplacement des données, leur protection, les personnes pouvant y accéder, la manière dont les actions sont tracées, etc. Dans la pratique, la conformité devient un problème d'ingénierie consistant à construire une infrastructure qui respecte les directives juridictionnelles dès sa conception.

L'infrastructure. L'emplacement est très important pour permettre le contrôle, et c'est pourquoi tout commence par la localisation des données. L'infrastructure doit donc être conçue de manière que les données soient conservées et traitées dans les régions autorisées. De même, la réplication et les sauvegardes doivent se limiter à ce même périmètre.

Le chiffrement. Le niveau suivant détermine qui peut déverrouiller les informations. Pour empêcher les accès externes, seules les personnes se trouvant sur le territoire autorisé devraient pouvoir déverrouiller les données chiffrées. C'est pourquoi les clés de chiffrement doivent être conservées localement. Cela implique également que, en cas de transfert en dehors des frontières, les données doivent rester illisibles.

L'accès. La géographie concerne également les personnes. Les systèmes de contrôle des identités et des accès déterminent le lieu de connexion des utilisateurs et les données auxquelles ils ont accès. Les sessions initiées depuis des territoires non autorisés sont automatiquement rejetées. Cela permet à la main-d'œuvre mondiale de respecter la législation locale.

La surveillance. Le dernier niveau prouve que les autres niveaux fonctionnent correctement. Les journaux de sécurité et les rapports d'investigation doivent rester en local afin que les preuves ne franchissent jamais une frontière. Parfois, une analyse interrégionale est nécessaire. Dans ce cas, il est préférable d'utiliser des indicateurs dérivés (ou des synthèses) plutôt que des données brutes.

La souveraineté, c'est d'abord la manière dont les infrastructures sont construites et exploitées. Certaines organisations conservent l'ensemble des charges de travail sur site afin de garder un contrôle juridictionnel total. D'autres utilisent des modèles hybrides : elles hébergent des données sensibles localement et transfèrent celles qui sont moins réglementées vers le cloud public. Les clouds souverains vont même plus loin, en garantissant que le matériel et les opérations restent sous l'autorité nationale ou régionale.

Sur le plan technique, les plans de contrôle et les chemins de données doivent rester dans la même juridiction. Le plan de contrôle régit l'approvisionnement, la surveillance et la configuration ; s'il est hébergé dans un autre pays, les données locales deviennent alors contrôlées par ce pays étranger. Les chemins de données (stockage, réplication et sauvegarde) doivent être traités de la même manière afin qu'aucune copie ni aucun flux télémétrique ne quitte le périmètre défini.

Les opérations déterminent si ces limites sont respectées. L'administration à distance, l'application de correctifs et la surveillance doivent être réservées au personnel interne autorisé ou à des partenaires de confiance tenus de respecter la législation locale. Les journaux, la télémétrie et les sauvegardes doivent être acheminés et stockés localement, avec des systèmes de basculement conçus pour restaurer les données au sein de la même zone juridique.

Les fournisseurs sécurisent la plateforme, mais c'est aux clients d'en définir le périmètre : localisation des clés de chiffrement, accès au personnel autorisé et moyen de connexion de l’assistance externe. Lorsque l'infrastructure, les opérations et les contrôles prévus par le contrat sont harmonisés, la souveraineté devient mesurable et non plus déclarative.

Dès que des données franchissent une frontière, il est essentiel de démontrer que la frontière n’a pas été réellement franchie. Cette contradiction apparaît à tous les échelons techniques de la souveraineté, des clés de chiffrement au contrôle d'accès. La conformité exige un tel degré de précision. Et la précision, dans la pratique, est stratifiée.

Différentes solutions sont utilisées pour maintenir l'autorité de déchiffrement dans des limites autorisées. Citons par exemple les solutions BYOK (Bring Your Own Key), HYOK (Hold Your Own Key) et le chiffrement côté client. Cependant, il est en fait plus difficile de contrôler les clés que de chiffrer les données. Les clés doivent être actives, tourner et expirer au sein de la même juridiction, et cela doit pouvoir être vérifié par des audits régionaux. La reprise après sinistre ajoute un niveau supplémentaire à prendre en compte, car les sauvegardes, les bascules et les répliques de clés doivent toutes rester en local. La cryptographie est suffisamment mature pour protéger les données, mais c'est avant tout sa mise en œuvre qui fait défaut.

Les règles d'accès qui varient en fonction du lieu semblent simples sur le papier, mais elles sont rarement faciles à appliquer dans la réalité. Les déplacements des employés, la rotation des sous-traitants et les services d'assistance déployés à l'échelle mondiale brouillent les frontières claires de la souveraineté. Pour rester conformes, certaines organisations imposent des sessions en lecture seule ou limitées dans le temps en dehors des régions autorisées ; d'autres vont encore plus loin en isolant l'ensemble de leurs données au niveau régional.

La capacité de détection est réduite lorsque la surveillance doit se limiter aux frontières nationales. Chaque juridiction utilise généralement son propre système de gestion des informations et des événements de sécurité (SIEM) et son propre environnement d'analyse et d'investigation, ce qui empêche l'exportation de journaux bruts ou le partage de tableaux de bord. La coordination repose sur des indicateurs dérivés (comme les hachages de malwares, les schémas d'attaque ou les alertes anonymes) plutôt que sur une télémétrie complète. Cela fonctionne, mais plus lentement. Enfin, les règles en matière de notification des violations diffèrent d'un pays à l'autre. Cette situation a rendu nécessaire l'élaboration de plans d'interventions parallèles fonctionnant à des moments distincts.

Aujourd'hui, la conformité consiste davantage à fournir des preuves qu'à rédiger des déclarations. Par conséquent, la demande de systèmes prêts à être audités est de plus en plus forte. Ceux-ci doivent être en mesure de montrer la localisation des données, la liste des membres du personnel pouvant accéder à ces données ou détenant les clés.

Les modèles de sécurité basés sur la confiance zéro renforcent cette approche en limitant l'accès aux utilisateurs autorisés et en conservant des informations détaillées sur chaque action.

Il est également important de veiller à ce que tout reste dans la même juridiction. Chaque élément de preuve (emplacement, conservation des clés, habilitation du personnel, etc.) doit rester dans sa propre juridiction. La piste d'audit elle-même devient souveraine.

Tout cela a un coût. La gestion d'infrastructures parallèles, la duplication de la surveillance et la mise en place d'équipes locales entraînent des coûts supplémentaires réels, souvent appelés « taxe de souveraineté ». C'est le prix à payer pour avoir des preuves à présenter lors d'un contrôle : une plus grande complexité en échange d'une sécurité juridique et d'une confiance numérique accrues.

La souveraineté est avant tout une contrainte architecturale, et l'objectif est d'appliquer la juridiction au niveau des règles et de l'infrastructure, sans pour autant affecter les performances ni faire exploser les coûts. Cela signifie choisir des modèles qui contiennent des données par défaut, puis mettre en place des contrôles qui attestent du respect des obligations.

L'isolation localisée est la forme la plus pure de contrôle, dans laquelle toutes les données, les calculs et les plans de gestion restent à l'intérieur du même périmètre. Il est facile de l'expliquer aux régulateurs, mais son fonctionnement est coûteux : systèmes dupliqués, personnel local et reprise après sinistre qui ne dépasse jamais les frontières régionales. Vous gagnez en sécurité au détriment de l'échelle.

Le chiffrement fédéré maintient le contrôle cryptographique au niveau local, même lorsque les charges de travail sont déplacées. Concrètement, les données peuvent se déplacer pour être traitées, mais les clés qui les déverrouillent ne quittent jamais leur juridiction. Il s'agit d'une configuration pratique pour l'analyse distribuée ou l'entraînement de modèles, bien que les délais de coordination et la latence supplémentaire fassent souvent augmenter les coûts.

Les modèles de cloud souverain occupent une position intermédiaire : plans de contrôle et chemins de données régionaux, contrôles uniformisés et équipes d'assistance locales. Ils ont l'avantage d'offrir plus de souplesse que les environnements sur site. Toutefois, ils imposent des frais pour des fonctionnalités pourtant moins performantes que celles offertes par les services mondiaux.

L'IAM à confiance zéro vérifie l'identité en fonction du contexte. Qui demande l'accès, depuis quel endroit, sur quel appareil, dans quelles conditions, etc. Ce ne sont là que quelques-uns des éléments pris en considération. Les sessions administratives lancées en dehors de la région autorisée échouent, tout simplement.

Les solutions DLP ajoutent des garde-fous en inspectant et en bloquant les données en transit qui ne respectent pas les règles territoriales.

Le CIEM gère le problème inverse : le nombre trop important d'accès autorisés. Il identifie les autorisations dormantes ou trop larges qui pourraient relier plusieurs juridictions.

Enfin, les systèmes SIEM et d'investigation à l'échelle régionale garantissent que la surveillance s'effectue bien au niveau local. Lorsqu'une mise en corrélation à l'échelle internationale est nécessaire, ce sont les indicateurs dérivés qui sont partagés plutôt que les journaux bruts (qui pourraient exposer des données réglementées).

|

Domaine d'intervention |

Objectif |

Mise en œuvre pratique |

|

Exigence maximale de conformité |

Maintenir un contrôle uniforme dans toutes les régions. |

Utilisez les méthodes « policy-as-code » et les outils CSPM pour vérifier si les configurations de chaque région respectent la règle la plus stricte à appliquer. L'objectif est de faire en sorte que la norme la plus stricte soit la règle par défaut, et non l'exception. |

|

Responsabilité des fournisseurs et des sous-traitants |

Conserver sa juridiction même en cas de perte de contrôle. |

Demandez aux fournisseurs de présenter des preuves vérifiables (telles que les certifications SecNumCloud, ISO 27001 ou SOC 2 Type II) et confirmez via des API ou des tableaux de bord où se trouvent réellement les répliques et les sauvegardes. Ces contrôles sont plus importants qu'une clause contractuelle. |

|

Risque et test de résilience |

Identifier ses faiblesses avant qu'un auditeur ne le fasse. |

Préparez des exercices de vérification de la résilience, axés sur les risques liés à la souveraineté : que se passe-t-il si une région est hors ligne ou si un administrateur offshore se connecte par erreur ? Organisez une simulation. La journalisation, le basculement et la réponse aux incidents doivent tous fonctionner dans la juridiction appropriée. |

|

Technologies d'amélioration de la protection de la vie privée (PET) |

Faciliter l'analyse tout en conservant les données brutes. |

Appliquez des techniques telles que l'apprentissage fédéré, le calcul multipartite sécurisé ou les environnements d'exécution de confiance (TEE) afin que les données restent locales même si les informations circulent. Adaptez la méthode à la charge de travail, car les configurations entièrement locales, hybrides ou souveraines se comportent chacune différemment. |

|

Gestion des clés et cryptographie |

Maintenir le contrôle cryptographique à l'intérieur du périmètre légal. |

Mettez en œuvre le chiffrement BYOK, HYOK ou le chiffrement côté client avec des modules de sécurité matérielle (HSM) locaux ou un service de gestion des clés (KMS) limité à une région. Imposez que la création, le stockage et la rotation des clés soient effectués au sein de la région. Consignez par écrit les informations relatives à la conservation des clés et à la répartition des tâches entre le fournisseur et l'utilisateur. |

|

IAM tenant compte des juridictions |

Restreindre les accès en fonction de la géographie et du champ d'application légal. |

Appliquez des politiques d'accès adaptées en fonction des zones géographiques et une segmentation du réseau qui limitent les mesures administratives par région. Intégrez une vérification continue à l'aide de modèles d'identité reposant sur le principe de la confiance zéro pour contrôler les cas particuliers au sein de votre personnel mondial. |

|

Enregistrement localisé et conformité |

Démontrer la souveraineté par des preuves, et non par des déclarations. |

Conservez les journaux, la télémétrie et les données d'analyse et d'investigation au niveau local. Lorsqu'une mise en corrélation à l'échelle internationale est nécessaire, utilisez des indicateurs dérivés, et non des données brutes. Tenez des registres sur l'emplacement des données, la conservation des clés et l'habilitation du personnel. |

|

Durcissement et surveillance (PHASR) |

Réduire la surface d'attaque des charges de travail souveraines. |

Utilisez la solution PHASR (Proactive Hardening and Attack Surface Reduction) pour désactiver les outils d'administration inutiles, surveiller de près les sessions privilégiées et ajuster les contrôles de manière dynamique en fonction du comportement plutôt qu'en fonction de politiques statiques. |

Un seul incident peut franchir les frontières en moins de temps qu'il n'en faut aux équipes pour se coordonner. Lorsque cela se produit, il faut non seulement arrêter l'attaque, mais aussi comprendre quelles lois s'appliquent désormais aux données en question. Un plan d'intervention tenant compte de la souveraineté reconnaît que le confinement et la conformité doivent aller de pair.

Préparation

Un travail discret en amont est souvent indispensable : il faut faire le point sur les lois qui régissent les données que vous détenez et indiquer celles qui déclenchent un compteur, notamment la règle des 72 heures du RGPD.

En cas de violation, les équipes savent déjà qui contacter (conseiller local, expert en analyse et investigation, chargé des relations publiques, etc.) et perdent moins de temps à chercher de l'aide.

Même les petites choses comptent : un communiqué prêt à être traduit permet de gagner beaucoup de temps lorsque les différentes autorités exigent des réponses immédiates.

Détection et confinement

Une fois l'alerte lancée, la question qui se pose est la suivante : où se trouvent les données et qui sont les personnes concernées ? L'endiguement dépend du respect de ces limites légales.

L'utilisation d'outils de surveillance à l'échelle régionale ou d'outils XDR aide les enquêteurs à limiter les mouvements de données et à coordonner l'analyse sans exporter les journaux ou les preuves à l'étranger.

Après l'incident

Après une violation, la souveraineté devient une question de preuves. Les preuves doivent répondre aux normes juridiques de chaque juridiction, et les suivis effectués auprès des autorités doivent confirmer que le confinement et la récupération se sont déroulés dans les limites locales. Les équipes qui associent des formations techniques à un débriefing juridique sont souvent mieux préparées pour le prochain évènement transfrontalier.

La souveraineté des données fait rarement défaut au sein même d'une organisation. Les problèmes dans ce domaine surviennent généralement par la faute de quelqu'un d'autre. Les vendeurs, les partenaires cloud et les fournisseurs de SaaS appliquent tous le même cadre juridique, qu'ils en soient conscients ou non. Même lorsque les données ne relèvent plus du contrôle interne, leur responsabilité reste entre les mains du propriétaire initial des données.

Exposition des tiers

Les points faibles liés à la souveraineté se cachent souvent dans les opérations des fournisseurs. Un fournisseur peut promettre un hébergement local, mais effectuer des sauvegardes à l'étranger, ou encore autoriser l'accès au service d'assistance depuis une autre région. Cette connexion à distance peut suffire à soumettre les données à la législation d'un autre pays, comme le CLOUD Act américain. L'informatique fantôme aggrave la situation : des applications non autorisées ou des outils SaaS déplacent discrètement des données dans des clouds que personne ne surveille.

Menaces sur la chaîne d'approvisionnement

Les pirates ont compris qu'il est plus facile de passer par la chaîne d'approvisionnement que par la porte d'entrée. La mise en danger d'un seul fournisseur peut exposer de nombreux clients à la fois, comme l'a clairement démontré l'incident SolarWinds. Les administrateurs offshore ou les sous-traitants disposant d'un accès illimité créent des angles morts similaires, étendant ainsi la juridiction au-delà de ce que les contrats avaient prévu.

Dans le secteur financier européen, la règle la plus sûre est aussi la plus simple : rien ne quitte la zone euro. Cette banque exécute toutes ses charges de travail sur une infrastructure exclusivement européenne : ses systèmes primaires, ses sauvegardes, et même ses environnements de test. Les clés de chiffrement sont générées localement et changées régulièrement via des coffres-forts « BYOK » sous le contrôle direct de l'équipe chargée de la conformité.

Les opérations de sécurité utilisent un SIEM régional qui n'exporte jamais de journaux bruts, mais uniquement des alertes dérivées. Lors des exercices, le chronomètre démarre dès la « détection d'une violation » et s'arrête avant la fin des 72 heures, garantissant ainsi que les délais de conformité sont testés dans des conditions réelles. Les audits annuels vérifient avant tout une chose : que chaque octet de données client peut être retracé jusqu'à son emplacement physique. Le résultat n'est pas très attrayant, mais il est défendable, et c'est ce qui importe le plus aux régulateurs.

Pour une société financière dont le siège est aux États-Unis et qui traite des données de clients européens, les risques liés à la souveraineté vont dans les deux sens. Le CLOUD Act donne aux agences américaines le pouvoir de demander des données aux fournisseurs américains, quel que soit l'endroit où ces données se trouvent, y compris dans l'UE. Le RGPD va dans le sens inverse, puisqu'il interdit les transferts vers des pays qui n'offrent pas des garanties équivalentes.

Pour éviter de se retrouver prise entre deux feux, l'entreprise conserve ses opérations européennes au sein de clouds régionaux et détient ses propres clés de chiffrement au sein de l'UE. L'accès est géré par un système IAM tenant compte des juridictions, qui limite les personnes autorisées à consulter les données personnelles brutes et les lieux où les consulter. Les journaux de sécurité restent en local et seuls les indicateurs agrégés sont partagés à l'échelle mondiale pour la mise en corrélation des menaces.

Ces mesures ne font pas disparaître les tensions juridiques, mais elles fournissent à l'entreprise la preuve que les données de l'UE bénéficient d'une protection équivalente, même sous propriété américaine, un équilibre que les régulateurs acceptent de plus en plus comme la norme pratique.

Pour un développeur international desservant le marché chinois, l'architecture du réseau trace une frontière difficile à franchir. Serveurs, clés, télémétrie, tout se trouve à l'intérieur des installations nationales. Le chiffrement suit le modèle « HYOK » : l'entreprise conserve ses clés en dehors de l'environnement hôte. Ainsi, même le fournisseur d'infrastructure ne peut pas déchiffrer les données sans autorisation locale.

Les équipes chargées de la surveillance de la sécurité et de la réponse aux incidents travaillent exclusivement dans le pays, l'accès à distance depuis l'étranger étant physiquement bloqué au niveau de la passerelle.

Chaque année, l'entreprise se soumet à un contrôle de sécurité de l'État, pour démontrer que ses flux de données ne sortent jamais du territoire national. Bien qu'il soit coûteux de maintenir des systèmes mondiaux et nationaux parallèles, c'est le seul moyen de s'assurer que l'entreprise fonctionne dans le respect de la lettre et de l'esprit de la législation locale.

Tous les projets ne peuvent pas se faire dans un espace délimité par une seule frontière. Dans les réseaux de recherche et de fabrication qui s'étendent sur plusieurs continents, les participants utilisent les espaces de données fondés sur une confiance décentralisée. Chaque organisation conserve ses données là où elles ont été créées : ce sont les calculs qui se déplacent, et non le contenu. Les connecteurs contrôlés par des règles déterminent qui peut interroger quel ensemble de données, et dans quel but, en appliquant les droits d'utilisation en temps réel. L'accès se fait par l'intermédiaire de connecteurs qui vérifient les règles en temps réel : qui est autorisé à interroger quelles données et pourquoi. Les données elles-mêmes restent en lieu sûr : ce sont les résultats anonymisés ou les modèles entraînés qui se déplacent. Les auditeurs locaux gèrent leurs propres environnements, garantissant ainsi la conformité régionale même dans le cadre de projets internationaux. Ce n'est pas parfait, mais ça fonctionne toujours mieux que de construire des murs.

Les modèles d'IA actuellement en vogue ont besoin d'ampleur et de variété pour évoluer. D'autre part, les lois sur les données fixent des frontières et limitent la diversité. Dans la pratique, l'entraînement centralisé garantit la précision, mais enfreint les règles relatives à la localisation. Il n'est en effet pas nécessaire que toutes les activités d'entraînement se déroulent au même endroit. Certaines équipes scindent désormais entièrement le processus : entraînement à l'aide de données locales, échange de gradients compressés via des canaux chiffrés, puis nouvel entraînement pour éliminer les biais qui apparaissent lorsque chaque région ne voit que ses propres données.

Une autre approche utilisée par certains pays consiste à mettre en place des réseaux de recherche fermés qui se comportent comme des mini-internet. Il s'agit d'un compromis qui permet aux modèles d'apprendre à l'intérieur des frontières tout en suivant les tendances mondiales.

La plupart des experts s'accordent encore à dire que l'informatique quantique ne permettra pas de casser le chiffrement dès demain. Cela ne signifie pas pour autant que la planification d'un avenir fondé sur l'informatique quantique n'a pas déjà commencé.

Les données volées aujourd'hui pourraient être déchiffrées dans dix ans. La défense repose sur la migration, une cryptographie hybride qui combine des algorithmes classiques et quantiques sécurisés, guidés par les nouvelles normes du NIST.

Que se passe-t-il quand seuls quelques fournisseurs contrôlent une trop grande partie de l'infrastructure ? Le danger est que le contrôle juridictionnel devienne une simple revendication sur le papier. Les serveurs de mise à jour, les centres d'assistance et les sous-traitants qui échappent à toute cartographie deviennent plus exposés.

Pour atténuer cela, il faut diversifier : répartir les charges de travail, changer régulièrement de fournisseurs et surveiller les maillons cachés de la chaîne.

Les nouvelles règles européennes font passer la résilience du stade théorique à celui des tests concrets. La méthode red team, les exercices de reprise et les simulations d'incidents ne sont plus facultatifs, mais obligatoires. Les systèmes doivent prouver qu'ils peuvent fonctionner de manière autonome lorsque les frontières sont fermées ou que les fournisseurs font défaut. La même pression se ressent aussi ailleurs. De nombreuses organisations s'appuient désormais sur des normes mondiales, telles que les normes SOC 2 et ISO 27001 pour démontrer que leurs contrôles de sécurité fonctionnent réellement. Ces cadres n'ont pas été conçus pour préserver la souveraineté, mais l'accent qu'ils mettent sur les preuves et les tests reproductibles correspond à l'orientation définie par les directives DORA et NIS2. Ensemble, ils marquent un tournant vers une sécurité qui peut être mesurée plutôt que simplement déclarée.

Bitdefender GravityZone transforme la souveraineté théorique des données en une réalité technique concrète. Construite sur une infrastructure cloud souveraine hébergée par l'UE, la plateforme intègre les contrôles nécessaires pour sécuriser Les différents niveaux d'application (infrastructure, chiffrement, accès et surveillance) qui caractérisent une architecture souveraine vérifiable.

Reposant sur des infrastructures cloud souveraines (secunet/SysEleven et OVHcloud), GravityZone conserve le stockage, la télémétrie et la gestion à l'intérieur des régions autorisées. La plateforme est conçue pour offrir un contrôle localisé et une grande résilience, répondant ainsi aux exigences pratiques des directives DORA et NIS2. Cette configuration garantit que les données restent sous la juridiction de l'UE, tant au niveau du traitement et de l'analyse que de l'assistance courante.

Pour répondre aux exigences en matière de domiciliation et de protection, Bitdefender utilise des mesures de sécurité multicouches aussi bien pour les données stockées que pour l'intégrité du système. Le module FDE (Full Disk Encryption) protège les informations des endpoints, avec une gestion centralisée des clés et des rapports de conformité intégrés. Le module Integrity Monitoring examine les fichiers passés et identifie les causes de problèmes les plus courantes, telles que les modifications apportées aux registres, aux applications ou aux comptes utilisateurs. Il les suit en permanence et signale tout ce que ne devrait pas se produire.

C'est dans le domaine du contrôle d'accès que la plupart des revendications de souveraineté sont mises à l'épreuve dans la pratique. Le module CSPM+ (Cloud Security Posture Management) surveille les configurations cloud et les compare aux règles de conformité internes et externes. Son système CIEM (Cloud Infrastructure Entitlement Management) intégré ajoute une protection supplémentaire, en limitant les autorisations afin d'éviter l'accumulation de comptes au fil du temps.

Le module ITDR (Identity Threat Detection and Response) se concentre sur l'utilisation abusive des identifiants, en repérant les schémas qui suggèrent un déplacement latéral ou une élévation des privilèges. Le module PHASR (Proactive Hardening and Attack Surface Reduction) verrouille ensuite ce qui est encore ouvert, désactive les outils inutilisés et renforce automatiquement les autorisations.

Lorsque quelque chose échappe au contrôle, il faut rapidement mettre en place un confinement localisé. Les services XDR et EDR de Bitdefender rassemblent les signaux provenant des endpoints, des réseaux, des identités et des charges de travail dans le cloud, pour former une seule piste d'investigation. Les analystes peuvent retracer la séquence complète grâce à l'analyse des causes profondes et consulter instantanément le contexte grâce aux fonctions d'investigation et d'analyse des incidents.

Pour les organisations qui ont besoin d'une surveillance en continu de leur infrastructure, 24 h/24 et 7 j/7, le service MDR (Managed Detection and Response) ajoute une surveillance humaine continue et une maîtrise des menaces en temps réel depuis les centres d'opérations de sécurité (SOC) mondiaux de Bitdefender. Un SOC important se situe d'ailleurs en Roumanie, au sein même de l'Union européenne.

La gamme des Offensive Security Services, et en particulier le Penetration Testing et le Red Teaming, permet de vérifier que les architectures souveraines résistent à des conditions d'attaque réelles et répondent aux exigences d'audit en matière de tests de résilience dans le cadre des directives DORA et NIS2.

Le terme « données souveraines » désigne les informations qu'un pays, une communauté ou une autre autorité revendique comme étant sous sa propre protection juridique. En d'autres termes, les données sont considérées comme faisant partie du territoire de cette juridiction, même si elles sont stockées sur un serveur cloud étranger ou traitées par une entreprise à l'étranger.

La plupart du temps, il s'agit de différents types d'informations basiques : les données à caractère personnel des citoyens ou des résidents ; les informations commerciales ou médicales ; et ce que les gouvernements appellent les données critiques, telles que les dossiers de défense, les registres d'infrastructures ou les données sur les systèmes énergétiques. Certains pays incluent également la propriété intellectuelle ou les résultats de recherche s'ils sont liés à la sécurité nationale ou à l'intérêt public.

Cette approche ne se limite pas non plus aux États. Les communautés autochtones utilisent ce terme pour tenter d'affirmer leur contrôle sur les données concernant leur peuple, leurs terres et leurs traditions.

Pas à elle seule. La souveraineté des données détermine quelles lois s'appliquent à vos informations, mais elle n'empêche pas quelqu'un d'exploiter un mot de passe faible ou un serveur sur lequel des vulnérabilités n'ont pas été corrigées. En revanche, elle oblige les organisations à mettre en place les protections adéquates. Considérez-la comme une règle qui fait de la sécurité une obligation légale, et pas seulement une bonne pratique.

Dans la plupart des régimes souverains, le chiffrement n'est pas facultatif, pas plus que le contrôle de vos propres clés. Cela signifie que même si des données sont volées, elles sont inutilisables sans autorisation locale. L'accès doit également respecter des règles « juridictionnelles » : seules les personnes autorisées dans le pays concerné peuvent accéder à certains systèmes, ce qui réduit la marge de manœuvre d'un pirate informatique s'il parvient à s'introduire dans le système. La surveillance locale et les pistes d'audit permettent une détection plus rapide. C'est une autre exigence en matière de souveraineté, qui est aussi une bonne habitude pour la sécurité.

C'est pour tout ce qui concerne la responsabilité que la notion de souveraineté change vraiment la donne. Une violation dans un environnement souverain n'est pas seulement une défaillance technique, c'est aussi une défaillance réglementaire. Les sanctions en cas de perte de contrôle des données protégées sont sévères.

La capacité de calcul souveraine fait généralement référence à l'idée que les données doivent être traitées dans la même juridiction que celle où elles sont conservées et régies. En pratique, cela signifie que les serveurs, les charges de travail et les équipes d'assistance qui traitent les informations sensibles opèrent tous à l'intérieur d'un seul et même périmètre juridique, et ne sont pas dispersés dans régions du globe. L'objectif est de faire en sorte que le calcul, et pas seulement le stockage, relève de l'autorité locale.

La manière de procéder varie considérablement. Certaines organisations exécutent des charges de travail sur des infrastructures privées ou contrôlées par le gouvernement ; d'autres utilisent des environnements de « cloud souverain » qui isolent la gestion et l'assistance à l'intérieur des frontières nationales. Des approches hybrides sont également courantes : elles permettent de conserver les charges de travail réglementées au niveau local tout en exécutant les opérations courantes dans des clouds commerciaux.

La véritable tension réside dans le juste équilibre. Les plateformes cloud sont conçues pour déplacer les charges de travail là où cela est judicieux, plus rapidement, à moindre coût et plus efficacement, mais la souveraineté exige le contraire. Dans la pratique, cela signifie que chaque équipe finit par tracer sa propre ligne entre conformité et performance, déplaçant parfois les charges de travail plus près de la loi que de l'utilisateur.