Estafas de Phishing: Cómo Identificarlas y Evitarlas

El panorama de la ciberseguridad es más complejo que nunca, con estafadores empleando herramientas avanzadas para aprovecharse de la información sensible tanto de empresas como de individuos.

Nuevos desafíos surgen a medida que nos movemos al mundo en línea y adoptamos maravillas de la innovación como la tecnología de IA. Estos incluyen estafas avanzadas de phishing que buscan vaciar a las víctimas de su dinero e información confidencial.

Creemos en la tecnología para el bien, por eso estamos aquí para ayudarte a superar a los estafadores en línea y protegerte contra cualquier intento de phishing. Por esta razón, hemos preparado esta guía completa para detectar y evitar estas estafas. Vamos a profundizar en ello.

¿Qué son las estafas de phishing?

Las estafas de phishing son intentos ilegales, engañosos y fraudulentos de ciberdelincuentes, como estafadores y hackers, para obtener y explotar información sensible, incluidos datos personales y financieros. Una estafa de phishing ocurre a través de un correo electrónico o mensaje de texto, un sitio web sospechoso, un mensaje de voz, entre otros medios.

Por ejemplo, podrías recibir un correo electrónico que parece provenir de una compañía confiable como tu banco o una agencia gubernamental. Pero ten cuidado: está diseñado para robar tu información personal.

Los ataques de phishing son populares entre los estafadores cibernéticos, quienes aprovechan cualquier oportunidad para tomar a sus víctimas por sorpresa y robar sus datos. De hecho, los informes muestran que en 2023, el phishing es, con mucho, la forma más común de ciberdelito registrada, afectando a más de 298,000 personas.

¿Qué buscan hacer las estafas de phishing?

Las estafas de phishing consisten en engañarte para que reveles información confidencial. Los estafadores utilizan varios métodos para parecer convincentes, como falsificar direcciones de correo electrónico y crear sitios web falsos que imitan los legítimos.

Por ejemplo, podrías recibir un correo electrónico que dice ser de tu institución financiera, instándote a hacer clic en un enlace para verificar la información de tu cuenta. El enlace te lleva a un sitio web de phishing que parece casi idéntico al real, pero los datos que ingresas aquí son enviados directamente al estafador.

Luego, los estafadores usarán tu información sensible para realizar acciones maliciosas, tales como:

- Robo de identidad––Esto ocurre al obtener tu información personal y financiera, como el número de Seguro Social, números de identificación nacional o detalles de la cuenta, que pueden ser utilizados para robar tu identidad.

- Fraude financiero––Cuando los estafadores acceden a tus números de cuenta bancaria o detalles de tarjetas de crédito para extraer fondos o realizar compras no autorizadas.

- Robo de credenciales––Al capturar nombres de usuario y contraseñas para hackear tus cuentas, los estafadores allanan el camino para filtraciones de datos más grandes y perjudiciales.

Cómo identificar correos electrónicos de phishing - Elementos comunes

Los ataques de phishing están diseñados para engañarte y hacer que entregues información sensible. Aquí tienes algunos elementos comunes a los que debes prestar atención:

- Solicitudes urgentes de información personal––Los correos de phishing a menudo crean un sentido de urgencia para incitar una acción inmediata. Busca mensajes que exijan respuestas rápidas o amenacen con consecuencias si no actúas de inmediato.

- Dominios de correo electrónico sospechosos––Siempre examina la dirección de correo del remitente. Aunque el nombre visible pueda parecer legítimo, el dominio (por ejemplo, @yourbank.com vs. @your-bank-secure.com) puede tener diferencias sutiles.

- Gramática y ortografía deficientes––Las organizaciones legítimas tienen procesos de corrección de pruebas. Los correos llenos de errores gramaticales, frases incómodas o faltas de ortografía indican un intento de phishing.

- Enlaces a sitios web falsos––Los correos de phishing a menudo contienen enlaces que te dirigen a sitios web falsificados. Estos sitios pueden parecer casi idénticos a los legítimos. Pasa el cursor sobre los enlaces para ver la URL real antes de hacer clic. Si parece sospechoso, evítalo.

- Archivos adjuntos no solicitados––Ten cuidado al manejar archivos adjuntos inesperados de remitentes desconocidos o sospechosos. Estos archivos pueden contener malware diseñado para robar tus datos o dañar tu dispositivo.

- Ofertas demasiado buenas para ser verdad––Los correos de phishing pueden prometer recompensas notables o grandes ganancias financieras por un esfuerzo mínimo. Si una oferta parece demasiado buena para ser verdad, probablemente lo sea.

- Marca inconsistente––Busca logotipos, colores o elementos de diseño inconsistentes que no coincidan con la imagen de marca habitual de la compañía. Los intentos de phishing carecen del pulido de las comunicaciones corporativas genuinas.

- Solicitudes de información sensible––Las organizaciones legítimas no solicitan información sensible (como contraseñas o números de identificación) a través del correo electrónico. Desconfía si recibes una solicitud de este tipo.

- Saludos genéricos––Los correos de phishing tienden a usar saludos genéricos como "Estimado Cliente" en lugar de tu nombre real. Los correos auténticos de las empresas con las que haces negocios utilizan saludos personalizados, la mayoría de las veces.

Tipos de estafas de phishing

- Phishing por correo electrónico

El phishing por correo electrónico es la forma más común de phishing, con el objetivo de robar credenciales, incitar a una acción como hacer clic en un enlace o entregar malware. Los estafadores envían correos electrónicos fraudulentos diseñados para parecer que provienen de una compañía de renombre, un sitio web legítimo o un oficial profesional.

Características comunes incluyen:

- Los correos pueden afirmar que tu cuenta está comprometida o requieren una acción inmediata con un sentido de urgencia, desalentándote a verificar la credibilidad de la información o la fuente.

- La dirección de correo del remitente puede imitar un dominio legítimo pero contener diferencias sutiles, como una letra, carácter o símbolo añadido o faltante.

- Spear Phishing

El spear phishing es un ataque de phishing dirigido a individuos específicos dentro de una organización o la empresa en sí, utilizando información detallada que el estafador ha reunido para hacer que el correo electrónico sea más convincente.

Estos correos electrónicos a menudo contienen detalles sobre ti, como tu nombre o título de trabajo, mientras que el mensaje de phishing parece estar bien estructurado. Estos ataques de phishing son difíciles de detectar, ya que se asemejan a correos internos, como aquellos del departamento de Recursos Humanos, o imitan casi perfectamente fuentes legítimas.

Busca direcciones de correo sospechosas, urgencia injustificada en el tono, errores de lenguaje y otros medios de detección para identificar una estafa de spear phishing.

- Smishing (phishing por SMS)

El smishing es un tipo de estafa de phishing donde los ciberdelincuentes utilizan mensajes de texto SMS para engañarte y hacer que reveles información personal y financiera. Estos mensajes a menudo parecen provenir de empresas de entrega, presentan ofertas promocionales o premios, solicitan donaciones o verifican una emergencia reciente.

Como regla general, si recibes un mensaje de texto de un número desconocido, debería levantar una señal de alerta de inmediato. Los mensajes de phishing a menudo contienen enlaces que te redirigen a sitios web falsos diseñados para robar tus datos, así que nunca hagas clic en un enlace inseguro antes de verificar su legitimidad.

Para detectar con precisión cualquier estafa de phishing, utiliza Scamio––el asistente gratuito de Bitdefender impulsado por IA que te ayuda a detectar y evitar ataques de phishing con solo copiar y pegar la amenaza potencial en el detector.

- Vishing (phishing por voz)

El vishing, o phishing por voz, ocurre cuando los estafadores hacen llamadas telefónicas para engañarte y hacer que reveles información personal o financiera. Las señales típicas incluyen solicitudes urgentes de datos sensibles y amenazas de problemas legales si no cumples. Siempre verifica la identidad del llamante antes de divulgar cualquier información por teléfono o pide que te llamen a su sucursal central desde otro número para verificar.

Con el vishing, los estafadores fingen ser entidades legítimas, como tu banco o una agencia gubernamental, solicitándote verificar tu información.

Con el aumento de las deepfakes generadas por IA, este tipo de ataque de phishing ha alcanzado nuevos límites, ya que los estafadores recrean la voz de amigos cercanos, miembros de la familia o individuos conocidos para engañar a las personas y hacer que envíen rápidamente dinero o revelen números de cuenta.

- Phishing clonado

El phishing clonado implica duplicar un correo electrónico genuino y reemplazar enlaces o archivos adjuntos con otros maliciosos. Observa pequeñas variaciones en la dirección de correo del remitente y correos de seguimiento inesperados con nuevos archivos adjuntos o enlaces para evitar caer víctima de este tipo de intento de phishing.

Si recibes un correo electrónico que parece ser un seguimiento de una conversación legítima pero con nuevos archivos adjuntos maliciosos, verifica dos veces el enlace URL y la dirección de correo del remitente, luego escanea el archivo adjunto.

- Whaling

El whaling apunta a individuos de alto perfil, como ejecutivos, a través de ataques altamente personalizados. Las tácticas comunes incluyen hacerse pasar por el CEO para solicitar transferencias de fondos urgentes o como asesores legales amenazando con graves consecuencias.

- Un ejemplo notorio de whaling ocurrió en 2016, cuando un estafador se hizo pasar por el CEO de la empresa FACC, instruyendo a un individuo del departamento financiero a transferir $42 millones a la cuenta del atacante.

- Más recientemente, un profesional financiero en Hong Kong que trabajaba para una empresa multinacional fue engañado con $25 millones por estafadores que usaron un deepfake de su CFO en Londres durante una videollamada.

El whaling es peligroso––siempre verifica las solicitudes sospechosas a través de múltiples canales para evitar caer víctima de estos ataques de robo de identidad.

- Pharming

El pharming redirige a los usuarios de sitios web legítimos a sitios maliciosos sin que ellos lo sepan. Para detectar estafadores y sitios web de phishing, siempre revisa la URL para verificar su precisión y asegúrate de que comience con 'https://'. Los errores de ortografía menores también pueden indicar un sitio sospechoso.

Con el pharming, los atacantes alteran el archivo host que asigna nombres de dominio a direcciones IP o el sistema de nombres de dominio, redirigiendo a los usuarios de compañías legítimas a sitios maliciosos.

El pharming ocurre a través de malware o acceso no autorizado instalado en tu computadora, probablemente a través de un mensaje de correo malicioso en el que has hecho clic.

7 Ejemplos de estafas de phishing a las que debes prestar atención

Cada forma de phishing tiene sus propios peligros y señales de advertencia. Sin embargo, algunos correos electrónicos de phishing, llamadas en dispositivos móviles o mensajes de texto SMS son más comunes que otros. Exploremos algunos ejemplos comunes de estafas de phishing de las que debes estar consciente.

- Notificaciones falsas de instituciones financieras

Recibes un correo electrónico que parece ser de Wells Fargo con el asunto: "Urgente: Verifica tu cuenta ahora". El correo dice: "Estimado Cliente, hemos notado actividad inusual en tu cuenta. Por favor, haz clic en el enlace de abajo para confirmar tus detalles". El enlace te dirige a una página de inicio de sesión falsa de Wells Fargo donde ingresas tus credenciales, y estas son robadas.

Cómo detectarlo:

- Verifica la URL. Asegúrate de que la dirección web coincida con la URL oficial del banco.

- Verifica con tu banco llamando o visitando para confirmar.

- Alerta falsa de cuenta de una empresa reconocida

Recibes un correo electrónico de un remitente que parece ser "support@apple.io" con el asunto: "Apple ID bloqueado". El correo electrónico dice: "Tu Apple ID ha sido bloqueado por razones de seguridad. Haz clic aquí para verificar tu identidad". Este enlace te lleva a una página de inicio de sesión falsa de Apple. Lo que no sabes es que la dirección de correo ha sido falsificada.

Cómo detectarlo:

- Verifica la dirección de correo del remitente para encontrar variaciones menores.

- Visita directamente el sitio oficial de Apple para verificar el estado de tu cuenta.

- Suplantación de agencia gubernamental

Un correo electrónico parece provenir de "IRSgov@taxrefund.com" indicando: "Reembolso inmediato de impuestos disponible. Verifica tu identidad para reclamar tu reembolso ahora". Te pide tu número de Seguro Social y detalles bancarios a través de un enlace proporcionado que roba tu información.

Cómo detectarlo:

● El Servicio de Impuestos Internos (IRS), o las instituciones financieras en general, no inician contacto por correo electrónico ni te piden estos detalles.

● Verifica de forma independiente usando el sitio web oficial del IRS o su número de contacto.

- Notificaciones falsas de premios

Recibes un SMS que dice: "¡Felicitaciones! Has ganado $1,000,000 en la Lotería Mega Millions. Haz clic aquí para reclamar tu premio", dirigiéndote a una página que te pide detalles bancarios para transferir las ganancias.

Cómo detectarlo:

- Es muy poco probable que ganes si no te has inscrito en ninguna competencia.

- Dirígete directamente al sitio oficial o llama a la institución si necesitas verificar.

- Solicitudes de soporte falsas

Las estafas técnicas por correo electrónico o llamadas de soporte son populares, así que presta atención a llamadas de personas que pretenden ser de, por ejemplo, Microsoft Support, diciendo: "Hemos detectado un virus en tu computadora. Permítenos acceso remoto para solucionar el problema". Luego, estos actores maliciosos proceden a instalar malware en tu computadora.

Cómo detectarlo:

- Las empresas tecnológicas generalmente no te llaman primero. Además, no te piden acceso remoto a tu computadora.

- Cuelga y verifica, luego llama directamente a Microsoft usando los detalles de contacto oficiales.

- Enlaces maliciosos en mensajes de redes sociales

La cuenta de Facebook de tu amigo parece enviarte un mensaje diciendo: "¡Mira estas fotos graciosas de ti!" con un enlace. El enlace instala malware en tu dispositivo.

Cómo detectarlo:

- Verifica el tono o el lenguaje. ¿Coincide con el estilo habitual de tu amigo?

- Confirma con la persona contactándola a través de otro método.

- Mira el enlace para detectar pistas de URL sospechosas.

- Oportunidades falsas de inversión o empleo

Un correo electrónico de "investment@newtech.com" o "hr@whatsapp-hr.com" afirma: "¡Invierte en nuestra nueva tecnología y duplica tu dinero en un mes! Transfiere tus fondos a nuestra cuenta segura para comenzar", o "Nos encanta tu perfil de LinkedIn. Contáctanos para esta oportunidad de empleo que tenemos para ti".

Cómo detectarlo:

- ¿Demasiado bueno para ser verdad? Las promesas de altos rendimientos rápidos son sospechosas.

- Investiga de forma independiente. Verifica al remitente, la información y las opiniones en foros a través de fuentes creíbles.

Cómo evitar las estafas de phishing

Existen varias maneras de mantener los ataques de phishing a raya, incluida la forma de tratar cualquier mensaje de texto, correo electrónico o llamada inusual con una dosis saludable de escepticismo. Lo más importante, considera usar software antimalware para protegerte de los estafadores de phishing.

Mantente informado sobre las últimas técnicas de phishing

Consulta regularmente el sitio web del Anti-Phishing Working Group (APWG) y suscríbete a las alertas. Esta organización sin fines de lucro ofrece actualizaciones sobre las amenazas emergentes de phishing y recursos para ayudarte a mantenerte un paso adelante de los estafadores.

Usa la autenticación multifactor (MFA)

La autenticación multifactor añade una capa adicional de seguridad al requerir dos o más métodos de verificación para acceder a tus cuentas. Activa la MFA en tus cuentas de correo electrónico, banca y redes sociales.

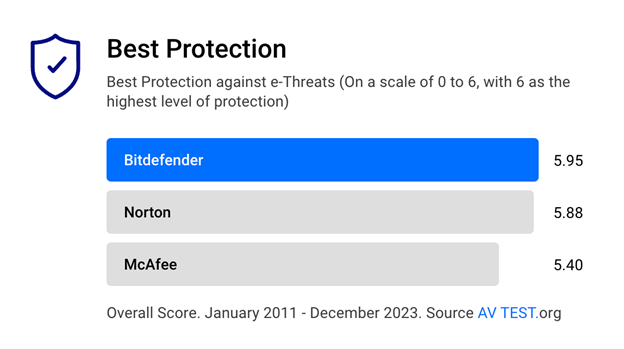

Instala y actualiza software anti-phishing

Utiliza software anti-phishing de alto rendimiento, como Bitdefender, que puede alertarte sobre sitios web y correos electrónicos maliciosos. Actualiza regularmente nuestro software para asegurarte de que estás protegido contra las amenazas más recientes.

¿Sabías que Bitdefender Total Security detecta y bloquea automáticamente sitios web fraudulentos y sospechosos que intentan robar datos financieros como contraseñas o números de tarjetas de crédito?

Monitorea regularmente tus estados financieros

Revisa tus extractos de cuenta con frecuencia para detectar cualquier transacción no autorizada o actividad sospechosa, como transacciones grandes, pagos en línea inusuales o pagos físicos realizados fuera de tu ubicación actual. La detección temprana permite un mejor reporte y mitigación. Configura alertas con tu banco para que te notifiquen sobre cualquier transacción inusual.

Protege tu bandeja de entrada y número de teléfono

Filtra correos de spam y phishing. Para los usuarios de Windows con Microsoft Outlook y Mozilla Thunderbird, activa Bitdefender Antispam. Los usuarios de Apple deben reportar correos electrónicos sospechosos reenviándolos a reportphishing@apple.com para su investigación por parte de Apple. Asegúrate de incluir la información completa del encabezado.

En cuanto a tu número de teléfono, regístralo en la Lista Nacional de No Llamar (Do Not Call Registry) si deseas evitar las llamadas de estafadores.

Qué hacer si caes víctima de una estafa de phishing

Informa de las estafas de phishing al Anti-Phishing Working Group reenviando cualquier correo electrónico sospechoso a reportphishing@apwg.org. Si tu correo de trabajo ha sido comprometido, contacta a tu departamento de TI o de ciberseguridad lo antes posible.

Desconéctate de internet y asegura tu dispositivo escaneándolo con un software antivirus, luego contacta a tu institución financiera para informar del incidente y bloquear tus cuentas. Actualiza las credenciales comprometidas y establece contraseñas más seguras para evitar que se repita el incidente.

No dejes que los estafadores te alcancen––Protégente de las estafas de phishing con un sistema infalible

Con un costo promedio global por violación de datos de alrededor de $4.45 millones, es hora de que tanto las organizaciones como las personas tomen en serio este problema en constante evolución.

Aquí tienes algunos puntos clave para ayudarte a prevenir los intentos de phishing:

- Las estafas de phishing están en aumento, y los estafadores se están volviendo más inteligentes. Tus preocupaciones son válidas y debes tratarlas con urgencia, incluso en caso de alertas falsas.

- Mantente al día con las últimas técnicas de phishing.

- Usa la autenticación multifactor para mayor seguridad.

- Usa software adecuado para detectar y evitar este tipo de estafas y mantenlo actualizado.

Para mejorar tu defensa contra las estafas de phishing, considera integrar Bitdefender en tu paquete de seguridad. Ofrecemos protección avanzada al identificar y bloquear intentos de phishing en tiempo real, manteniendo tus datos sensibles seguros.

Prueba Bitdefender––el sistema infalible contra las amenazas cibernéticas que asegura tu experiencia digital.

Preguntas frecuentes sobre las estafas de phishing

¿Cómo funcionan las estafas de phishing?

Las estafas de phishing te engañan para que proporciones información personal o financiera mediante correos electrónicos engañosos, mensajes de texto, llamadas, cuentas en redes sociales o sitios web. Los estafadores se hacen pasar por entidades legítimas para crear urgencia o miedo, incitándote a hacer clic en enlaces maliciosos.

¿Qué roban las estafas de phishing?

Las estafas de phishing roban datos sensibles, como nombres de usuario, contraseñas, números de Seguro Social o de identificación nacional, detalles bancarios u otra información importante. Los datos robados luego se utilizan para robo de identidad o fraude financiero.

¿Cuáles son los signos más comunes de las estafas de phishing?

Los signos comunes de phishing incluyen solicitudes inesperadas de información, lenguaje urgente, direcciones de correo electrónico o sitios web sospechosos, y errores gramaticales. Los enlaces proporcionados te dirigen a sitios falsos, que puedes detectar pasando el cursor sobre la URL o probando su legitimidad con herramientas gratuitas como Scamio.

tags

Autor

The meaning of Bitdefender’s mascot, the Dacian Draco, a symbol that depicts a mythical animal with a wolf’s head and a dragon’s body, is “to watch” and to “guard with a sharp eye.”

Ver todas las publicacionesTambién te puede gustar

Bookmarks