Securizarea wallbox-ului de acasă împotriva exploit-urilor PLC

Pe măsură ce încărcătoarele EV de acasă devin tot mai inteligente, ele moștenesc și noi suprafețe de atac. Înțelegerea modului în care funcționează PLC (power line communication) și a punctelor în care poate deveni vulnerabilă îi poate ajuta pe proprietari să ia decizii de securitate mai bune, înainte ca avantajul confortului să se transforme în incidente de securitate.

Concluzii cheie

- Wallbox-urile de acasă sunt dispozitive inteligente, conectate, ceea ce înseamnă că pot moșteni riscuri cibernetice pe lângă funcționalitatea de încărcare.

- Exploiturile PLC vizează stratul de comunicare dintre un EV și încărcător, nu doar rețeaua Wi-Fi de acasă din jurul lor.

- Consumatorii pot reduce riscul prin actualizarea firmware-ului încărcătorului, securizarea aplicațiilor și conturilor asociate și izolarea încărcătorului într-o rețea IoT separată.

- NETGEAR Armor poate ajuta la protejarea mediului smart home prin monitorizarea dispozitivelor conectate și blocarea amenințărilor din rețea.

De ce ar trebui să-ți securizezi wallbox-ul de acasă

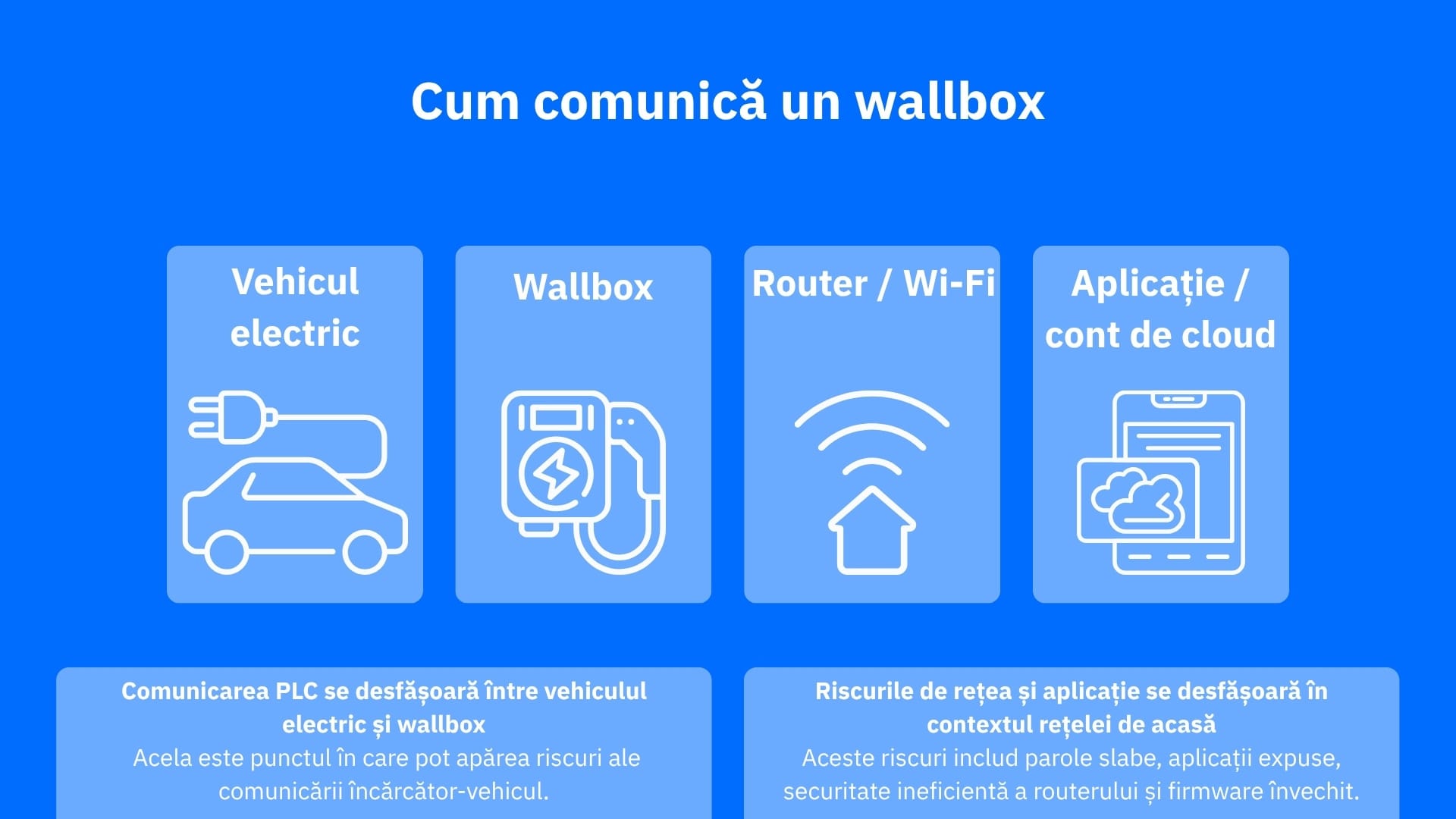

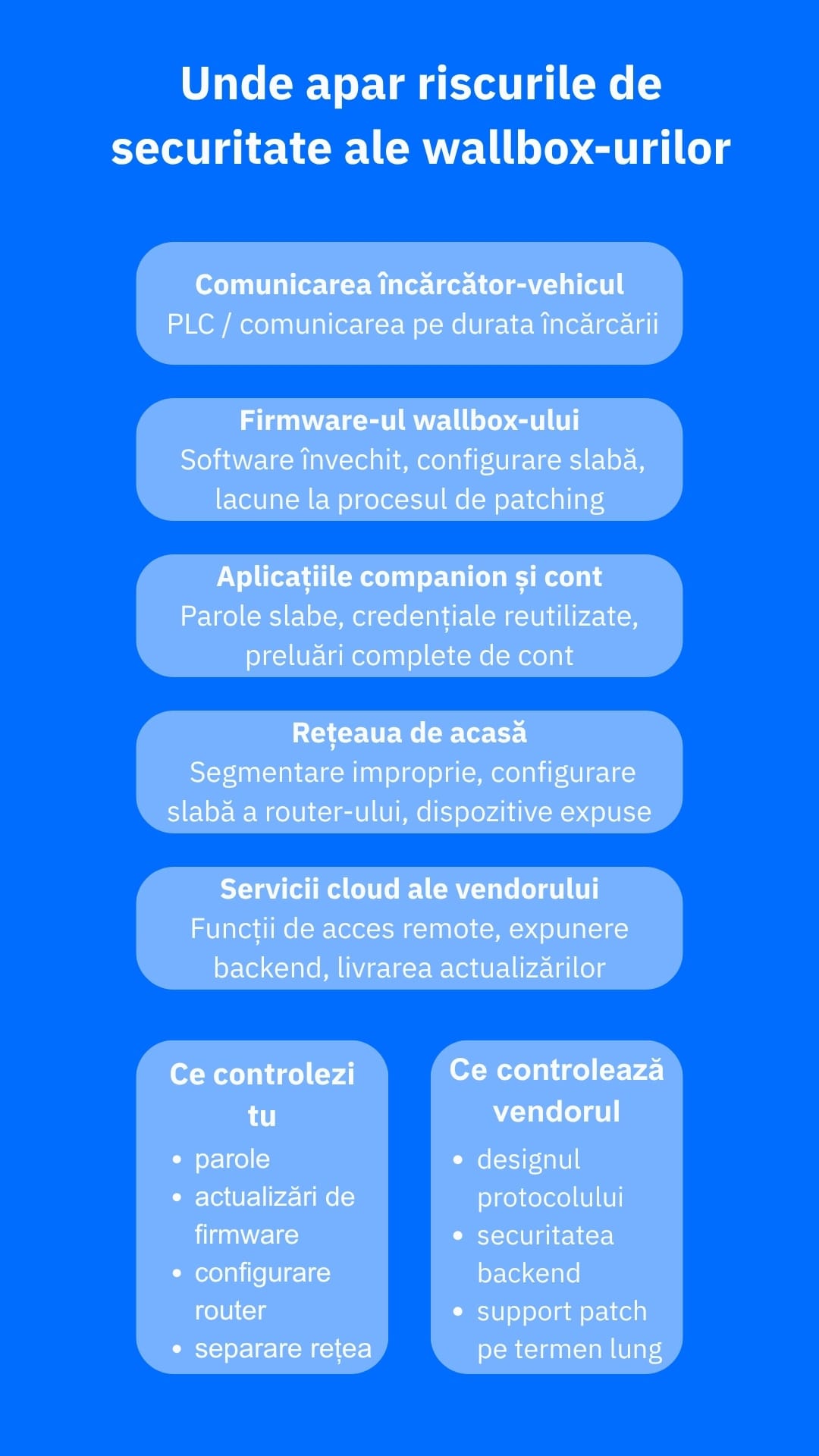

Pentru mulți proprietari, un wallbox pare un simplu aparat pe care îl montezi, îl conectezi, încarci mașina și mergi mai departe. Însă încărcarea EV modernă înseamnă mai mult decât simpla furnizare de electricitate, deoarece multe încărcătoare combină acum conectivitate cloud, actualizări de firmware, aplicații mobile companion, management la distanță și, în unele cazuri, chiar comunicare standardizată între vehicul și încărcător prin power line communication (PLC).

Deși această inteligență suplimentară aduce mult mai mult confort, ea extinde și suprafața de atac. Standardele folosite în încărcarea EV, în special ISO 15118, se bazează pe HomePlug Green PHY pentru a transporta date între vehicul și echipamentul de încărcare chiar prin conexiunea de încărcare. Așa cum au subliniat cercetătorii, mai multe vulnerabilități afectează comunicațiile din încărcarea EV, inclusiv atacuri de tip eavesdropping și man-in-the-middle (MiTM), în anumite condiții.

Deși asta nu înseamnă că fiecare încărcător de acasă poate fi compromis de pe stradă, proprietarii nu ar mai trebui să-și privească wallbox-urile ca pe simple „dispozitive de alimentare”. În realitate, aceste dispozitive sunt mai bine încadrate drept endpointuri IoT cu rol fizic de încărcare.

Ce înseamnă exploit-urile PLC pentru proprietari

Pe scurt, PLC în încărcarea EV permite mașinii și încărcătorului să negocieze parametrii de încărcare și, în unele cazuri, să suporte funcții avansate precum Plug and Charge. Problema este că cercetătorii au descoperit defecte de proiectare și implementare în jurul acestui proces de comunicare.

Un comunicat important emis de CISA la finalul lui 2025 a avertizat că manipularea procesului de pairing SLAC (Signal Level Attenuation Characterization) din ISO 15118-2 ar putea facilita un atac MiTM, posibil chiar și wireless, de la mică distanță, prin inducție electromagnetică. Această vulnerabilitate este urmărită sub identificatorul CVE-2025-12357 și este clasificată ca având severitate medie.

Lucrări academice anterioare au arătat și că comunicațiile CCS din procesul de încărcare puteau fi observate wireless din cauza scurgerilor la nivel fizic, iar cercetări ulterioare bazate pe măsurători au constatat că multe încărcătoare deja implementate încă nu aveau TLS sau se bazau pe firmware foarte vechi pentru modemurile HomePlug. Acea combinație dintre protecție slabă la nivel de protocol și software embedded învechit este exact tipul de mix pe care îl caută atacatorii.

Pentru consumatori, riscurile realiste țin mai degrabă de confidențialitate decât de sabotaj „ca în filme” și includ manipularea sesiunii, abuzuri de facturare în medii avansate de încărcare, comportament imprevizibil al încărcătorului și chiar situații în care încărcătoarele compromise devin un punct slab în rețeaua de acasă. Chiar dacă legătura PLC în sine depinde de vendor și nu este complet sub controlul tău, ecosistemul din jurul ei cu siguranță este. Routerele, aplicațiile încărcătorului, securitatea contului, igiena firmware-ului și arhitectura rețelei contribuie toate la nivelul de expunere al configurației tale.

Cum să securizezi un wallbox de acasă fără să complici lucrurile inutil

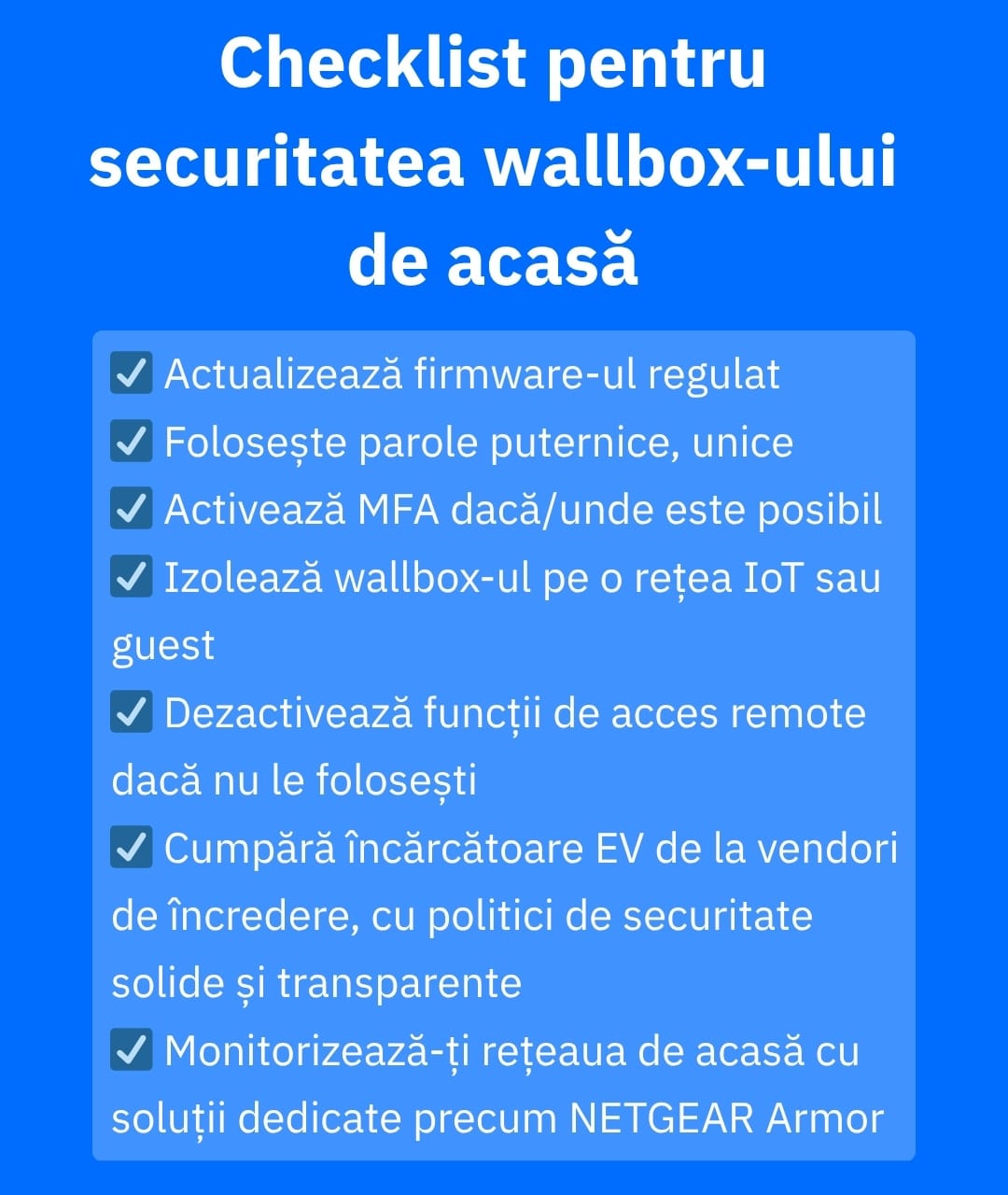

Ține totul la zi

Primul pas poate părea banal, dar este esențial: menține încărcătorul actualizat. Nu este opțional, cu atât mai mult într-o categorie de dispozitive care are deja un istoric de vulnerabilități publicate și remedieri emise de vânzători.

Comunicatele CISA care vizează încărcătoare rezidențiale sau montate pe perete i-au îndrumat în repetate rânduri pe utilizatori către actualizări de firmware și schimbări sigure de configurare. Dacă încărcătorul tău primește actualizări printr-o aplicație sau printr-un portal cloud, asigură-te că rămâne înrolat și accesibil pentru actualizările legitime.

Securizează conturile

Al doilea pas este să securizezi contul asociat încărcătorului. Dacă wallbox-ul tău are o aplicație, un cont pentru instalare, un dashboard cloud sau un portal pentru administrare, asigură-te că folosești o parolă puternică și unică și activezi autentificarea multifactor (MFA), dacă este disponibilă.

Multe compromiteri ale dispozitivelor smart încep cu credențiale slabe, parole reutilizate sau funcții de administrare expuse, nu cu atacuri exotice asupra protocoalelor.

Izolează încărcătorul

Al treilea pas este să tratezi încărcătorul ca pe ceva mai mult decât un simplu port de alimentare. Wallbox-ul tău ar trebui să beneficieze de același tratament ca orice alt dispozitiv smart home. Izolează-l, dacă este posibil, în aceeași rețea cu celelalte dispozitive IoT. Plasarea încărcătoarelor EV, camerelor, televizoarelor smart și altor endpoint-uri similare într-o rețea IoT sau guest separată reduce impactul dacă unul dintre ele este compromis.

Reducerea expunerii în rețea și izolarea dispozitivelor conectate în spatele unor firewall-uri, în loc să le lași accesibile la scară largă, sunt esențiale pentru securitatea casei tale IoT.

Folosește software dedicat

Software-ul specializat, precum NETGEAR Armor, este conceput pentru a adăuga protecție la nivel de router pentru dispozitivele conectate din casă, ajutând la blocarea site-urilor malițioase, detectarea dispozitivelor vulnerabile și monitorizarea amenințărilor din întreaga rețea.

Pentru o locuință cu multe dispozitive IoT, inclusiv un wallbox inteligent, acest strat suplimentar poate ajuta la limitarea riscurilor din rețea din jurul ecosistemului încărcătorului, chiar dacă nu „remediază” direct protocolul PLC dintre vehicul și încărcător.

Fii atent

Nu în ultimul rând, ar trebui să fii selectiv atunci când cumperi sau configurezi un încărcător. Alege un vendor cu un istoric vizibil de patch-uri, instrucțiuni clare de actualizare și suport continuu pentru securitate.

Un încărcător inteligent cu funcții remote este la fel de de încredere ca vendorul care îl întreține. Dacă documentația produsului este vagă în privința actualizărilor, controalelor de cont sau comportamentului în rețea, tratează asta ca pe un semnal de alarmă.

Concluzie

Wallbox-urile de acasă devin parte din ecosistemul mai larg al locuinței IoT, iar cercetările legate de PLC arată că securitatea încărcării EV nu mai este o preocupare de nișă. Proprietarii nu trebuie să stăpânească ISO 15118 sau HomePlug Green PHY pentru a fi pregătiți. Trebuie doar să gândească precum proprietarii de dispozitive smart: să aplice rapid patch-uri, să reducă expunerea, să securizeze conturile, să segmenteze rețeaua și să adauge protecție la nivel de router, capabilă să detecteze din timp problemele.

Cea mai sigură abordare este să înțelegi că, deși încărcătorul tău poate sta în garaj, profilul lui de risc aparține în continuare rețelei tale de acasă. Într-o casă conectată, plină de endpoint-uri smart, protejarea acelei rețele cu un instrument precum NETGEAR Armor poate transforma un dispozitiv vulnerabil de la marginea rețelei într-o problemă mult mai mică.

Întrebări frecvente (FAQ)

Ce sunt atacurile cibernetice asupra stațiilor de încărcare EV?

Atacurile cibernetice asupra stațiilor de încărcare EV pot include acces neautorizat, modificarea firmware-ului, compromiterea aplicației sau a contului, tentative de denial-of-service (DoS) și atacuri asupra comunicării dintre încărcător și vehicul. În unele cazuri, atacatorii pot încerca să perturbe sesiunile de încărcare, să fure date sau să exploateze încărcătorul ca punct slab într-o locuință conectată sau într-o rețea mai extinsă.

Ce face un wallbox?

Un wallbox este o unitate dedicată de încărcare EV, instalată acasă sau pe o proprietate privată, pentru a încărca un vehicul electric mai sigur și mai eficient decât o priză standard. Gestionează livrarea energiei, poate reduce timpul de încărcare și include adesea funcții inteligente precum programarea, controlul de la distanță și monitorizarea consumului de energie.

Ce este un exploit PLC?

Un exploit PLC este un atac care vizează power line communication, tehnologia folosită pentru a transmite date prin conexiunea de încărcare dintre un EV și un încărcător în anumite standarde de încărcare. În practică, asta înseamnă că un atacator încearcă să interfereze cu, să observe sau să manipuleze comunicarea care ajută la coordonarea sesiunii de încărcare.

tags

Autor

Vlad's love for technology and writing created rich soil for his interest in cybersecurity to sprout into a full-on passion. Before becoming a Security Analyst, he covered tech and security topics.

Toate articoleleArticole similare

Articole salvate