„Juice jacking” pe autostradă – încărcătoarele EV devin noua țintă a atacatorilor

Stațiile publice de încărcare devin noul truc al escrocilor din era „juice jacking” – de data asta vizându-ți telefonul, portofelul și, în unele cazuri, chiar mașina. Iată ce ar trebui să știe și să facă șoferii de vehicule electrice înainte să se conecteze.

De ce contează acum

Rețelele de încărcare pentru vehicule electrice se extind rapid, dar și riscurile odată cu ele. Fiecare punct de încărcare implică o combinație de aplicații de plată, coduri QR, sisteme cloud și protocoale de comunicare între mașină și stație.

De ani de zile, cercetătorii și agențiile guvernamentale avertizează asupra „juice jackingului” – acele porturi USB publice modificate care pot fura date. Acum, atacatorii adaptează aceleași tactici la stațiile de încărcare EV, cel mai des prin coduri QR false sau prin exploatarea unor vulnerabilități din rețelele de încărcare.

Pe scurt, ce înseamnă fiecare

- Juice jacking clasic: un port sau cablu USB compromis care încarcă dispozitivul tău, dar în același timp copiază date sau instalează malware. Evită orice port public necunoscut.

- Juice jacking în era EV: atacatorii vizează procesul de plată la stațiile de încărcare – de obicei prin coduri QR false (quishing) care duc la site-uri de plată frauduloase. Mai rar, aceștia exploatează vulnerabilități în backend-urile sau rețelele stațiilor.

Cum sunt vizați șoferii de vehicule electrice

1) Telefonul tău

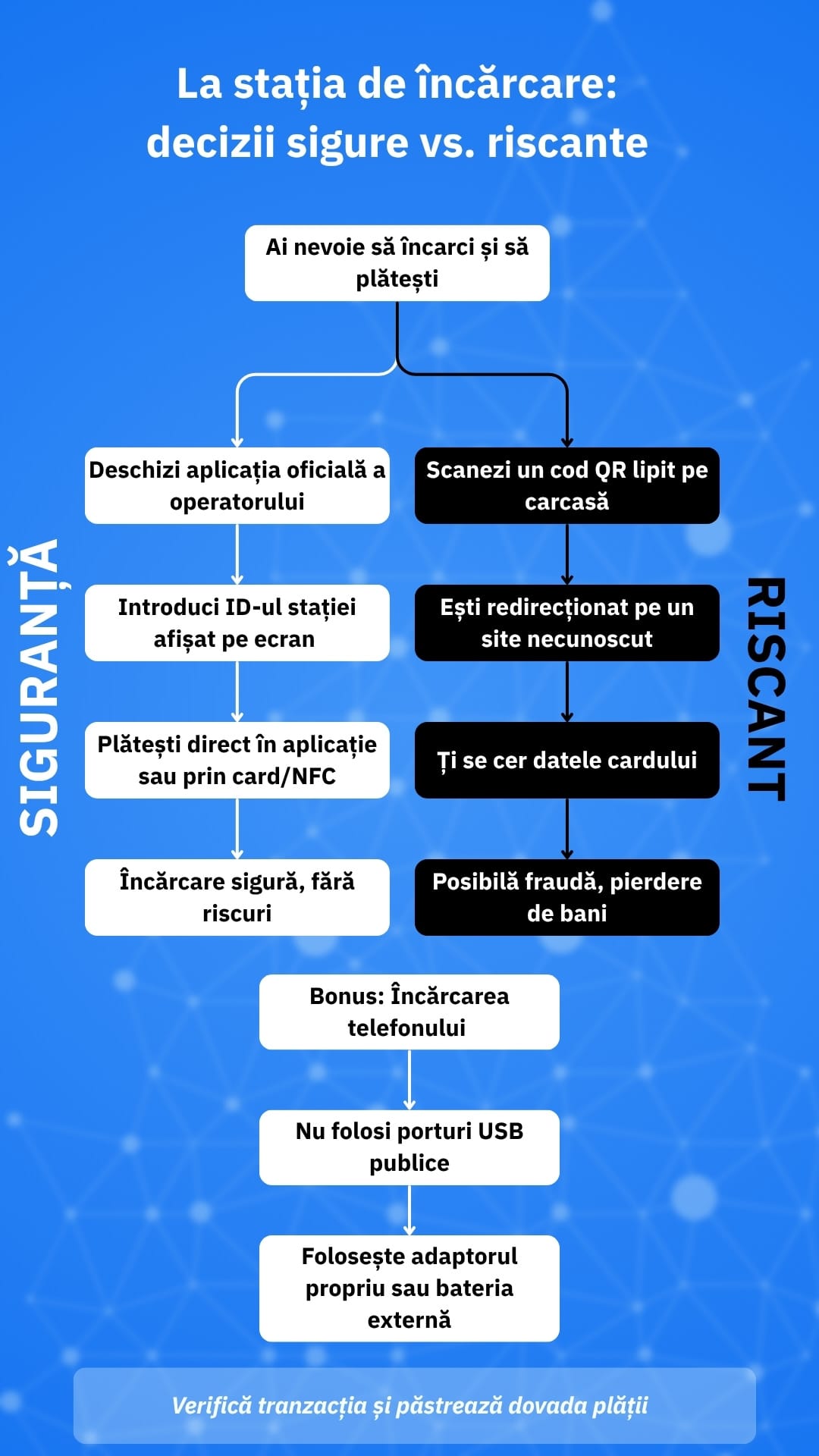

Unele parcări și stații oferă porturi USB pentru confortul clienților. Nu le folosi – tratează-le ca potențiale riscuri. Dacă telefonul îți cere permisiune de acces la date, refuză. Cel mai sigur e să folosești adaptorul propriu sau o baterie externă.

Recomandat: un adaptor USB cu blocare de date (numit uneori „USB condom”) sau o priză clasică de curent.

2) Portofelul tău – prin coduri QR false

Cea mai frecventă înșelătorie din stațiile EV este surprinzător de simplă: infractorii lipesc un autocolant cu un cod QR fals peste cel real. Când îl scanezi, ajungi pe un site care imită perfect platforma de plată, unde introduci datele cardului. Rezultatul: bani pierduți sau conturi compromise.

Semne de alarmă:

- Coduri QR lipite peste etichetele originale sau nealiniate perfect.

- URL-uri suspecte sau cu greșeli de ortografie.

- Solicitări de a instala aplicații din linkul respectiv.

Folosește doar aplicația oficială a operatorului sau plata contactless direct pe terminal.

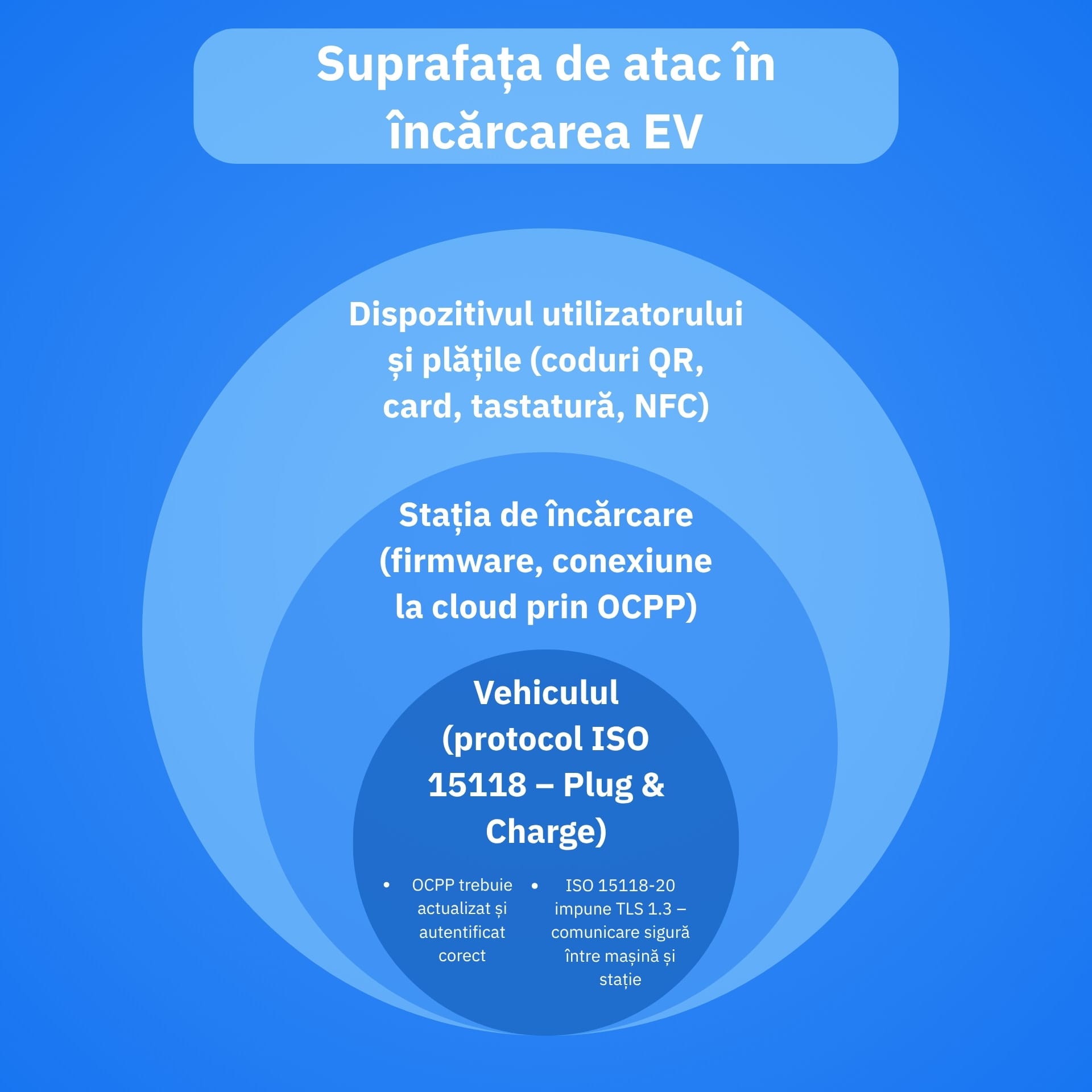

3) Mașina ta – prin vulnerabilități de rețea (mai rar, dar posibil)

Stațiile EV folosesc protocoale precum OCPP (pentru comunicarea cu cloudul) și ISO 15118 „Plug & Charge” (pentru comunicarea cu mașina).

Unele versiuni vechi ale acestor standarde au avut probleme de autentificare sau criptare, remediate în variantele noi. Deși atacurile reale asupra mașinilor prin stații sunt rare și necesită cunoștințe avansate, studiile arată că riscurile există – motiv pentru care furnizorii trebuie să-și securizeze sistemele.

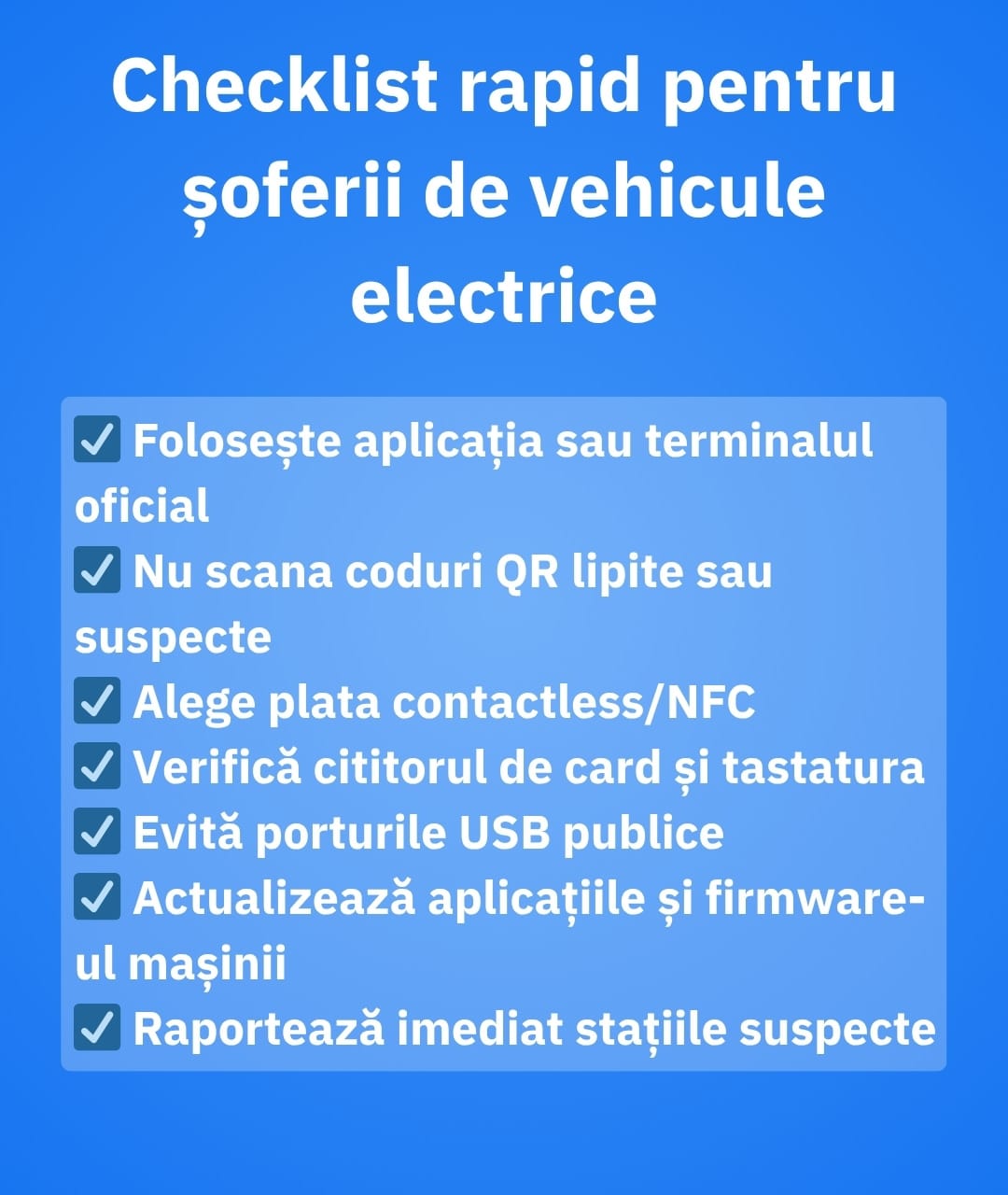

Cum să te protejezi la stațiile de încărcare

- Folosește aplicația oficială sau terminalul integrat, nu coduri QR lipite pe carcasă.

- Alege plata contactless/NFC în locul scanării codurilor.

- Verifică fizic terminalul: autocolante dubioase, rame desprinse sau tastaturi false pot semnala tentative de skimming.

- Evită porturile USB publice.

- Actualizează aplicațiile și firmware-ul mașinii.

- Raportează stațiile suspecte operatorului și băncii tale.

Mituri și realitate

- „Stațiile publice pot hack-ui mașina.” – Foarte puțin probabil. Majoritatea atacurilor vizează datele de plată sau telefonul, nu sistemele interne ale vehiculului.

- „Codurile QR sunt mereu sigure.” – Fals. Ele pot fi ușor înlocuite cu unele false. Scanează doar coduri verificate, din aplicația oficială.

Pentru curioșii tehnici

- OCPP (Open Charge Point Protocol): limbajul prin care stațiile comunică cu serverele lor. Instanțele neautentificate sau versiunile vechi pot fi exploatate.

- ISO 15118-20: standardul nou care impune criptare TLS 1.3, reducând semnificativ riscul de interceptare.

Recomandări de soluții de Securitate

Înainte să conectezi mașina la următorul încărcător public, protejează-ți datele și banii. Verifică linkurile sau codurile QR suspecte cu Scamio și asigură-ți dispozitivele cu o soluție completă precum Bitdefender Ultimate Security. Așa te asiguri că fiecare oprire la încărcat rămâne sigură – și fără surprize.

- Bitdefender Scamio - Un instrument gratuit bazat pe inteligență artificială care te ajută să verifici linkuri, mesaje, coduri QR sau scenarii suspecte – perfect pentru a testa siguranța codurilor QR de la stațiile EV înainte să introduci datele de plată.

- Bitdefender Ultimate Security - O suită completă de protecție digitală pentru dispozitivele tale, cu antivirus, VPN, manager de parole, protecție împotriva escrocheriilor și furtului de identitate – ideală pentru șoferii care călătoresc des și folosesc rețele și terminale publice.

Întrebări frecvente (FAQ)

Se mai întâmplă atacuri de tip juice jacking?

Da. Sunt mai rare, dar încă apar la porturile USB publice. Majoritatea escrocheriilor actuale vizează datele de plată prin coduri QR false.

Bateriile externe previn juice jackingul?

Da. Un power bank elimină conexiunea de date, fiind cea mai sigură metodă de încărcare în spații publice.

FBI avertizează despre pericolul porturilor USB?

Da. FBI recomandă să eviți porturile USB din aeroporturi, hoteluri și cafenele și să folosești încărcătorul propriu conectat la priză.

Cum previn furtul încărcătoarelor?

Blochează sau securizează cablurile, păstrează-le în interior și nu lăsa niciodată echipamentele nesupravegheate în spații publice.

Concluzie

Încărcarea publică a devenit infrastructură esențială, dar și un magnet pentru escroci care vânează graba și neatenția șoferilor. În practică, cele mai probabile riscuri țintesc plata și telefonul (coduri QR false, skimming, porturi USB nesigure), în timp ce scenariile de compromitere a vehiculului rămân rare și cu barieră tehnică ridicată.

Vestea bună: câteva obiceiuri simple neutralizează majoritatea problemelor; folosește aplicația oficială sau terminalul stației, evită codurile QR lipite, plătește contactless, nu folosi USB-uri publice, ține la zi firmware-ul și aplicațiile, iar când ceva pare în neregulă, raportează imediat.

Pentru un plus de siguranță la drum, verifică linkurile și codurile suspecte cu Scamio și acoperă-ți dispozitivele și identitatea cu o suită completă precum Bitdefender Ultimate Security. Astfel, fiecare oprire la încărcat rămâne o pauză scurtă, nu o oportunitate pentru atacatori.

tags

Autor

Vlad's love for technology and writing created rich soil for his interest in cybersecurity to sprout into a full-on passion. Before becoming a Security Analyst, he covered tech and security topics.

Toate articoleleArticole similare

Articole salvate