Numărătoarea inversă până la CRA 2026 – Cum afectează regulile UE de securitate cibernetică IoT casa ta smart

De ce Actul UE privind Reziliența Cibernetică (CRA) transformă 2026 într-un punct de cotitură pentru securitatea dispozitivelor inteligente și ce înseamnă asta pentru casa ta smart.

Ce înseamnă Actul privind Reziliența Cibernetică pentru utilizatorii IoT

Dacă ai cumpărat prize inteligente, camere, aspiratoare robot sau un nou sistem mesh Wi-Fi strălucitor, probabil ai observat un tipar stânjenitor: funcțiile noi sunt implementate fulgerător, în timp ce actualizările de securitate întârzie sau pur și simplu stagnează. Ca să nu mai vorbim de faptul că „suportul pe viață” al produselor se transformă adesea în „până la lansarea următorului model”.

Actul UE privind Reziliența Cibernetică (CRA) este menit să schimbe acest lucru, făcând securitatea cibernetică de bază o cerință legală pentru produsele cu elemente digitale. Altfel spus, va afecta tot hardware-ul și software-ul care se poate conecta la o rețea.

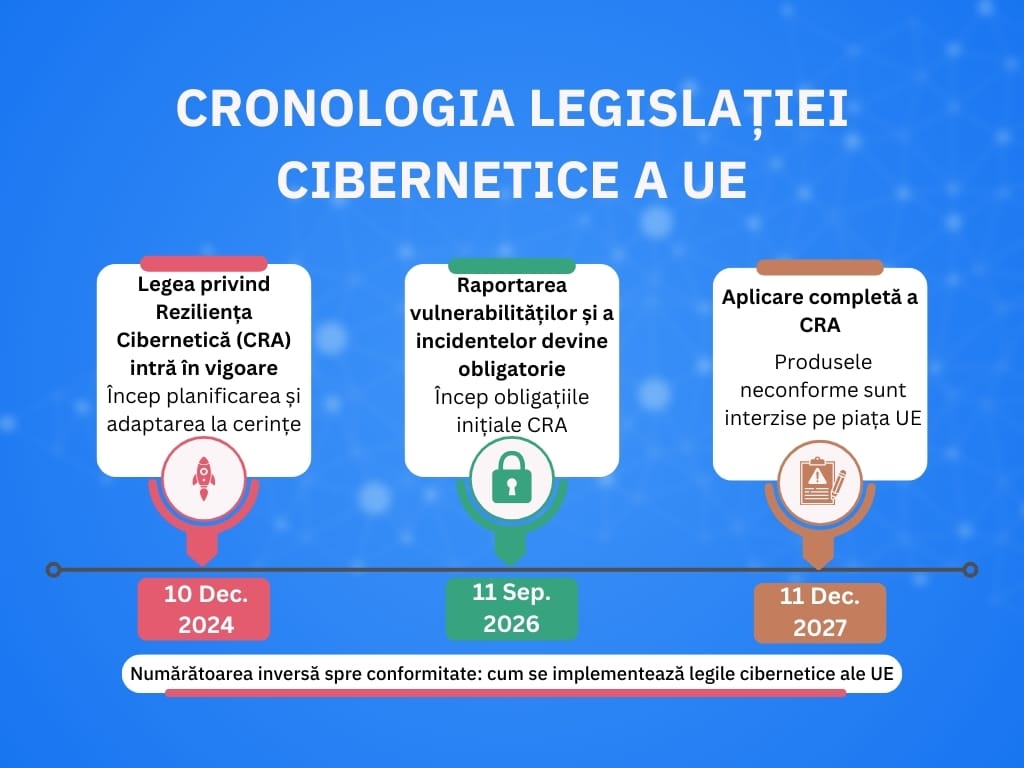

Deși principalele obligații ale CRA vor începe să devină obligatorii în decembrie 2027, acest an este departe de a fi lipsit de evenimente. 2026 este, de fapt, anul în care începe să ticăie ceasul raportării obligatorii – un test de presiune timpuriu care ar trebui să îi determine pe producători să își consolideze gestionarea vulnerabilităților cu mult înainte de termenul mai amplu de conformitate.

2026 vine cu conformitate obligatorie pentru raportare

Obligațiile de raportare ale CRA intră în vigoare la 11 septembrie 2026. Începând de atunci, producătorii trebuie să raporteze vulnerabilitățile exploatate activ și incidentele grave care afectează securitatea produselor cu elemente digitale.

Pentru utilizatori, acest lucru este important deoarece împinge industria către o poziție mai matură, care va favoriza divulgarea mai structurată a vulnerabilităților, remedierea mai rapidă a problemelor și mai puține scenarii de tip „nu știam”. De asemenea, creează o pistă de audit pe care autoritățile de reglementare o pot folosi pentru a identifica recidivele.

Cum ar trebui să arate un produs „securizat din fabrică”

Cerințele esențiale ale CRA sunt intenționat formulate amplu, sau cel puțin neutre din punct de vedere tehnologic. Totuși, direcția este clară. Scopul este de a impune mai puține setări implicite nesigure, mai puțină expunere a datelor și aplicarea mai rapidă a patch-urilor, toate fără a pune presiune excesivă pe utilizatori.

Câteva exemple de schimbări pe care cumpărătorii le-ar putea resimți includ:

- Configurare securizată implicit (mai puține combinații de credențiale de tip „admin/admin”, mai multe schimbări obligatorii de parolă și setări implicite mai sensibile)

- Fără vulnerabilități exploatabile cunoscute la lansare (stimulente legale pentru a opri livrarea produselor cu probleme evidente)

- Program de actualizări solid, inclusiv suport pentru actualizări automate de securitate activate implicit (permițând totodată utilizatorilor să renunțe)

- Planuri consolidate privind protecția datelor, precum garanții de confidențialitate, adesea transpuse în criptare modernă și minimizarea colectării de date

- Reducerea suprafeței de atac (mai puține servicii deschise inutil și interfețe expuse)

Producătorii au nevoie, de asemenea, de procese reale de gestionare a vulnerabilităților în culise, inclusiv preluare, triere, remedieri și comunicare, deoarece raportarea erorilor exploatate fără a avea un motor de remediere nu arată bine nici măcar pe hârtie.

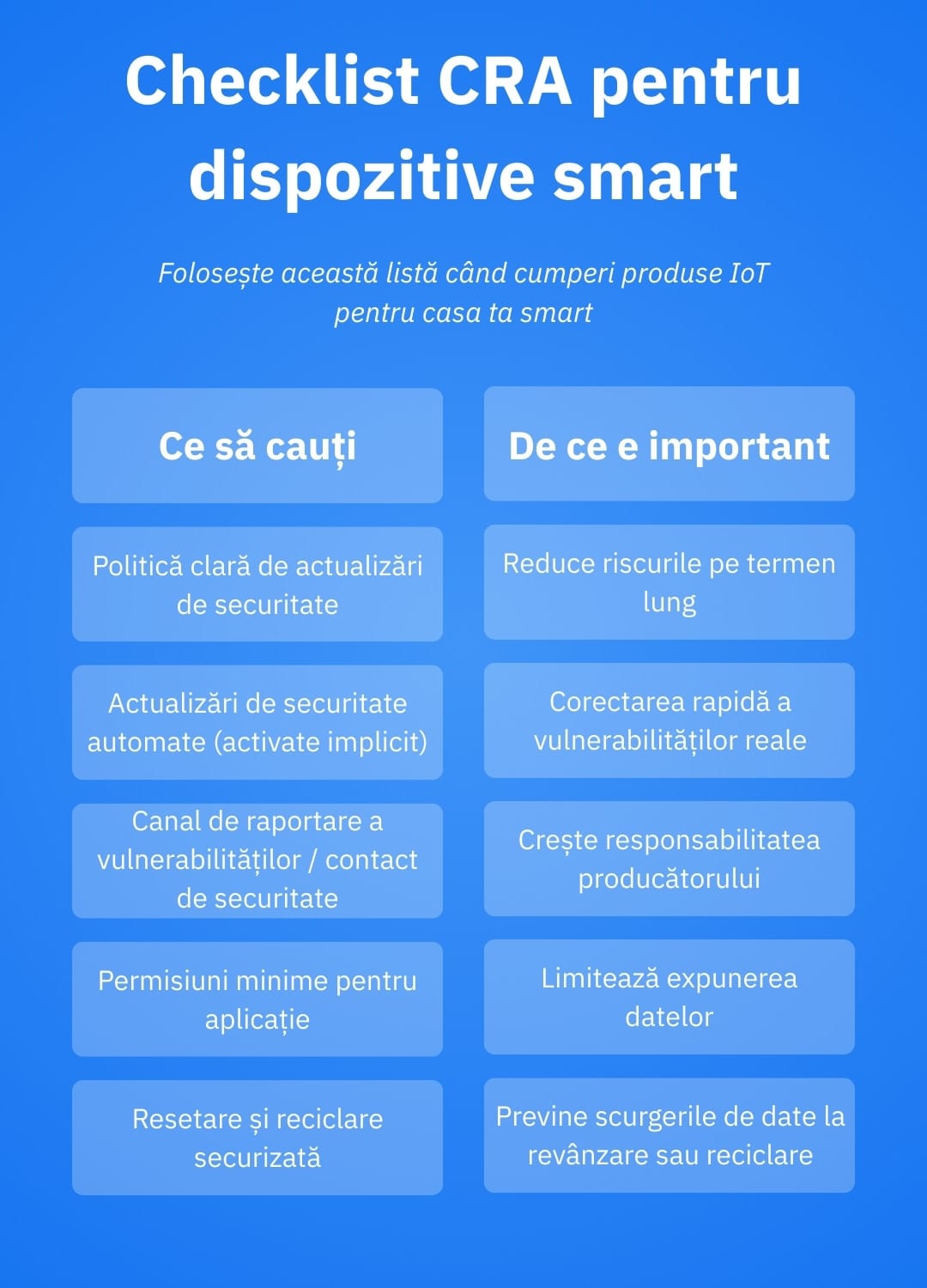

Un checklist CRA pentru cumpărături în 2026

Nu vei citi anexe tehnice în magazine (nici nu ar trebui). Totuși, poți cumpăra următorul dispozitiv smart home într-un mod inteligent. Când îți alegi următorul dispozitiv IoT, caută aceste semnale:

- Politică clară de actualizări: Spune producătorul pentru cât timp oferă actualizări de securitate?

- Actualizări automate: Există o opțiune de instalare automată a actualizărilor de securitate? Este activată implicit?

- Canal de divulgare responsabilă: Un contact de securitate sau o pagină de raportare a vulnerabilităților este un semn bun.

- Permisiuni ale aplicației bazate pe privilegiul minim: Un bec inteligent care solicită acces la microfon, poate fi un semnal de alarmă.

- Resetare/reciclare sigură: Poți șterge datele și conturile asociate cu dispozitivul înainte de revânzare sau reciclare?

Partea pe care nimeni nu vrea să o audă: Conformitatea nu înseamnă automat și securitate

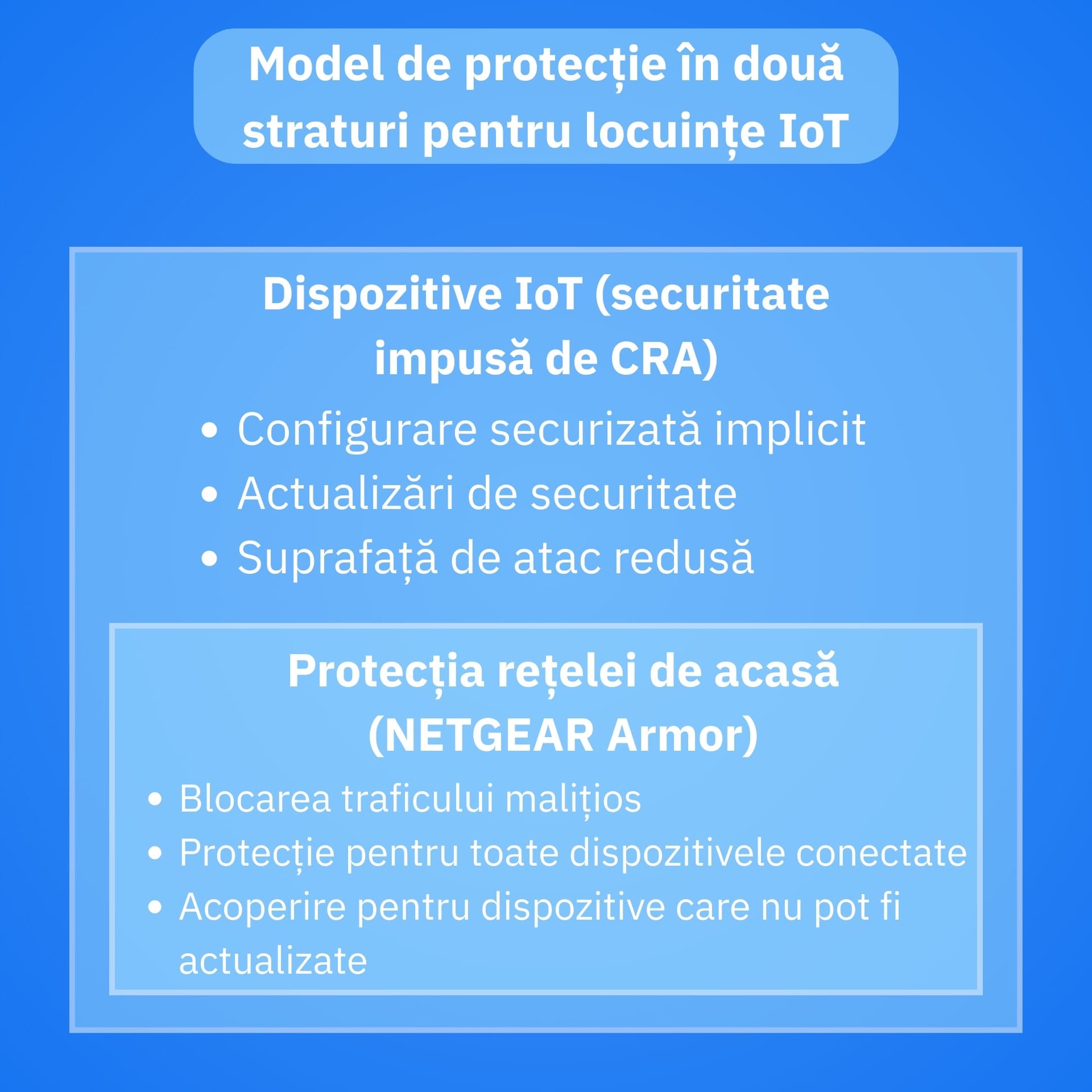

Nici măcar reglementările implementate perfect nu pot aplica asigura dispozitivele deja instalate în casele inteligente și nici nu pot opri atacatorii să survoleze internetul în căutarea portițelor de acces facil.

CRA este o soluție structurală, așa că nu te poți aștepta să resolve toate problemele din prima. Cu alte cuvinte, ai în continuare nevoie de un strat operațional de apărare în jurul perimetrului casei tale inteligente, mai ales că multe gadgeturi IoT sunt greu de monitorizat, rar actualizate sau chiar abandonate de producători.

Aici intră în scenă protecția la nivel de rețea. În loc să presupui că fiecare dispozitiv este automat și bine construit, poți spori securitatea în punctul în care tot traficul converge: routerul sau sistemul tău mesh.

Protejarea gospodăriilor IoT cu software specializat

Dacă vrei o soluție de siguranță practică pentru o casă plină de dispozitive inteligente de mărci diferite, NETGEAR Armor este conceput pentru a proteja dispozitivele conectate la Wi-Fi și pentru a extinde protecția prin aplicația sa companion, alimentată de platforma de securitate Bitdefender.

Pentru utilizatori, beneficiile sunt multiple:

- Acoperire pentru întreaga rețea: Ajută la protejarea dispozitivelor care nu pot rula soluții tradiționale de securitate endpoint (multe dispozitive IoT se încadrează în această categorie)

- Blocarea site-urilor malițioase și module pentru navigare mai sigură: Blochează destinațiile cunoscute (site-uri, adrese) ca fiind periculoase la nivel de rețea

- Vizibilitate de securitate: Gestionarea dispozitivelor și evaluări de tip vulnerabilitate la nivelul reței te ajută să identifici verigile slabe cu ușurință

Concluzie

CRA nu va face în mod magic ca fiecare dispozitiv inteligent să fie securizat până în septembrie 2026, dar acea dată este totuși importantă deoarece obligațiile de raportare vor forța producătorii să operaționalizeze răspunsul la vulnerabilități mai devreme.

Ca și utilizator, poți folosi acest cadru legal pentru a cumpăra produse inteligente cu angajamente clare de actualizare și setări implicite solide. De asemenea, merită să iei în considerare protejarea imediată a gospodăriei tale cu un strat de securitate la nivel de rețea precum NETGEAR Armor, mai ales dacă locuința ta include dispozitive IoT care sunt greu de securizat individual.

Întrebări frecvente (FAQ)

Ce este conformitatea cu CRA UE?

Conformitatea cu CRA UE se referă la îndeplinirea cerințelor de securitate cibernetică stabilite de Actul UE privind Reziliența Cibernetică (CRA), care impune ca produsele conectate vândute în UE să fie proiectate, dezvoltate și întreținute cu prioritizarea securității pe tot parcursul ciclului lor de viață.

Ce este conformitatea CRA?

Conformitatea CRA înseamnă respectarea regulilor Actului privind Reziliența Cibernetică (CRA) pentru produse securizate din fabrică, gestionarea vulnerabilităților, actualizări de securitate și raportarea incidentelor pentru produsele cu elemente digitale.

Cui i se aplică CRA?

CRA se aplică în principal producătorilor de hardware și software cu elemente digitale introduse pe piața UE, precum și importatorilor și distribuitorilor care pun aceste produse la dispoziție în UE.

Cum să fii conform cu CRA?

Pentru a fi în conformitate cu CRA, producătorii trebuie să integreze securitatea în produse încă de la început, să elimine vulnerabilitățile cunoscute înainte de lansare, să ofere actualizări de securitate la timp și să implementeze procese clare pentru divulgarea vulnerabilităților și raportarea incidentelor.

Ce este Actul privind Reziliența Cibernetică la 11 septembrie 2026?

11 septembrie 2026 este data la care încep să se aplice cerințele obligatorii ale Actului privind Reziliența Cibernetică privind raportarea incidentelor și a vulnerabilităților exploatate activ pentru produsele cu elemente digitale introduse pe piața UE.

tags

Autor

Vlad's love for technology and writing created rich soil for his interest in cybersecurity to sprout into a full-on passion. Before becoming a Security Analyst, he covered tech and security topics.

Toate articoleleArticole similare

Articole salvate