Escrocheria care te păcălește să-ți virusezi propriul Mac

Actualizează-ți Macul la macOS Tahoe 26.4!

Cea mai recentă actualizare macOS de la Apple nu vine cu funcții spectaculoase — dar introduce o mică funcție de securitate care abordează o amenințare reală.

Odată cu macOS 26.4, Apple îi avertizează acum pe utilizatori înainte de a copia (copy-paste) comenzi potențial periculoase în aplicația Terminal. La prima vedere, pare o schimbare minoră. În practică, vizează direct una dintre cele mai periculoase tehnici de inginerie socială din prezent: atacurile de tip ClickFix.

Idei principale:

- Atacatorii vizează tot mai frecvent macOS folosind inginerie socială

- macOS 26.4 introduce un nivel critic de „fricțiune” în momentul potrivit — Mac-ul tău te poate avertiza înainte să execuți comenzi periculoase

- Funcția țintește atacurile de tip ClickFix care păcălesc utilizatorii să-și infecteze singuri dispozitivele

Când tu devii vectorul de atac

Aplicația Terminal din macOS este o interfață de linie de comandă care oferă acces bazat pe text la sistemul de operare, permițând utilizatorilor să execute comenzi, să ruleze scripturi și să automatizeze sarcini. Este un instrument puternic, în special în mâinile persoanelor tehnice, oferind control profund asupra sistemului. Dar această putere vine și cu riscuri.

Spre deosebire de infecțiile malware tradiționale, unele atacuri moderne nu exploatează vulnerabilități software. În schimb, îi păcălesc pe utilizatori să ruleze singuri comenzi malițioase. Aici intervin atacurile ClickFix.

ClickFix este o tehnică de inginerie socială care te păcălește să execuți manual comenzi malițioase pe propriul computer prin „pastejacking” – adică ești îndemnat să copiezi și să rulezi un script pentru a rezolva o eroare tehnică falsă.

Aceste escrocherii:

• Se prezintă drept pași de verificare, verificări CAPTCHA sau soluții de suport tehnic

• Le cer utilizatorilor să copieze comenzi în Terminal

• Livrează malware sau oferă acces atacatorilor — fără a declanșa protecțiile tradiționale

Pentru că utilizatorul execută de bunăvoie comanda, multe mecanisme de protecție sunt ocolite. Iar această tehnică câștigă teren pe macOS în ultima vreme.

Cercetătorii în securitate au observat deja campanii malware orientate către macOS — precum Infiniti Stealer — care folosesc tactici de tip ClickFix pentru a fura parole și date sensibile.

„Posibil malware. Lipirea blocată”

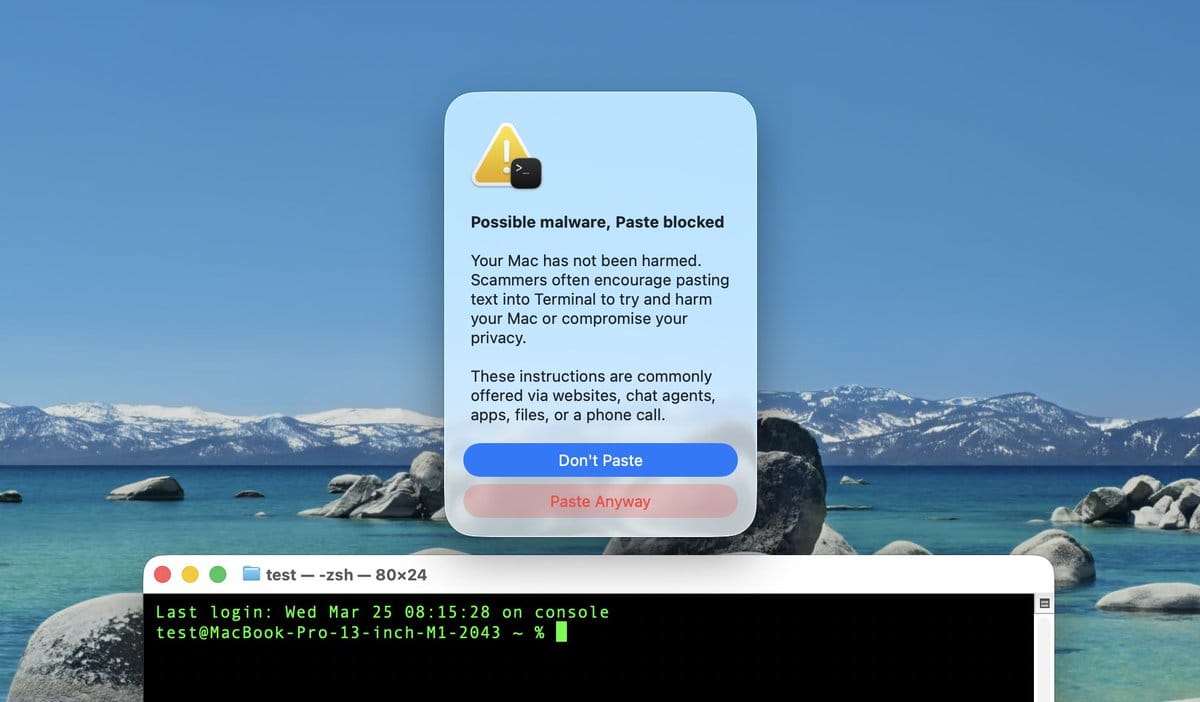

macOS 26.4 introduce o contramăsură simplă, dar eficientă: un avertisment atunci când utilizatorii lipesc comenzi suspecte în Terminal.

Când este declanșat, utilizatorii văd un mesaj de tipul:

Posibil malware, lipire blocată. Escrocii încurajează adesea lipirea de text în Terminal pentru a afecta Mac-ul sau pentru a compromite confidențialitatea. Aceste instrucțiuni sunt frecvent oferite prin site-uri web, agenți de chat, aplicații, fișiere sau apeluri telefonice.

Varianta în limba engleză a avertismentului. Sursa: Mr. Macintosh (via MacRumors)

Sistemul întrerupe execuția înainte ca comanda să ruleze; alertează utilizatorul asupra riscului; permite anularea — sau continuarea, dacă utilizatorul înțelege comanda.

Această măsură este concepută pentru a întrerupe fluxul atacatorului. Atacurile ClickFix se bazează pe viteză și automatizare — copiere, lipire, execuție. Noua alertă Apple introduce un moment de „fricțiune”, oferind utilizatorilor șansa de a reconsidera înainte ca daunele să apară.

Avertismentul a fost observat de utilizatori de pe Reddit și X în ultima săptămână, conform MacRumors.

Hackerii te fac să execuți singur amenințarea

După cum menționăm în Raportul Amenințărilor macOS din 2023, amenințările concepute pentru a infecta Mac-uri necesită de obicei ca victima să ruleze manual un program executabil.

La prima vedere, noua abordare Apple ar putea părea o funcție de nișă destinată dezvoltatorilor. In realitate, de fapt:

Protejează utilizatorii non-tehnici

Terminalul nu mai este doar pentru utilizatori avansați. Astăzi, oamenilor li se spune frecvent „doar lipește această comandă” în:

• Forumuri

• Răspunsuri generate de AI

• Tutoriale YouTube

• Chat-uri false de suport

Mulți nu înțeleg pe deplin ce rulează — iar atacatorii profită de asta.

Combate ingineria socială

Securitatea tradițională se concentrează pe blocarea fișierelor malițioase. Dar atacurile ClickFix nu au nevoie de fișiere — ele transformă instrucțiunile în arme. Abordarea Apple reflectă o schimbare mai amplă în securitate: protejarea utilizatorilor de manipulare, nu doar de cod malițios.

Răspunde la amenințări noi

Ani la rând, macOS a avut reputația unei platforme mai sigure. Această percepție se erodează. Atacatorii se adaptează:

• Transferă tehnici de pe Windows pe macOS

• Proiectează fluxuri de phishing specifice platformei

• Automatizează injectarea de comenzi prin clipboard (copy-paste)

Actualizarea Apple este un semnal clar: utilizatorii macOS sunt acum direct în vizorul hackerilor.

Noul prompt de securitate din macOS Tahoe 26.4 este un pas major spre protejarea utilizatorilor de Mac împotriva malware — dar nu este o soluție finală.

• Probabil nu blochează toate comenzile malițioase

• Utilizatorii pot totuși selecta „Lipește oricum”

• S-ar putea să nu apară în toate scenariile

Cu alte cuvinte, conștientizarea utilizatorilor rămâne esențială.

Ce ar trebui să faci?

Această nouă protecție este importantă. Așadar, primul lucru pe care trebuie să-l faci este să actualizezi la macOS Tahoe 26.4 pentru a beneficia de acest nou strat de securitate. Apoi:

1. Nu rula niciodată comenzi pe care nu le înțelegi

Dacă nu poți explica ce face o comandă, nu o rula.

2. Fii sceptic față de pașii de „verificare”

Niciun site sau serviciu legitim nu îți va cere să lipești comenzi în Terminal pentru a demonstra că ești om.

3. Tratează urgența ca pe un semnal de alarmă

Atacurile ClickFix folosesc adesea cronometre sau avertismente pentru a presa utilizatorii să acționeze rapid.

4. Folosește numai surse de încredere

Urmează doar instrucțiuni din documentații reputate — nu din forumuri aleatorii sau ferestre pop-up.

5. Folosește o soluție de securitate independentă pe Mac

Bitdefender Antivirus for Mac oferă protecție în timp real împotriva amenințărilor care vizează macOS. Dacă se întâmplă să descarci malware accidental, soluția noastră îl va bloca.

S-ar putea să te intereseze și:

Sondaj: în ce companii Big Tech ai încredere? I-am întrebat pe internauți

Sondaj: cum gestionezi cookie-urile online? Îi întrebăm pe internauți

Sondaj: De ce nu folosești o aplicație de securitate mobilă? Îi întrebăm pe internauți

tags

Autor

Filip has 17 years of experience in technology journalism. In recent years, he has focused on cybersecurity in his role as a Security Analyst at Bitdefender.

Toate articoleleArticole similare

Articole salvate