La estafa que te engaña para infectar tu propio Mac

¡Actualiza a macOS Tahoe 26.4 hoy mismo!

La última actualización de macOS de Apple llegó sin grandes titulares — pero introdujo una pequeña función de seguridad que aborda una amenaza muy real y en rápido crecimiento.

Con macOS 26.4, Apple ahora advierte a los usuarios antes de que peguen comandos potencialmente peligrosos en la app Terminal. A simple vista, es un ajuste menor. En la práctica, apunta directamente a una de las técnicas de ingeniería social más efectivas de la actualidad: los ataques ClickFix.

Puntos clave:

- Los atacantes están apuntando cada vez más a macOS mediante trucos de ingeniería social

- macOS 26.4 introduce una capa crítica de fricción en el momento adecuado — tu Mac ahora puede advertirte antes de que pegues comandos peligrosos

- La función apunta a ataques tipo ClickFix que engañan a los usuarios para que infecten sus propios dispositivos

Veamos qué está pasando — y por qué importa más de lo que parece.

Cuando te conviertes en el vector de ataque

Terminal en macOS es una interfaz de línea de comandos que proporciona acceso basado en texto al sistema operativo, permitiendo a los usuarios ejecutar comandos, correr scripts y automatizar tareas. Siempre ha sido una herramienta poderosa, dando a los usuarios un control profundo sobre su sistema. Pero ese poder conlleva riesgos.

A diferencia de las infecciones tradicionales de malware, algunos ataques modernos no explotan vulnerabilidades del software. En cambio, engañan a los usuarios para que ejecuten comandos maliciosos por sí mismos.

Aquí es donde entran los ataques ClickFix.

ClickFix es una técnica de ingeniería social en crecimiento que te engaña para ejecutar manualmente comandos maliciosos en tu propio ordenador mediante “pastejacking” — cuando te convencen de copiar y ejecutar un script malicioso para solucionar un error técnico falso.

Estas estafas normalmente:

- Se hacen pasar por pasos de verificación, comprobaciones CAPTCHA o soluciones de soporte técnico

- Indican a los usuarios que copien y peguen comandos en Terminal

- Instalan malware o conceden acceso a los atacantes — sin activar las defensas tradicionales

Como el usuario ejecuta voluntariamente el comando, muchas protecciones integradas se evitan. Y esta técnica está ganando popularidad en macOS.

Investigadores de seguridad ya han observado campañas de malware dirigidas a macOS — como Infiniti Stealer — que utilizan tácticas tipo ClickFix para robar credenciales y datos sensibles.

‘Posible malware. Pegado bloqueado’

macOS 26.4 introduce una contramedida simple pero efectiva: una advertencia cuando los usuarios pegan comandos sospechosos en Terminal.

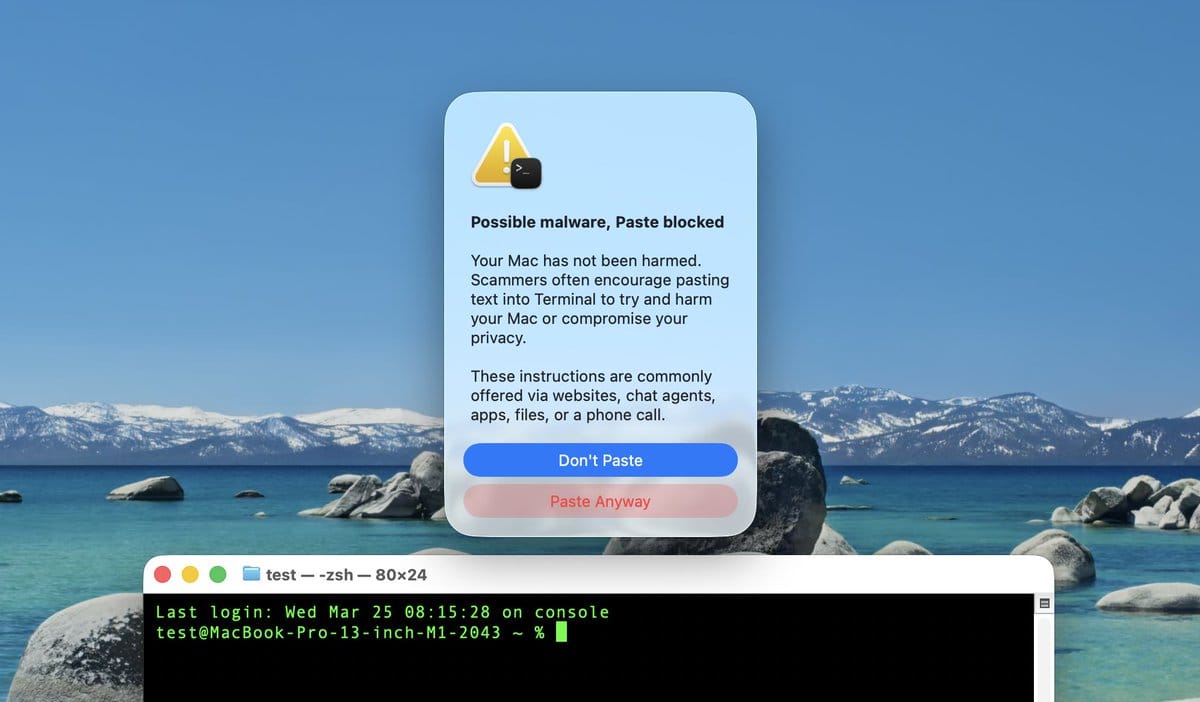

Cuando se activa, los usuarios ven un mensaje como:

Posible malware, pegado bloqueado. Los estafadores suelen animar a pegar texto en Terminal para intentar dañar tu Mac o comprometer tu privacidad. Estas instrucciones se ofrecen comúnmente a través de sitios web, agentes de chat, apps, archivos o llamadas telefónicas.

Fuente: Mr. Macintosh (vía MacRumors)

El sistema:

- Pausa la ejecución antes de que el comando se ejecute

- Alerta al usuario del riesgo

- Permite cancelar — o continuar si el usuario entiende el comando

Esta medida está diseñada para romper el flujo del atacante. Los ataques ClickFix dependen de la velocidad y la automatización — copiar, pegar, ejecutar. El nuevo aviso de Apple introduce un momento de fricción, dando a las personas la oportunidad de reconsiderar antes de que se produzca el daño.

La advertencia fue detectada por usuarios de Reddit y X durante la última semana, según informó MacRumors.

Los hackers te hacen ejecutar la amenaza tú mismo

Como señalamos en nuestro Informe de Panorama de Amenazas en macOS de 2023, las amenazas diseñadas para infectar Macs suelen requerir que la víctima ejecute manualmente un archivo.

El nuevo enfoque de Apple puede parecer una función de nicho dirigida a desarrolladores a primera vista, pero no lo es.

1. Protege a usuarios no técnicos

Terminal solía ser una herramienta para usuarios avanzados. Eso ya no es así. Hoy en día, a menudo se indica a las personas que “simplemente peguen este comando” en:

- Foros

- Respuestas generadas por IA

- Tutoriales de YouTube

- Chats de soporte falsos

Muchos no entienden completamente lo que están ejecutando — y los atacantes se aprovechan de ello.

2. Es ingeniería social (no solo malware)

La seguridad tradicional se centra en bloquear archivos maliciosos. Pero los ataques ClickFix no necesitan archivos — convierten las instrucciones en armas. El enfoque de Apple refleja un cambio más amplio en la ciberseguridad: proteger a los usuarios de la manipulación, no solo del código malicioso.

3. Reconoce un panorama de amenazas cambiante

Durante años, macOS tuvo la reputación de ser una plataforma más segura. Esa percepción se está debilitando. Los atacantes se están adaptando:

- Adaptan técnicas de Windows a macOS

- Diseñan flujos de phishing específicos para la plataforma

- Automatizan la inyección de comandos mediante trucos del portapapeles

La actualización de Apple es una señal clara: los usuarios de macOS están ahora en el punto de mira.

El nuevo aviso de seguridad añadido en macOS Tahoe 26.4 es un paso sólido para proteger a los usuarios de Mac frente al malware — pero no es una solución milagro.

- Probablemente no bloquea todos los comandos maliciosos

- Los usuarios aún pueden hacer clic en “Pegar de todos modos”

- Puede que no aparezca en todos los escenarios

En otras palabras, la concienciación del usuario sigue siendo clave.

Qué deberías hacer

Esta nueva protección es importante. Así que lo primero que debes hacer es actualizar a macOS Tahoe 26.4 para contar con esta nueva capa de seguridad. Eso es fundamental. Después:

1. Nunca pegues comandos que no entiendas

Si no puedes explicar qué hace un comando, no lo ejecutes.

2. Desconfía de los pasos de “verificación”

Ningún sitio web o servicio legítimo te pedirá que pegues comandos en Terminal para demostrar que eres humano.

3. Considera la urgencia como una señal de alerta

Los ataques ClickFix suelen usar temporizadores o advertencias para presionar a los usuarios a actuar rápidamente.

4. Limítate a fuentes fiables

Sigue solo instrucciones de documentación oficial o fuentes reputadas — no de foros aleatorios o ventanas emergentes.

5. Utiliza siempre una solución de seguridad independiente en tu Mac

Bitdefender Antivirus for Mac ofrece protección en tiempo real contra amenazas dirigidas a macOS. Si accidentalmente descargas malware en tu Mac, lo bloquearemos por ti.

También te puede interesar:

iOS 26.3 corrige una importante falla de seguridad explotada en ataques dirigidos. ¡Actualiza ahora!

¿Cómo gestionas las cookies mientras navegas por la web? Preguntamos a los internautas

tags

Autor

Filip has 17 years of experience in technology journalism. In recent years, he has focused on cybersecurity in his role as a Security Analyst at Bitdefender.

Ver todas las publicacionesTambién te puede gustar

Bookmarks